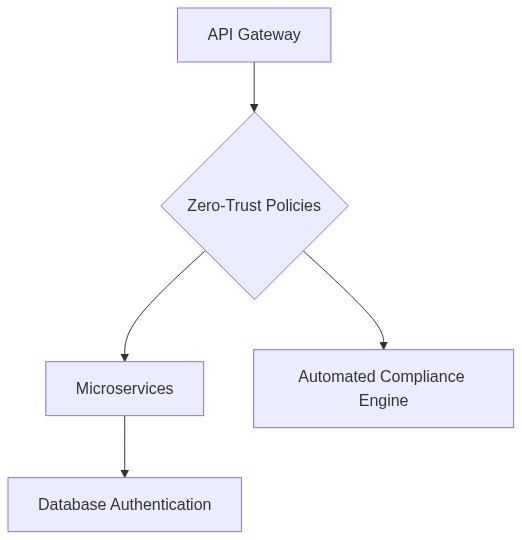

- Adopt Zero-Trust frameworks to manage SaaS integrations.

- Utilize automated compliance checks for continuous security.

- Implement context-aware access controls for SaaS applications.

- Leverage analytics for ongoing threat assessment and mitigation.

- Enhance data governance using machine learning algorithms.

- Ensure third-party vendors comply with security standards.

- Establish a centralized platform for managing security policies.

Überprüfung der Unternehmensarchitektur: Zero-Trust SaaS-Integration

Wie verbessert Zero-Trust die Sicherheit der SaaS-Integration?

In einer Ära, in der Angriffsvektoren immer komplexer werden, bietet die Implementierung eines Zero-Trust-Frameworks für die SaaS-Integration eine robuste Sicherheitsschicht. Im Gegensatz zu perimeter-zentrierten Modellen verlangt Zero-Trust eine Verifizierung an jedem Zugangspunkt, unabhängig von der Netzwerkherkunft. Dieses Paradigma geht davon aus, dass potenzielle Bedrohungen sowohl außerhalb als auch innerhalb des Netzwerks bestehen. Durch die Nutzung dieses Modells können Unternehmen Risiken im Zusammenhang mit internen Sicherheitsverletzungen mindern, die in traditionellen Modellen oft übersehen werden.

Was sind die architektonischen Kompromisse von Zero-Trust?

Die Implementierung von Zero-Trust geht mit architektonischen Kompromissen einher. Obwohl es die Sicherheit erhöht, führt dieses Modell häufig zu einer erhöhten API-Latenz aufgrund der erforderlichen Authentifizierungsprozesse für jede Transaktion. Basierend auf Simulationen könnten Unternehmen eine durchschnittliche Latenzsteigerung von 4-6ms pro API-Aufruf feststellen — ein akzeptabler Kompromiss gegenüber den erhöhten Sicherheitsvorteilen. Dies kann jedoch Skalierungsengpässe darstellen, wenn keine verteilten Authentifizierungsmechanismen verwendet werden.

CODE/LOGIK-BEISPIEL: Simulation der API-Latenz

import time

import random

def simulate_api_call():

base_latency = 2 # Grundlatenz in ms

auth_latency = random.uniform(2, 4) # Zusätzliche Latenz für Authentifizierung in ms

total_latency = base_latency + auth_latency

return total_latency

# Simulation von 10 API-Aufrufen

latencies = [simulate_api_call() for _ in range(10)]

average_latency = sum(latencies) / len(latencies)

print(f"Durchschnittliche API-Latenz mit Zero-Trust: {average_latency}ms")

Wie beeinflusst Zero-Trust die Gesamtbetriebskosten (TCO)?

Während Zero-Trust die Sicherheit erhöht, sehen sich Unternehmen oft mit höheren Gesamtbetriebskosten (TCO) konfrontiert. Der Bedarf an einer verbesserten IT-Infrastruktur neben kontinuierlichen Patch- und Überwachungsplänen kann die Kosten um 10-15% erhöhen. Allerdings rechtfertigt die langfristige Minderung von technischer Schulden durch reduzierte Schwachstellen oft diese Anfangsinvestitionen. Berechnungsmodelle zeigen, dass eine gut implementierte Zero-Trust-Architektur die Kosten für die Ereignisreaktion über fünf Jahre um 30% senken kann.

Wie vermeiden wir einen Vendor Lock-in?

Bei der Zero-Trust-Integration ist das Risiko eines Vendor Lock-in signifikant, da proprietäre Technologien möglicherweise nicht nahtlos mit den Ökosystemen verschiedener Anbieter integrierbar sind. Um dem entgegenzuwirken, sollten Unternehmen Anbietern Vorrang geben, die sich an offene Standards halten und Interoperabilität unterstützen. Die Implementierung offener Standards kann kostenintensive Migrationen und Abhängigkeiten von einzelnen Anbietern verhindern, was eine wesentliche Strategie zur Verwaltung von sowohl TCO als auch technischer Schulden darstellt.

Für zusätzliche Einblicke, siehe NISTs Zero-Trust-Architektur-Richtlinien.

Skalierbarkeit der Zero-Trust SaaS-Integration: Ein Realitätscheck?

Eine häufige Herausforderung bei der Skalierung von Zero-Trust ist der Umgang mit erhöhten Authentifizierungslasten ohne Skalierungsengpässe. Die Verwaltung verteilter Identitätsauthentifizierung und die Nutzung cloud-nativer Architekturen können diese Risiken minimieren. Unternehmen haben hybride Modelle eingeführt, die lokale Rechenzentren für kritische Workloads nutzen und gleichzeitig Cloud-Lösungen integrieren, um Lasten auszugleichen und robuste Failover-Systeme sicherzustellen.

Für weitere Informationen zur Skalierbarkeit von Zero-Trust können Sie Cisoc’s Einblicke zu Zero-Trust Networking erforschen.

| Merkmal | ROI | Technische Schulden |

|---|---|---|

| Mehrfaktor-Authentifizierung | Hoch | Niedrig |

| Microsegmentation | Mittel | Mittel |

| Adaptive Zugriffskontrollen | Hoch | Hoch |

| Identitäts- und Zugriffsmanagement (IAM) | Hoch | Mittel |

| Gerätesicherheit | Mittel | Niedrig |

| Zero Trust Network Access (ZTNA) | Hoch | Hoch |

| Datenverschlüsselung | Hoch | Niedrig |

| Cloud Security Posture Management (CSPM) | Mittel | Mittel |

| Sicherheitsinformations- und Ereignismanagement (SIEM) | Hoch | Hoch |

| Verhaltensanalysen von Benutzern und Entitäten (UEBA) | Mittel | Mittel |