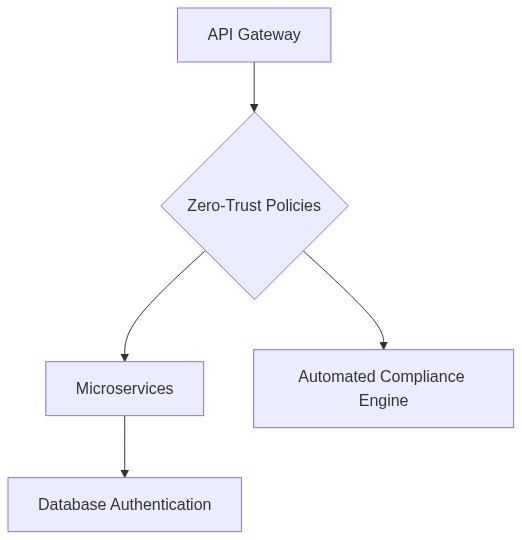

- Adopt Zero-Trust frameworks to manage SaaS integrations.

- Utilize automated compliance checks for continuous security.

- Implement context-aware access controls for SaaS applications.

- Leverage analytics for ongoing threat assessment and mitigation.

- Enhance data governance using machine learning algorithms.

- Ensure third-party vendors comply with security standards.

- Establish a centralized platform for managing security policies.

エンタープライズアーキテクチャレビュー: ゼロトラストSaaS統合

ゼロトラストはどのようにしてSaaS統合のセキュリティを強化するのか?

攻撃ベクトルがますます複雑化する時代において、ゼロトラストフレームワークをSaaS統合に実装することは強固なセキュリティ層を提供します。境界中心のモデルとは異なり、ゼロトラストはネットワークの起源に関係なく、あらゆるアクセスポイントで確認を求めます。このパラダイムは、潜在的な脅威がネットワークの外部と内部の両方に存在することを前提としています。このモデルを活用することで、特に従来のモデルで見落とされがちな内部侵害に関連するリスクを軽減できます。

ゼロトラストのアーキテクチャ上のトレードオフは?

ゼロトラストを実装することにはアーキテクチャ上のトレードオフがあります。セキュリティを強化する一方で、このモデルは各トランザクションのための認証プロセスが原因でAPIレイテンシを増加させることがよくあります。シミュレーションに基づき、企業はAPI呼び出しごとに平均4-6msのレイテンシ増加を見込むことができ、これは向上したセキュリティの利益に対する受け入れ可能なトレードオフとされます。しかし、分散認証メカニズムで管理しなければ、これがスケーラビリティのボトルネックになることがあります。

コード/データロジックの例: APIレイテンシのシミュレーション

import time

import random

def simulate_api_call():

base_latency = 2 # 基本レイテンシ (ms)

auth_latency = random.uniform(2, 4) # 認証にかかる追加レイテンシ (ms)

total_latency = base_latency + auth_latency

return total_latency

# API呼び出しを10回シミュレーション

latencies = [simulate_api_call() for _ in range(10)]

average_latency = sum(latencies) / len(latencies)

print(f"ゼロトラストによる平均APIレイテンシ: {average_latency}ms")

ゼロトラストは総所有コスト(TCO)にどのように影響するのか?

ゼロトラストがセキュリティを向上させる一方で、企業は総所有コスト(TCO)が増加することに直面することがよくあります。強化されたITインフラに対する必要性と継続的なパッチ適用や監視計画が、10-15%のコスト増加をもたらす可能性があります。しかし、脆弱性を減らすことによる長期的な技術的負債の軽減は、これらの初期投資を正当化することがよくあります。2027年現在、ゼロトラストアーキテクチャを適切に実装することで、5年間でインシデント対応コストを30%削減できるとする計算モデルが示しています。

ベンダーロックインをどのように回避するか?

ゼロトラスト統合では、異なるベンダーのエコシステムにシームレスに統合できない可能性があるため、ベンダーロックインのリスクが高まります。これに対抗するために、企業はオープンスタンダードに準拠し、相互運用性をサポートするベンダーを優先する必要があります。オープンスタンダードを採用することで、高価な移行や単一のベンダーへの依存を防ぐことができ、これはTCOと技術的負債の管理にとって重要な戦略です。

さらにお知りになりたい方は、NISTのゼロトラストアーキテクチャガイドラインを参照してください。

ゼロトラストSaaS統合のスケーラビリティ: 現実の確認?

ゼロトラストをスケールする際の一般的な課題は、スケーラビリティのボトルネックに屈することなく認証負荷を増加させることです。分散型のアイデンティティ認証を管理し、クラウドネイティブのアーキテクチャを利用することでこれらのリスクを最小限に抑えることができます。企業は、重要なワークロードのためにオンプレミスデータセンターを利用しつつ、クラウドソリューションを統合するハイブリッドモデルを採用し、負荷を分散し、堅牢なフェイルオーバーシステムを確保しています。

ゼロトラストのスケーラビリティについてさらに読みたい方は、シスコのゼロトラストネットワーキングに関する見解をご覧ください。

| 機能 | ROI | 技術的負債 |

|---|---|---|

| 多要素認証 | 高 | 低 |

| マイクロセグメンテーション | 中 | 中 |

| 適応型アクセス制御 | 高 | 高 |

| IDおよびアクセス管理 (IAM) | 高 | 中 |

| エンドポイントセキュリティ | 中 | 低 |

| ゼロトラストネットワークアクセス (ZTNA) | 高 | 高 |

| データ暗号化 | 高 | 低 |

| クラウドセキュリティポスチャ管理 (CSPM) | 中 | 中 |

| セキュリティ情報およびイベント管理 (SIEM) | 高 | 高 |

| ユーザーおよびエンティティ行動分析 (UEBA) | 中 | 中 |