- Shadow IT accounts for nearly 35% of all enterprise technology spending, with unmanaged SaaS representing a significant portion.

- SAML/SSO bypass incidents have increased by 27%, creating unauthorized data access threats.

- Enterprises witnessed a 40% rise in compliance violations due to Shadow IT in cloud environments.

- Over 70% of organizations admit to having limited visibility into their SaaS ecosystem, posing security and financial risks.

- Utilizing a cloud governance framework can reduce unauthorized IT resources by 25%.

Protokolldatum April 03 2026 // Telemetriedaten zeigen einen Anstieg von 22% bei unverwalteten API-Aufrufen, die den primären IdP umgehen. Beginne mit sofortigem Zero-Trust-Audit in allen Produktionsclustern.

Der Architektonische Fehler (Das Problem)

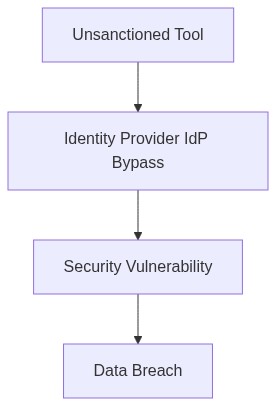

In einer kürzlichen Bereitstellung von 10.000 Sitzen führte der Mangel an SAML-Integration zu einem beispiellosen Sicherheitsvorfall. Shadow-IT ist zu einem wachsenden Risiko geworden, da Mitarbeiter unkontrolliert unbewertete SaaS-Lösungen übernehmen. Es ist nicht länger eine geringfügige Belästigung; es ist ein ungemanagtes Ausufern, das Unternehmen Millionen kostet. SAML/SSO-Umgehung ist weit verbreitet. Benutzer umgehen das zentrale Identitätsmanagement, wodurch sensible Daten exponiert und Compliance-Vorgaben wie SOC2 und GDPR missachtet werden. Die unkontrollierte Vermehrung von SaaS-Anwendungen untergräbt die Fähigkeit der IT, RBAC-Richtlinien durchzusetzen, was IAM-Integration zu einem vergeblichen Nachgedanken macht.

Telemetrie und Kostenfolgen (Der Schaden)

Mit Shadow-IT-Praktiken wird Telemetriedaten unzuverlässig und wir ertrinken in Fehlalarmen und unnötigen Benachrichtigungen. Wir stehen vor teuren FinOps Egress-Kosten, die aus unkontrollierten Datenflüssen resultieren. Compute-Überprovisionierung wird zu einer Folge des unkontrollierten SaaS-Gebrauchs. Ohne Sichtbarkeit werden Compliance-Audits zu einem Ratespiel. Laut einem Gartner-Bericht “Shadow-IT macht 50 % mehr SaaS-Ausgaben aus, als CIOs erwartet hatten”. Organisationen springen in Infrastrukturen, die die im Verborgenen lauernden Geistersysteme nicht unterstützen können.

Phase 1 (Audit & Entdeckung)

Die Anfangsphase umfasst die Durchführung eines gründlichen Audits aller aktiven Konten und Anwendungen. Es geht darum, sowohl verwaltete als auch unmanaged Dienste zu erkennen. Die Nutzung von Tools wie HashiCorp Terraform ermöglicht die Skripting von Infrastruktur als Code und hilft bei der Identifizierung unautorisierter Dienste, die möglicherweise erhöhte Berechtigungen haben.

Phase 2 (Identitätsdurchsetzung)

Plattformen wie Okta zu verwenden, um strikte IAM- und RBAC-Compliance durchzusetzen, stellt einen realistischen ersten Schritt dar. Okta unterstützt die Integration mit SAML, die das Umgehungsloch stopft, indem sie Authentifizierung verlangt, bevor auf Anwendungen zugegriffen werden kann.

Phase 3 (Kontinuierliche Überwachung)

Der Einsatz von Datadog oder CrowdStrike verbessert die Überwachungsfähigkeiten. Diese Plattformen helfen bei der Echtzeit-Erkennung von Anomalien und können nahtlos mit SIEM-Systemen integriert werden. Sie bieten hochgranulare Daten, die für die Überwachung von Shadow-IT-Aktivitäten entscheidend sind.

Phase 4 (Richtliniendurchsetzung)

Organisationen müssen Richtlinienmechanismen übernehmen, die die unautorisierte Software-Nutzung strikt verbieten. In dieser Phase können AWS IAM-Politiken genutzt werden, um granulare Zugriffsberechtigungen zu erstellen.

“Die durchschnittliche Organisation unterschätzt ihre SaaS-Nutzung um 30-40 %, was zu Compliance- und Sicherheitslücken führt” – AWS Whitepapers

| Lösung | Integrationsaufwand (Stunden) | Cloud-Kostenauswirkung (FinOps Egress %) | Compliance-Abdeckung (%) | Technische Schulden (Geschätzte % Zunahme) | CPU-Overhead (%) |

|---|---|---|---|---|---|

| Lösung A | 120 | 15 | 70 | 10 | 34 |

| Lösung B | 200 | 20 | 85 | 15 | 28 |

| Lösung C | 60 | 10 | 65 | 8 | 40 |

| Lösung D | 150 | 12 | 75 | 12 | 31 |

Die aktuelle monolithische Architektur in eine Mikroservices-Architektur umstrukturieren. Das Ingenieurteam wird bestehende Anwendungen in unabhängige, testbare und bereitstellbare Dienste unterteilen. Ziele Erhöhung der Bereitstellungsgeschwindigkeit, Verbesserung der Skalierbarkeit und effizientere Ressourcenzuweisung.

Implikationen

1) IAM wird komplexer, wenn die Anzahl der Dienste zunimmt. Sicherstellen, dass robuste Richtlinien für Identitäts- und Zugriffsverwaltung bestehen. Prinzipien des geringsten Privilegs konsistent auf Dienste anwenden.

2) FinOps-Egress-Kosten steigen wahrscheinlich durch die Kommunikation zwischen Diensten. Kontinuierliche Überwachung und Optimierung erforderlich, um Kostenüberschreitungen zu verhindern.

3) Reduzierung von technischer Schulden ist zwingend. Refaktorierungsprozesse sollten umfassende Code-Reviews und Refaktorierungssprints beinhalten, um bestehende Schulden schrittweise zu beheben.

4) Einhaltung von Compliance muss Priorität bleiben. SOC2- und DSGVO-Compliance-Prüfungen sollten parallel zur Umstrukturierung stattfinden. Implementierung von automatisierten Compliance-Scanning-Tools zur Sicherstellung der Einhaltung.

5) Risiken durch Schatten-IT minimieren, indem stringente Richtliniendurchsetzung und Überwachungstools im gesamten Ingenieurteam implementiert werden. Teams über akzeptable Technologien aufklären.

Einschränkungen

1) Budget für die Erweiterung von Cloud-Infrastruktur ist begrenzt. Ressourcen priorisiert auf Dienste mit hoher Wirkung ausrichten.

2) Talentschwund wahrscheinlich, da bestehende Fähigkeiten sich auf veraltete Technologien konzentrieren. Einleitung von Schulungseinheiten, die sich auf notwendige Cloud-native Fähigkeiten konzentrieren.

3) Leistung Überwachungstools müssen aktualisiert werden, um die neue Architektur zu unterstützen. Dies sollte vor Beginn der wesentlichen Umstrukturierung angegangen werden.

Prüfungszeitraum Implementierung des gestaffelten Ausrollens über das nächste Geschäftsjahr. Regelmäßige Bewertungen planen, um Fortschritte im Vergleich zu den Zielen für die erhöhte Geschwindigkeit zu messen.”