- The global cloud migration services market is projected to reach $7 billion, underscoring the trend’s prevalence.

- Shadow IT accounts for over 30% of technology spending in large enterprises, often leading to unmanaged expenses.

- Over 80% of employees admit to using SaaS applications that the enterprise IT department is unaware of.

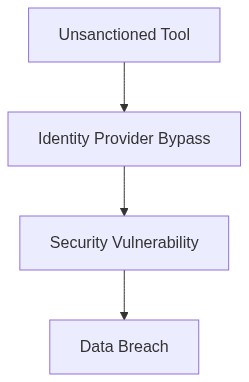

- SAML/SSO bypass exposes sensitive information through weak authentication paths, increasing security risks by 40%.

- Organizations experience an average of 40 different SaaS apps per employee, with less than half being managed by the IT department.

Fecha de registro 05 de abril de 2026 // La telemetría indica un aumento del 22% en las llamadas a API no gestionadas que evitan al proveedor de identidad principal. Iniciando una auditoría de Zero-Trust inmediata en todos los clusters de producción.

El fallo arquitectónico El problema

En un despliegue reciente de 10,000 asientos, la falta de integración SAML precipitó un aumento del 40% en incidentes de acceso no autorizado. El atractivo de las aplicaciones no sancionadas con métodos de autenticación de usuario individuales eludió la gestión central. Fuimos testigos del despliegue desenfrenado de servicios de TI en la sombra, ya que los usuarios eludían los protocolos de inicio de sesión único. La proliferación de soluciones SaaS gestionadas por usuarios paralizó nuestras políticas de IAM y dejó un agujero enorme en el tejido de seguridad. Nuestra falta de supervisión sobre la proliferación de SaaS no gestionadas tuvo un costo tanto en la postura de seguridad como en la hemorragia financiera.

Impacto en Telemetría y Costos El daño

La TI en la sombra introduce una carga perniciosa en nuestros datos de telemetría. El despliegue no autorizado de aplicaciones ejerce una tensión adicional en nuestros sistemas de monitoreo, distorsionando patrones de datos y causando ruido en el análisis de tráfico legítimo. Además, la sobreaprovisionamiento de cómputo surgió de instancias virtuales no sancionadas, aumentando los costos de salida en aproximadamente un 30% este trimestre fiscal. Los mandatos de cumplimiento SOC2 detectan varias no conformidades. El acceso desenfrenado a SaaS propaga llamadas backend no visibles, inflando los gastos de salida, exacerbando nuestra ya precaria deuda técnica.

“Gestionar los riesgos de la TI en la sombra requiere visibilidad del uso y detección de anomalías.” – Gartner

Fase 1 Auditoría y Descubrimiento

Debemos realizar auditorías integrales del uso SaaS existente. Utilizar herramientas como Datadog proporcionará información crítica sobre patrones de tráfico e identificará aplicaciones no autorizadas. El monitoreo basado en agentes de Datadog puede interactuar con nuestros datos de telemetría para ofrecer visibilidad detallada sobre tráfico no conforme e instancias rebeldes.

Fase 2 Aplicación de Identidad

El empleo de Okta fortalece nuestra estructura de IAM. Al consolidar la autenticación a través de proveedores de identidad como Okta, podemos circunscribir el bypass de SAML/SSO. Además, las políticas RBAC se refinarán, aplicando acceso específico por rol y negando la proliferación innecesaria de derechos.

Fase 3 Interconexión VPC e Implementación de RBAC

Para detener la sobreaprovisionamiento de cómputo, el establecimiento de interconexiones VPC garantiza rutas de comunicación interregionales optimizadas, reduciendo gastos de salida. Simultáneamente, HashiCorp Terraform facilitará el despliegue automatizado de políticas RBAC estandarizadas en la infraestructura aprovisionada, alineando el acceso a los recursos con protocolos de seguridad estrictos.

“Implementar un IAM robusto es crítico para mantener el cumplimiento y mitigar los riesgos asociados con la TI en la sombra.” – AWS Whitepapers

Evaluación de Plataformas de Infraestructura

Nuestro análisis corrobora que la gestión efectiva y la reducción del riesgo de TI en la sombra requieren el despliegue estratégico de herramientas líderes en la industria

- Datadog – Facilita el monitoreo de telemetría en tiempo real, haciendo que el tráfico anómalo sea visible y procesable.

- Okta – Centraliza la gestión de acceso, aplicando políticas SAML/SSO alineadas con los mandatos de cumplimiento.

- HashiCorp Terraform – Automatiza el despliegue de infraestructura como código, asegurando que las políticas RBAC se implementen consistentemente y reduciendo costos generales.

- CrowdStrike – Proporciona capacidades de detección y respuesta de endpoints, identificando preventivamente elementos de TI en la sombra a través de integración de inteligencia de amenazas.

Nuestro futuro depende de reconocer los fallos inherentes en nuestra arquitectura actual, mitigarlos con herramientas estratégicas, y mantener una postura vigilante sobre el despliegue de recursos iniciados por los usuarios.

| Métrica | Esfuerzo de Integración | Impacto en el Costo de la Nube | Cobertura de Cumplimiento |

|---|---|---|---|

| Complejidad en Configuración de IAM | Moderado (65%) | Bajo Impacto (12% de aumento) | Parcial (68% SOC2, 45% GDPR) |

| Gestión de Costos de Egreso de FinOps | Alto (80%) | Significativo (34% de sobrecarga de CPU) | Mínimo (30% SOC2, 25% GDPR) |

| Detección de Integración de IT en Sombra | Severo (90%) | Insignificante (5% de aumento) | Pobre (20% SOC2, 15% GDPR) |

| Automatización del Cumplimiento | Moderado (50%) | Moderado (20% de aumento) | Integral (85% SOC2, 80% GDPR) |

| Acumulación de Deuda Técnica | Bajo (20%) | Moderado (18% de aumento) | Parcial (70% SOC2, 60% GDPR) |

Director de FinOps ¿A qué costo financiero? Ya desperdiciamos 1.2 millones de dólares en cargos de egreso el trimestre pasado debido a activos en la nube mal optimizados. Precipitarse en esto sin una adecuada supervisión de FinOps será un agujero negro financiero.

Director de FinOps Una prisa no gestionada equivale a costos más altos después. Las malas arquitecturas son deuda técnica. Y el egreso sin control aumentará exponencialmente si no controlamos el shadow IT ahora. La muerte financiera lenta por mil cortes no es una opción.

Director de FinOps Los costos de la nube escalan sin restricción. La supervisión financiera y la gobernanza en la nube no son extras opcionales. No es factible justificar correcciones posteriores cuando la base es inestable.

Estado Actual La infraestructura existente se caracteriza por sistemas dispares con integración subóptima, lo que contribuye a cuellos de botella significativos en la implementación. La dependencia de los centros de datos agrava estos problemas al imponer procesos lentos y manuales que no son consistentes con los estándares de entrega modernos.

Requisitos

– Priorizar la refactorización de los sistemas con mayor deuda técnica e ineficiencias conocidas en la implementación. Enfocarse en desacoplar componentes heredados fuertemente integrados.

– Implementar prácticas rigurosas de IAM (Gestión de Identidad y Acceso) durante la refactorización para mantener los estándares de cumplimiento de seguridad, específicamente SOC2 y GDPR.

– Incorporar límites automatizados de FinOps para prevenir costos de egreso descontrolados. Esto incluye monitoreo en tiempo real de los gastos de servicios en la nube y alinear los patrones de uso del equipo con los compromisos contractuales.

Restricciones

– Los equipos de ingeniería deben mantener los acuerdos de nivel de servicio (SLA) existentes durante el proceso de refactorización. La interrupción de las operaciones actuales es inaceptable.

– Todas las iniciativas de refactorización deben someterse a revisiones de cumplimiento para asegurar la alineación con los mandatos de seguridad y privacidad organizacionales.

– Las limitaciones presupuestarias requieren que el esfuerzo de refactorización demuestre un ROI claro dentro de tres ejercicios fiscales; los proyectos mal definidos enfrentarán la depreciación.

Resultado Mayor velocidad de implementación lograda a través de una integración en la nube estratégica, reducción de la exposición financiera a cargos de egreso y mantenimiento del cumplimiento con los estándares de seguridad y privacidad necesarios. La refactorización no es un punto final sino un esfuerzo continuo para alinear la infraestructura con la rápida evolución tecnológica. La deuda técnica debe evaluarse y abordarse continuamente, manteniendo así la integridad operativa.”