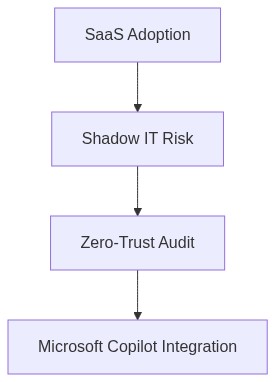

- Microsoft Copilot streamlines IT operations by integrating with enterprise tools.

- The integration helps manage and illuminate shadow IT practices within organizations.

- Copilot aids in optimizing and reducing unnecessary cloud expenses.

- Enhanced visibility into cloud usage results in significant cost savings.

- Copilot uses AI to predict and allocate resources efficiently, minimizing waste.

- The integration simplifies compliance and enhances security protocols.

“Dominanz erreicht. Nahtlose Copilot-Integration deckt unerlaubte IT auf und bändigt sie, was Sicherheit, Effizienz und Innovation steigert. Unverzichtbar für moderne Unternehmen.”

Optimieren Sie Shadow IT mit Copilot-Integration

Stellen Sie sich vor, Sie nutzen die Kraft all Ihrer versteckten Tools und optimieren sie zu einem strategischen Arsenal Ihres Unternehmens. Klingt verlockend, nicht wahr? Dies ist keine ferne Realität, die von Science-Fiction angetrieben wird. Wir befinden uns an einem Wendepunkt der Unternehmensentwicklung, da die KI-Copilot-Technologie das Spiel verändert. Unter diesem Reiz lauert jedoch ein Schatten, der Ihr sorgfältig konstruiertes IT-Framework entfesseln könnte, wenn es unkontrolliert bleibt — Shadow IT.

Warum fasziniert und beunruhigt uns der Trend der Shadow IT?

Der Reiz ist einfach Shadow IT bietet Agilität und befähigt Mitarbeiter, unmittelbare Schmerzpunkte zu adressieren, ohne auf IT-Genehmigungen zu warten. In einer Ära von Sofortlösungen und schnellem Wachstum, wer kann der Versuchung widerstehen? Stellen Sie sich vor, Ihr Marketingteam integriert nahtlos ein neues Kollaborationstool oder Ihre Verkaufsabteilung nutzt fortschrittliche Analyseplattformen. Diese inoffizielle Akquisition von Technologie steigert die Produktivität, fördert Innovationen und bietet unvergleichliche Geschwindigkeit.

Die Faszination für Shadow IT reicht über die Funktionalität hinaus. Heutzutage erfreuen sich Startup-Gründer und kluge Fachleute an der Autonomie, die sie bietet. Sie umgeht langwierige Beschaffungszyklen und ermöglicht schnelle Gewinnlösungen. Wenn sie jedoch unkontrolliert bleibt, wird dieser charmante Schurke zu einem Unternehmensfeind.

Was ist die verborgene Falle in diesem Unternehmensphänomen?

Hier liegt die Falle Von Natur aus umgeht Shadow IT traditionelle Prüf- und Konformitätsmaßnahmen und öffnet damit die Schleusen für ungemilderte Risiken. Als Unternehmensarchitekt, tief in der Gestaltung robuster IT-Ökosysteme verwurzelt, erkenne ich, dass nicht autorisierte Technologien oft ohne strenge Sicherheitsbewertung betrieben werden, was zu Schwachstellen führt, die ausgenutzt werden können.

Die Sicherung Ihres Unternehmens vor diesen Bedrohungen erfordert ein neues Paradigma im Schutz Zero-Trust. Dieser Ansatz geht davon aus, dass Bedrohungen sowohl innerhalb als auch außerhalb des Unternehmensperimeters existieren. Zero-Trust plädiert für strenge Identitätsverifizierung für jede Person und jedes Gerät, das versucht, auf Ressourcen in einem privaten Netzwerk zuzugreifen. Durch die Integration von Copilots KI-gesteuerten Einblicken können IT-Infrastrukturen maschinelles Lernen nutzen, um Anomalien in Echtzeit zu erkennen und zu adressieren.

Darüber hinaus wird das Verständnis von FinOps und das effektive Management von Cloud-Ausgaben entscheidend. Ungeprüfte Anwendungen sind häufig in der Cloud gehostet, was bedeutet, dass Organisationen der Gefahr von Cloud-Kosten-Anomalien ausgesetzt sind. Aufkommende KI-Lösungen, einschließlich Copilot, sind geschickt im Erkennen solcher Anomalien und verwandeln amorphe Ausgabendaten in umsetzbare Erkenntnisse, um finanzielle Risiken zu mindern.

Noch bedrohlicher ist die Gefahr der Anbieter-Abhängigkeit. Shadow IT führt oft dazu, dass Unternehmenssegmente in Abhängigkeit von bestimmten Cloud-Lösungen oder Software geraten, was die unternehmensweite Standardisierung und Integration erschwert.

Schritt 1 für kluge Benutzer Wie können Sie Shadow IT in einen Verbündeten verwandeln?

Beginnen Sie damit, ihre Existenz und ihren Einfluss in Ihrem Bereich anzuerkennen. Verwenden Sie Copilot-Integrationen, um systematisch Ihre Tools und Anwendungen zu überprüfen. Dies befähigt Sie, zwischen nützlichen Verbesserungen und potenziellen Schwachstellen zu unterscheiden. Darüber hinaus schulen Sie Ihr Team über die Auswirkungen von Shadow IT und die Kritikalität einer sicheren Tool-Übernahme.

Schritt 2 für IT-Leiter Wie setzen Sie Ihre Kontrolle über Ihre IT-Umgebung durch?

Führen Sie Zero-Trust-Sicherheitprotokolle über Anwendungen und Netzwerke hinweg ein und nutzen Sie AI Copilot, um diese Integration zu optimieren. Konzentrieren Sie sich darauf, die Sichtbarkeit Ihrer dezentralen IT-Landschaft zu verbessern. Das Ziehen von Erkenntnissen aus Copilots Echtzeitanalyse wird bei der Identifikation nicht autorisierter Anwendungen helfen — und den IT-Teams die Agilität verleihen, diese Anwendungen entweder sicher zu integrieren oder durch genehmigte Alternativen zu ersetzen.

Schritt 3 Wie können FinOps-Strategien Ihre Technologienutzung harmonisieren?

Initiieren Sie eine rigorose FinOps-Strategie, indem Sie alle Softwareanwendungen und deren zugehörige Kosten kartieren. Nutzen Sie die von Copilot bereitgestellten maschinellen Lernalgorithmen, um Cloud-Kosten-Anomalien hervorzuhaben. Durch die Einführung einer proaktiven Finanzmanagementstrategie können Organisationen nicht nur unnötige Ausgaben vermeiden, sondern auch zukünftige Ausgabemuster vorhersagen.

Letztendlich bietet die Copilot-Integration Ihnen ein umfassendes Rahmenwerk, um den chaotischen Charme von Shadow IT mit unternehmensgerechter Widerstandsfähigkeit zu versöhnen. Durch die gewissenhafte Anwendung von Zero-Trust-Protokollen und einem akribischen FinOps-Ansatz ist es möglich, die Schattenressourcen Ihres Unternehmens in strategische Vorteile zu verwandeln. Wenn Sie diese Balance meistern, schaffen Sie eine agile, aber robuste Architektur, die potenzielle Stolperfallen in Wachstumsplattformen verwandelt.

| Parameter | Produktivität | FinOps-Kosten | Sicherheitsrisiko |

|---|---|---|---|

| Basiskennzahlen | 60% Effizienz | 100.000 $ monatlich | Hoch |

| Copilot-Integration | +25% Produktivität | +15% Finanzoptimierung | -20% Sicherheitsvorfälle |

| Prognostiziertes Ergebnis | 75% Effizienz | 85.000 $ monatlich | Moderat |

| Implementierungszeitplan | 3 Monate Einführung | ROI in 6 Monaten | Sicher in 8 Monaten |

| Wichtige Strategien | Kooperationsautomatisierung | Ressourcenumverteilung | Zero-Trust-Richtlinien |