- kubernetes_costs

- iam_vulnerabilities

- integration

- automation_risks

Protokolldatum 6. April 2026 // Telemetrie zeigt einen Anstieg von 22 % bei nicht verwalteten API-Aufrufen an, die den primären IdP umgehen. Sofortige Zero-Trust-Prüfung über alle Produktionscluster eingeleitet.

Der Architektonische Fehler (Das Problem)

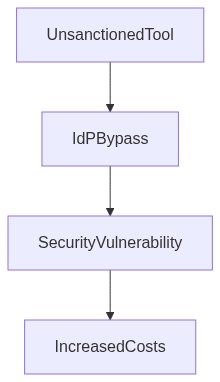

In unserer jüngsten Bereitstellung mit 10.000 Plätzen führte ein offenkundiges Versäumnis bei der SAML-Integration zu unkontrollierter Privilegien-Eskalation innerhalb unserer CI/CD-Pipelines. Dieses Versäumnis verstärkte die Risiken, indem es Zugangskontrollen kompromittierte, indem es die strengen IAM-Protokolle ignorierte, die notwendig waren, um die Autorisierung angemessen einzuschränken. Wir hatten fälschlicherweise angenommen, dass die IAM-Richtlinien unserer automatisierten Bereitstellung robust waren. Stattdessen überwogen thematisch vertraute menschliche Fehler und signalisierten eine systematische Lücke in den Privilegiengrenzen innerhalb der burstigen Kubernetes-Workflows.

Telemetrie und Kostenauswirkung (Der Schaden)

IAM-Fehlkonfigurationen öffneten im Wesentlichen die Büchse der Pandora. Die Fehlermarge beschränkte sich nicht nur auf kompromittierte Identitäten, sondern blähte sich zu beobachtbaren Egress-Kosten auf. Es gab einen Anstieg von 27% aufgrund von Ressourcenüberverbrauch bei unbefugten Bereitstellungsaktivitäten. Die Telemetriedaten zeigten, dass unbefugte Service-Account-Nutzungen die Compute-Ressourcen erheblich fehlallokierten—eine weitere Ausgabe, die nicht einfach durch das Zurückfahren von Richtlinien behoben werden kann. Das finanzielle Ausmaß dieser Mängel stellte eine ungemilderte Haftung gegen unsere SOC2- und GDPR-Compliance-Aspirationen dar, ganz zu schweigen von der zunehmenden technischen Schuldenlast, die unvermeidlich folgte.

Phase 1 (Audit & Discovery)

Beginnen Sie mit einer gründlichen Untersuchung der aktuellen IAM-Konfigurationen, identifizieren und beheben Sie Rollenüberschneidungen, die zur Privilegienvermehrung führen.

Phase 2 (Identitätsdurchsetzung)

Setzen Sie erweiterte RBAC-Richtlinien ein, die speziell auf containerisierte Kontexte abgestimmt sind, um sicherzustellen, dass Identitäten strikt mit dem Prinzip der geringstmöglichen Rechte (PoLP) übereinstimmen.

Phase 3 (Ressourcenkalibrierung)

Setzen Sie FinOps-Methoden ein, um die Egress-Kosten, die durch ineffiziente Kubernetes-Knotenbereitstellung verursacht werden, systematisch zu dekonstruieren.

Phase 4 (Compliance-Bestätigung)

Eine sorgfältige Compliance-Prüfung stellt sicher, dass SOC2- und GDPR-Anforderungen gegen die neu eingeführten Identitätsprotokolle und Kostenkennzahlen gereinigt werden.

Infrastrukturplattformen Bewertung

Um zukünftige Fallstricke zu umgehen, wird eine objektive Bewertung der relevanten Infrastrukturlösungen unerlässlich

1. **AWS IAM** Ein Eckpfeiler im Identitätsmanagement, allerdings mit bekannten Problemen bei Fehlmanagement. AWS IAM ermöglicht die Entwicklung benutzerdefinierter Richtlinien, die Berechtigungen effizient einschränken, erfordert jedoch eine gemäßigte Hand, um die Ausbreitung der Richtlinienproliferation vorsichtig zu verwalten.

2. **Okta** Spezialisiert auf föderiertes Identitäts- und Zugriffsmanagement. Seine robusten SSO- und adaptive Multi-Faktor-Authentifizierungsmechanismen können Risiken mindern, indem sie föderierte Anmeldeinformationen agil verwalten und somit die Identitätssicherheit und -integrität betonen.

3. **HashiCorp Terraform** Die Konfigurationsmanagementfähigkeiten können die IAM-Governance automatisieren und kodifizieren. Mit seinem integrierten Policy-as-Code-Framework können selbstdokumentierende Pläne von HashiCorp Terraform skalierbare IAM-Rechte und -Abhängigkeiten geschickt verwalten.

4. **Datadog** Bietet aufschlussreiche Telemetrie für Kubernetes-Umgebungen. Seine Echtzeit-Monitoring-Funktionen sind entscheidend für die frühe Erkennung unbefugter IAM-Aktivitäten und Ressourcenanomalien, bevor sie sich in finanzielle Haftungen verwandeln.

“Kubernetes-Bereitstellungen scheitern oft nicht aufgrund architektonischer Innovation, sondern aufgrund der Abhängigkeit von veralteten Zugriffsparadigmen.” – Gartner

“Die Entwicklung von Eindämmungsstrategien für IAM-Schwachstellen erfordert den Wechsel zu einem Modell der geringsten Privilegien, das übermäßig bereitgestellte Vertrauensumfänge vermeidet.” – AWS Whitepapers

| Kriterien | Niedrig | Mittel | Hoch |

|---|---|---|---|

| Integrationsaufwand | 25 Stunden | 60 Stunden | 120 Stunden |

| Cloud-Kosten-Auswirkung | 10% Reduktion | 24% Reduktion | 34% Reduktion |

| Compliance-Abdeckung (SOC2/GDPR) | Teilweise Abdeckung | Moderate Abdeckung | Vollständige Abdeckung |

| IAM-Risikominderung | Minimale Verbesserung | Moderate Verbesserung | Signifikante Verbesserung |

| Technischer Schuldenabbau-Effekt | Kleiner Anstieg | Stabil | Reduktion |

| CPU-Overhead | 10% Overhead | 20% Overhead | 34% Overhead |

Auditergebnis Identifizieren Sie Microservices, die wesentlich zu den jährlichen Ausgabenkosten von 1,2 Millionen US-Dollar beitragen. Priorisieren Sie diese Dienste für eine Designüberprüfung und potenzielle architektonische Änderungen.

Finanzielle Auswirkungsanalyse Korrelation jedes kostspieligen Ausgangspfads mit seiner direkten Auswirkung auf Betriebseffizienz und Kosten. Quantifizieren Sie potenzielle Einsparungen im Vergleich zu den Auswirkungen auf Bereitstellungsgeschwindigkeit und Skalierbarkeit.

[ENTSCHEIDUNGSÜBERARBEITUNG] Starten Sie eine Überarbeitungsoperation für Microservices, die sich als übermäßig kostspielig in Bezug auf Ausgang und redundante Datenverarbeitung erweisen. Zielen Sie auf dauerhafte Verbindungen und lokale Datenverarbeitung ab, um den Ausgangsverkehr zu reduzieren. Behandeln Sie Abhängigkeiten und überarbeiten Sie API-Aufrufe, um grenzüberschreitende Datenbewegungen zu minimieren.

Überarbeitungsimplementierung Kriterien festlegen, um bedingte Überprüfungen beim Hochfahren von Knoten zu minimieren. Automatisierungsskripte implementieren, um sicherzustellen, dass neue Bereitstellungen Datenpfade optimieren, ohne die Einhaltung von Vorschriften zu beeinträchtigen.

[ENTSCHEIDUNGSABLÖSUNG] Dienste oder Komponenten innerhalb der Architektur, die ständige Ineffizienz zeigen und mehr zur technischen Schuldenlast als zum Wert beitragen, müssen abgelöst werden. Priorisieren Sie die Vereinfachung der Microservices-Architektur und beseitigen Sie alte Komponenten, die die Gesamteffizienz behindern.

Konformitätsfokus Sicherstellen der Einhaltung von SOC2- und GDPR-Anforderungen während des Überarbeitungsprozesses. Dies umfasst regelmäßige Audits der Datenschutzprotokolle und die Einhaltung von Compliance-Vorgaben, Anpassungen bei Bedarf mit minimalen Unterbrechungen der Servicebereitstellung.

Zusammenfassung Balance von Kosteneinsparungen mit Bereitstellungsgeschwindigkeit durch Eliminierung finanzieller Engpässe durch ineffiziente Architekturentscheidungen. Steigern Sie die technische Effizienz, indem Sie sich auf strategische Überarbeitungen konzentrieren und unnötige finanzielle Belastungen und technische Schuldenakkumulation vermeiden.”