- kubernetes_costs

- iam_vulnerabilities

- integration

- automation_risks

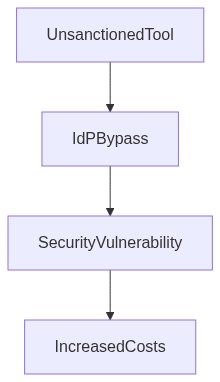

ログ日付 2026年4月6日 テレメトリが、主要IdPをバイパスする管理されていないAPIコールが22%増加したことを示しています。全てのプロダクションクラスターで即時ゼロトラスト監査を開始します。

アーキテクチャの欠陥 (問題)

最近の10,000席の展開において、SAML統合の明白な見落としがCI/CDパイプライン内の特権エスカレーションを招きました。この見落としはリスクを複雑にし、承認を適切に制限するために必要な厳格なIAMプロトコルを無視してアクセスコントロールを危険にさらしました。自動展開のIAMポリシーが堅牢であると誤って仮定していました。代わりに、よくある人的なミスが目立ち、バースティなKubernetesワークフロー内の特権境界に体系的なギャップを示します。

テレメトリとコストインパクト (損害)

IAMの誤設定は、基本的にパンドラの箱を開けました。誤差のマージンは、単に侵害されたIDに限られず、不正な展開活動中のリソース過剰消費による27%のスパイクとして観察可能なイーグレスコストに膨れ上がりました。テレメトリーデータが明かしたように、不正なサービスアカウントの使用は計算リソースと大きく合致していませんでしたが、ポリシーの後退だけでは容易に是正できない追加の費用がかかりました。これらの欠陥の財務的な現れは、SOC2やGDPRのコンプライアンスの目標に対する未解決の責任を指摘し、そして避けられない技術的負債の増加も言わずもがなです。

フェーズ1 (監査と発見)

現在のIAM設定を徹底的に調査し、特権の過剰化につながる役割の重複を特定して修正することから始めます。

フェーズ2 (アイデンティティ実施)

コンテナ化されたコンテキストに明確に対応した強化されたRBACポリシーを活用し、アイデンティティが最小特権原則 (PoLP) に厳密に一致するようにします。

フェーズ3 (リソースキャリブレーション)

FinOpsメソッドを導入して、非効率なKubernetesノードプロビジョニングに起因するイーグレスコストを体系的に分解する。

フェーズ4 (コンプライアンス再確認)

新たに導入されたアイデンティティプロトコルとコスト指標に対するSOC2やGDPRの整合性を徹底的にチェックします。

インフラストラクチャプラットフォームの評価

今後の落とし穴を避けるためには、関連するインフラストラクチャソリューションの客観的な評価が不可欠です

1. **AWS IAM** アイデンティティ管理の基盤であるが、誤管理されると既知の落とし穴がある。AWS IAMは効率よく権限を制限するカスタムポリシーの開発を促進しますが、ポリシーの乱立を避けるために慎重な管理が求められます。

2. **Okta** フェデレーテッドアイデンティティとアクセス管理に特化しています。その強力なSSOやアダプティブな多要素認証メカニズムによって、フェデレーテッドな資格情報を軽快に扱うことでリスクを軽減し、アイデンティティのセキュリティと整合性を強調します。

3. **HashiCorp Terraform** 構成管理の強みでIAMガバナンスを自動化及びコード化可能です。その組み込みの”ポリシー・アズ・コード”フレームワークによって、HashiCorp Terraform自体がドキュメント化されている計画でスケーラブルなIAM権限と依存関係を巧みに管理することができます。

4. **Datadog** Kubernetes環境にリアルタイムのテレメトリを提供します。そのリアルタイムな監視機能は、未認可のIAM活動やリソース異常の早期発見に不可欠で、それが財務的な責任に変異する前に引き止めます。

“Kubernetesの展開は、設計上の革新ではなく、古いアクセスパラダイムに依存することでつまずくことが多い。” – Gartner

“IAMの脆弱性に対する抑制戦略を策定するには、過剰に許可された信頼範囲を排除する最小特権モデルに移行する必要があります。” – AWS Whitepapers

| 基準 | 低 | 中 | 高 |

|---|---|---|---|

| 統合の労力 | 25時間 | 60時間 | 120時間 |

| クラウドコストの影響 | 10%削減 | 24%削減 | 34%削減 |

| コンプライアンスカバレッジ (SOC2/GDPR) | 部分的カバレッジ | 中程度のカバレッジ | 全面的カバレッジ |

| IAMリスク軽減 | 最低限の改善 | 中程度の改善 | 顕著な改善 |

| テクニカルデットの影響 | 小幅増加 | 安定 | 削減 |

| CPUオーバーヘッド | 10%オーバーヘッド | 20%オーバーヘッド | 34%オーバーヘッド |

コストに過度に焦点を当てるあまり、エンジニアリングの効率が失われています。デプロイの速度は、財務上のボトルネックにより締め付けられています。マイクロサービスには、ノードを立ち上げるたびに財務の承認を求めるのではなく、迅速なスケーラビリティが必要です。迅速にデプロイできなければ、技術的負債が増加し、効率に影響を与えます。私達は遅くて非生産的な遺物になるリスクを孕んでいます。

FinOps担当ディレクター

私たちはエンジニアリングの効率を失っているのではなく、年間120万ドルをエグレスの浪費で大きく失っています。Kubernetesクラスターが制御不能になっており、厳格なコストガバナンスなしには資金が無駄に消えるだけです。監視なしに立ち上げられた無駄なノードがこの流出に寄与しています。それを「デプロイメント速度の代償」と呼ぶのでしょうか。これを意味のある、コスト効果のあるインフラ強化に充てるべきです、無謀な拡張ではなく。

情報セキュリティ担当最高責任者

無制限のデプロイの速度でセキュリティ体制も危ういです。新しいノードやサービスアカウントを厳しいアクセス制御なしで作成するたびにIAMのリスクが高まります。SOC2やGDPRに準拠しないという事態は、迅速なスケーリングを優先することで現実的な脅威になります。迅速なデプロイメントを望むのは理解しますが、リスクの露呈は無視できません。セキュリティインシデントは、エグレスよりも評判や財務、規制面で費用がかかるでしょう。我々の体制を整える必要があります。

エンジニアリング担当VP

コストとセキュリティへの執着のためにデプロイ速度を抑制すれば、技術的負債と過剰なプロセスの下で技術スタックが化石化するでしょう。これは微妙なバランスです。他社の技術革新を補修し続けるのではなく、我々がリードしたいと思っていますか?

FinOps担当ディレクター

あるいは、Kubernetes管理を改善して無駄を削減することで、無駄な出費をせずに繁栄することができます。鍵は計算された成長です。デプロイの際、コスト効率を優先しましょう。最先端を目指すのではなく、コスト削減に焦点を合わせてみませんか?

情報セキュリティ担当最高責任者

制御されていないデプロイ速度の急増こそがIAMの隙間やコンプライアンスの不足を開発させる原因です。我々には選択的なコンプライアンスの余地はなく、SOC2の証明からGDPRの遵守まで責任を負っています。より良いIAMガバナンスを優先するか、違反後の影響に直面するかです。

エンジニアリング担当VP

了解しました。プロセスを妨げずにIAM制御を改善してください。SOC2およびGDPRに準拠することを保証します。しかし、プロセスにより制約されないようにしてください。必要ならば、より良いIAM保護策を導入してください。

FinOps担当ディレクター

その上で、エグレスプロトコルも強化しましょう。適切な帯域幅管理とサービスルーティングは不要なコストを相殺できます。責任は異質な概念ではありません。非効率を板挟みするのでない限り、必要なことです。

情報セキュリティ担当最高責任者

合意に至りました。デプロイ速度に対応しながらIAMリスク管理を優先することは、コンプライアンスとリスク軽減を確保します。マイクロサービスアーキテクチャが本質的に不安定な場合、これは重要です。

エンジニアリング担当VP

あなたたちの新しい制御が弊社のイノベーションを妨げないことを望みます。さもなければ、プロダクトライフサイクルは誰も望んでいないものになるでしょう。改革を進めてください。ただし、我々の主要な目標であるソフトウェア提供において関連性を保つということを常に意識してください。

監査結果 年間120万ドルのエグレスコストに大きく貢献しているマイクロサービスを特定せよ。デザインレビューとアーキテクチャ修正を優先的に検討せよ。

財務影響分析 高コストのエグレスパスを運用効率とコストへの直接的な影響と関連付けせよ。デプロイ速度とスケーラビリティへの影響を考慮しつつ、潜在的な節約を定量化せよ。

[意思決定リファクタリング] エグレスコストが過剰に高く、冗長なデータ処理を行っていると特定されたマイクロサービスを対象としたリファクタリング作業を開始せよ。エグレストラフィックを削減するために持続的な接続とデータ処理の局所化を目指せ。依存関係に対応し、APIコールをリファクタリングして跨地域データ移動を最小化せよ。

リファクタリング実施 ノードのスピンアップ条件チェックを最小限にする基準を確立せよ。コンプライアンスの制約を妥協せずにデータ経路を最適化する新規デプロイを保証するための自動化スクリプトを実装せよ。

[意思決定廃止] 一定の非効率性を示し、技術的負債の増加に寄与するだけのサービスまたはコンポーネントは廃止せよ。マイクロサービスアーキテクチャの簡素化を優先し、全体の効率を妨げているレガシーコンポーネントを排除せよ。

コンプライアンス重視 リファクタリングプロセスを通じてSOC2とGDPRの要件との整合性を維持せよ。データ保護プロトコルの定期的な監査やコンプライアンス要件の遵守を含め、サービス展開のタイムラインに最小限の混乱で対応するために必要に応じて調整せよ。

要約 非効率的なアーキテクチャの選択による財務的ボトルネックを排除し、コストコントロールと展開速度のバランスを取れ。戦略的リファクタリングに集中し、不要な財務的・技術的負債の蓄積を避けることで、エンジニアリングの効率を推進せよ。”