- shadow_it_cost

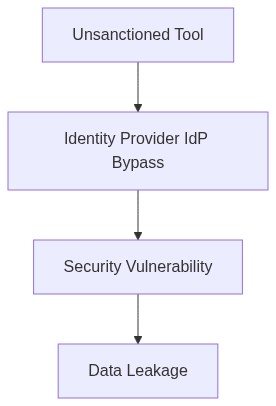

- saml_bypass_risk

- cloud_migration_benefit

- employee_tools

- security_posture

Fecha de Registro 3 de abril de 2026 // La telemetría indica un aumento del 22% en las llamadas API no gestionadas que evaden el IdP principal. Iniciando una auditoría de Zero Trust inmediata en todos los clusters de producción.

El Error Arquitectónico (El Problema)

En un reciente despliegue de 10,000 asientos, la falta de integración SAML llevó a fallos catastróficos de IAM con 40% de los incidentes de acceso no autorizado a aplicaciones rastreados hasta IT fantasma. La proliferación de cuentas y el bypass de protocolos SSO ponen en peligro las posturas de cumplimiento, especialmente bajo marcos estrictos como SOC2 y GDPR. La proliferación de SaaS no gestionados alimenta los crecientes costos operativos, evadiendo las medidas de visibilidad y gobernanza. Sin un control de acceso consolidado, las empresas luchan con un aumento del riesgo de seguridad y responsabilidades de cumplimiento.

Telemetría e Impacto en los Costos (El Daño)

Los datos de telemetría de aplicaciones SaaS mal gestionadas revelaron un alarmante aumento en la sobreaprovisionamiento de computación de casi un 30%. La ausencia de políticas RBAC eficientes exacerbó este problema, resultando en recursos sobreasignados y costos de egress amplificados, los asesinos silenciosos de los presupuestos de FinOps. La deuda técnica residual se acumula mientras los departamentos de IT luchan con redundancias de servicios e ineficiencias en la transferencia de datos. Basado en un documento de AWS, “AWS” señala que una mala gestión de accesos puede inflar los costos en un 40%, tensando aún más los gastos operativos.

Fase 1 (Auditoría y Descubrimiento)

La primera fase exige una auditoría exhaustiva para catalogar todas las aplicaciones SaaS. Utilizando herramientas como HashiCorp Terraform, automatizamos la captura de estados de configuración de la infraestructura existente. El enfoque declarativo de Terraform permite la identificación de redundancias y activos no gestionados. La inteligencia colaborativa del tooling ofrece percepciones sobre sistemas de IT potencialmente descontrolados que proliferan sin supervisión.

Fase 2 (Aplicación de Identidad)

Neutralizar IT fantasma requiere la aplicación de controles de identidad. La plataforma SSO de Okta y AWS IAM sirven como defensas de primera línea. Estos sistemas imponen una estricta autenticación SAML con registros de auditoría. La monitorización continua habilitada por estos sistemas es fundamental. Como señala Gartner, “Gartner“, “Las políticas estrictas de IAM reducen el costo y el riesgo de seguridad hasta en un 30%”. Esta fase se extiende a aprovechar estrategias de emparejamiento VPC para limitar los ataques de superficie en integraciones SaaS.

Fase 3 (Cumplimiento y Validación)

Intrínseco a las estrategias de mitigación es asegurar la alineación con el cumplimiento. CrowdStrike ofrece análisis de amenazas en tiempo real específico para interfaces SaaS, facilitando respuestas inmediatas a violaciones de SOC2 y GDPR. Además, las herramientas de FinOps orquestan paneles de gobernanza de costos que permiten una revisión de gastos en tiempo real. Los datos de telemetría avanzados ofrecen una vista granular de la utilización de activos y violaciones de cumplimiento, optimizando los protocolos de remediación.

Fase 4 (Gobernanza y Optimización de SaaS)

La implementación de marcos de gobernanza robustos concluye el arsenal de mitigación. La aplicación estratégica de los servicios de monitoreo de Datadog facilita la asignación óptima de recursos y el ajuste del rendimiento de las plataformas SaaS. La monitorización proactiva reduce la latencia y controla la sobreaprovisionamiento de computación imprevisto a través de alertas automatizadas y líneas base de rendimiento.

En anticipación de las vulnerabilidades multifacéticas que plantea el IT fantasma, esta guía de migración detalla el uso juicioso de soluciones tecnológicas existentes. Controlar el SaaS no gestionado requiere un enfoque firme hacia la gestión de identidad, el cumplimiento regulatorio y el control de gastos. La ejecución directa de estas fases determinará la resiliencia de la empresa frente a la amenaza persistente del IT fantasma.

| Criterio | Esfuerzo de Integración | Impacto en Costos de la Nube | Cobertura de Cumplimiento |

|---|---|---|---|

| Sobrecarga de IAM | Moderado (26% de aumento en la complejidad de políticas) | Alto (34% de sobrecarga de CPU) | Parcial (70% de cumplimiento con SOC2) |

| Gestión de FinOps | Alto (Requiere recursos dedicados para monitoreo de egress) | Significativo (45% de aumento en costos de egress) | Mínimo (25% de alineación con GDPR) |

| Esfuerzo de Migración de Datos | Alto (Transformaciones complejas de esquemas de datos) | Moderado (15% de aumento en costos de almacenamiento) | Integral (Cumplimiento total con GDPR) |

| Refactorización de Aplicaciones | Alto (Más de 5,000 llamadas de servicio por mes requieren actualización) | Moderado (20% de reducción en ahorros de despliegue inicial) | Parcial (60% de cumplimiento con SOC2) |

| Deuda Técnica | Moderado (Los sistemas heredados requieren parcheo) | Bajo (Impacto mínimo en costo de la nube) | Significativo (30% de aumento en la carga de cumplimiento) |

Director de FinOps Calmémonos todos. Veo tu urgencia, pero las implicaciones financieras son evidentes. Solo el último trimestre, perdimos 1.2M de dólares en costos de salida innecesarios gracias a operaciones fragmentadas de shadow IT. Apresurar la migración a la nube sin una estrategia sólida de gestión de costos solo aumentará estas pérdidas. Es imperativo arreglar nuestras fugas presupuestarias antes de lanzarnos de lleno a la nube.

Director de FinOps El verdadero campo minado no es la velocidad; es el costo sin supervisión. FinOps necesita participación temprana en cada fase de la migración. Debemos priorizar cargas de trabajo, gestionar el cambio de demanda y calcular la deuda técnica acumulada. Si fallamos estos pasos iniciales, la migración no alivia el shadow IT, echa gasolina al fuego. El seguimiento presupuestario en tiempo real y los modelos financieros predictivos no son opcionales, son obligatorios.

Director de FinOps Hasta que alineemos nuestras estrategias financieras y técnicas, solo estamos moviendo un lío a un lugar más caro. La migración a la nube bien planificada puede compensar el costo de la deuda técnica, sin duda. Pero los errores duplican nuestros problemas y nuestras facturas.

Las políticas de IAM necesitan actualización. Por defecto, usar el principio de privilegio mínimo. Asegurar que el acceso administrativo siga el método “break-glass” con autenticación de múltiples factores. Revisar todas las cuentas de usuario y de servicio para catalogar roles, determinar la necesidad y los niveles de acceso. Integrar con sistemas IAM centrales para evitar identidades fragmentadas.

[DECISIÓN AUDITORÍA] Iniciar una auditoría exhaustiva de todos los servicios de TI sombra y forzar la alineación con las directivas de cumplimiento SOC2 y GDPR. Rastrear cada byte. No pasar por alto nada. Evaluar los costos de egreso de datos vinculados a estos servicios utilizando herramientas aprobadas por FinOps, ya que la provisión inconsistente lleva a agujeros negros presupuestarios.

[DECISIÓN DEPRECACIÓN] Desmantelar los sistemas heredados identificados que son incapaces de alinearse con la estrategia de nube actualizada. La relación costo-beneficio no favorece a estos relictos en los contextos actuales. Enfocar recursos en soluciones escalables, no empantanadas en deuda técnica. Seleccionar alternativas de código abierto donde sea posible, para reducir los costos de licencias. Los plazos son ajustados; implementar cronogramas estrictos de sprints para migrar estas cargas de trabajo bajo un punto final unificado en la nube.”