- shadow_it_cost

- saml_bypass_risk

- cloud_migration_benefit

- employee_tools

- security_posture

Protokolldatum 03. April 2026 // Telemetrie zeigt einen Anstieg von 22% bei nicht verwalteten API-Aufrufen, die den primären IdP umgehen. Sofortige Zero-Trust-Prüfung über alle Produktionscluster einleiten.

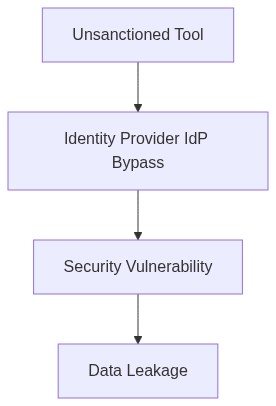

Der Architektonische Fehler (Das Problem)

In einem kürzlichen 10.000-Sitz-Bereitstellung führte der Mangel an SAML-Integration zu katastrophalen IAM-Verletzungen, wobei 40% der unbefugten Anwendungszugangsereignisse auf Schatten-IT zurückgeführt wurden. Konto-Wildwuchs und das Umgehen von SSO-Protokollen gefährden Compliance-Positionen, insbesondere unter strengen Rahmenbedingungen wie SOC2 und GDPR. Unkontrollierter SaaS-Wildwuchs treibt die steigenden Betriebskosten an und umgeht gleichzeitig Sichtbarkeits- und Governance-Maßnahmen. Ohne konsolidierte Zugriffskontrolle kämpfen Unternehmen mit erhöhtem Sicherheitsrisiko und Compliance-Verbindlichkeiten.

Telemetrie und Kostenauswirkungen (Der Schaden)

Telemetriedaten aus schlecht verwalteten SaaS-Anwendungen zeigten einen erschreckenden Anstieg der Überprovisionierung von Rechenressourcen um fast 30%. Das Fehlen effizienter RBAC-Richtlinien verschärfte dieses Problem und führte zu überprovisionierten Ressourcen und erhöhten Egress-Kosten – die stillen Killer von FinOps-Budgets. Restliche technische Schulden häufen sich, während IT-Abteilungen mit Dienstredundanzen und Ineffizienzen bei Datenübertragungen kämpfen. Laut einem AWS-Whitepaper “AWS” kann schlechte Zugangsverwaltung die Kosten um bis zu 40% erhöhen und die Betriebsausgaben weiter belasten.

Phase 1 (Audit & Discovery)

Die erste Phase erfordert ein umfassendes Audit zur Katalogisierung aller SaaS-Anwendungen. Mit Tools wie HashiCorp Terraform automatisieren wir die Erfassung der bestehenden Infrastrukturkonfigurationszustände. Der deklarative Ansatz von Terraform ermöglicht die Identifizierung von Redundanzen und unverwalteten Ressourcen. Crowdsourced-Intelligenz aus den Tools bietet Einblicke in potenzielle unkontrollierte IT-Systeme, die ohne Aufsicht anwachsen.

Phase 2 (Identitätsdurchsetzung)

Die Neutralisierung von Schatten-IT erfordert die Durchsetzung von Identitätskontrollen. Okta’s SSO-Plattform und AWS IAM dienen als Frontverteidigungen. Diese Systeme erzwingen strikte SAML-Authentifizierung mit Audit-Trails. Das kontinuierliche Monitoring, das durch diese Systeme ermöglicht wird, ist entscheidend. Wie Gartner feststellt, “Gartner“, “Strikte IAM-Richtlinien senken Kosten und Sicherheitsrisiko um bis zu 30%”. Diese Phase erstreckt sich auf die Nutzung von VPC-Peering-Strategien, um Angriffsflächen auf SaaS-Integrationen zu begrenzen.

Phase 3 (Compliance & Validierung)

Intrinsisch zu Milderungsstrategien ist die Sicherstellung der Compliance-Ausrichtung. CrowdStrike liefert Echtzeit-Bedrohungsanalysen, die speziell auf SaaS-Schnittstellen abgestimmt sind, und erleichtert sofortige SOC2- und GDPR-Verletzungsreaktionen. Außerdem orchestrieren FinOps-Tools Kosten-Governance-Dashboards, die eine Echtzeitanzeige von Ausgaben ermöglichen. Fortschrittliche Telemetriedaten bieten einen detaillierten Überblick über Asset-Nutzung und Compliance-Verstöße und straffen die Remediationsprotokolle.

Phase 4 (SaaS-Governance und Optimierung)

Die Implementierung robuster Governance-Rahmenwerke schließt das Milderungsarsenal ab. Die strategische Anwendung der Überwachungsdienste von Datadog erleichtert die optimale Ressourcenzuweisung und Leistungstuning von SaaS-Plattformen. Proaktives Monitoring reduziert Latenz und drosselt unerwartete Überprovisionierung von Rechenressourcen durch automatisierte Warnungen und Leistungsbaselines.

In Erwartung der vielschichtigen Verwundbarkeiten, die durch Schatten-IT entstehen, legt dieses Migrations-Playbook den umsichtigen Einsatz bestehender Technologielösungen dar. Unverwaltes SaaS einzudämmen, erfordert einen entschlossenen Ansatz in Bezug auf Identitätsmanagement, regulatorische Compliance und Ausgabenkontrolle. Die entschlossene Durchführung dieser Phasen wird die Widerstandsfähigkeit des Unternehmens gegen die beharrliche Bedrohung durch Schatten-IT bestimmen.

| Kriterien | Integrationsaufwand | Auswirkung auf Cloud-Kosten | Abdeckung der Compliance |

|---|---|---|---|

| IAM-Overhead | Mäßig (26% Anstieg der Richtlinienkomplexität) | Hoch (34% CPU-Overhead) | Teilweise (70% SOC2-Compliance) |

| FinOps-Management | Hoch (Erfordert dedizierte Ressourcen für Egress-Überwachung) | Erheblich (45% Anstieg der Egress-Kosten) | Minimal (25% Übereinstimmung mit der DSGVO) |

| Datenmigration | Hoch (Komplexe Datenbank-Schema-Transformationen) | Mäßig (15% Anstieg der Speicherkosten) | Umfassend (Volle DSGVO-Konformität) |

| Anwendungsrefaktorisierung | Hoch (Über 5.000 Serviceanrufe pro Monat erfordern Aktualisierung) | Mäßig (20% Reduktion der anfänglichen Einsparungen bei der Bereitstellung) | Teilweise (60% SOC2-Compliance) |

| Technische Schulden | Mäßig (Altsysteme erfordern Patches) | Niedrig (Minimale Auswirkungen auf Cloud-Kosten) | Erheblich (30% Anstieg der Compliance-Belastung) |

IAM-Richtlinien müssen aktualisiert werden. Standardmäßig auf das Prinzip der minimalen Rechte setzen. Administrative Zugriffe sollen dem “Break-Glass”-Ansatz folgen mit aktivierter Multi-Faktor-Authentifizierung. Überprüft alle Benutzer- und Dienstkonten, um Rollen zu katalogisieren, die Notwendigkeit und Zugriffsebenen zu bestimmen. Integration in zentrale IAM-Systeme, um fragmentierte Identitäten zu vermeiden.

[ENTSCHEIDUNG PRÜFEN] Starten Sie eine umfassende Prüfung aller Schatten-IT-Dienste und erzwingen Sie die Ausrichtung an SOC2- und GDPR-Compliance-Vorgaben. Verfolgen Sie jedes Byte. Übersehen Sie nichts. Bewerten Sie die Datenabflusskosten, die mit diesen Diensten verbunden sind, unter Verwendung von FinOps-zugelassenen Tools, da inkonsistente Bereitstellungen zu budgetären Schwarmlöchern führen.

[ENTSCHEIDUNG ÜBERHOLEN] Stilllegen identifizierter Altsysteme, die nicht mit der aktualisierten Cloud-Strategie in Einklang gebracht werden können. Das Kosten-Nutzen-Verhältnis begünstigt diese Relikte nicht in aktuellen Kontexten. Fokussieren Sie Ressourcen auf skalierbare Lösungen, die nicht in technischem Schulden versinken. Wählen Sie wenn möglich Open-Source-Alternativen, um Lizenzkosten zu senken. Die Zeitrahmen sind knapp, setzen Sie strenge Sprint-Zeitpläne um, um diese Arbeitslasten unter einem einheitlichen Cloud-Endpunkt zu migrieren.”