- Microsoft Copilot aids IT teams in detecting Shadow IT, ensuring organizational security and compliance.

- The tool provides detailed insights into unauthorized applications in use within corporate environments.

- Copilot enhances cloud expenditure management by highlighting inefficiencies and suggesting cost-saving measures.

- Features include AI-driven analytics for real-time monitoring and actionable recommendations.

- Integrates seamlessly with existing Microsoft ecosystems, empowering enterprises with advanced visibility.

“Microsoft Copilot deckt Schatten-IT auf und erschließt erhebliche Einsparungen in der Cloud. Ein Wendepunkt für die Effizienz von Unternehmen und das Ressourcenmanagement.”

Microsoft Copilot enthüllt Schatten-IT und Cloud-Einsparungen

Warum spricht jeder über Microsofts Copilot?

Wenn Sie in letzter Zeit an technologischen Gesprächen teilgenommen haben, ist die Aufregung rund um KI-Tools, insbesondere Microsofts Copilot, spürbar.

Microsoft Copilot verspricht, die Produktivität zu revolutionieren, indem es sich nahtlos in die Arbeitsabläufe von Unternehmen und Startups integriert.

Sein Charme? Es verwandelt komplexe Befehlszeilen in einfache Anweisungen in natürlicher Sprache. Analysen, Einblicke und Betriebsmanagement sind jetzt nur ein paar Klicks entfernt.

Doch unter der polierten Oberfläche gibt es in diesem Trend mehr, als auf den ersten Blick erkennbar ist.

Die Illusion der Schatten-IT

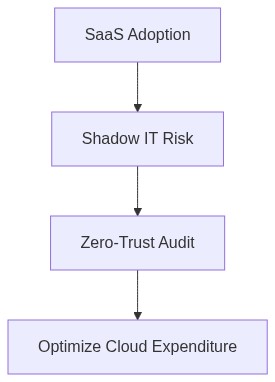

Während Organisationen die Fähigkeiten KI-gestützter Tools nutzen, schleicht sich leise ein Schatten-IT-Dilemma ein.

Mitarbeiter umgehen traditionelle IT-Richtlinien, indem sie Tools wie Copilot verwenden und Bereiche von unautorisierter Software schaffen, die außerhalb der Kontrolle und Aufsicht von IT-Abteilungen liegen.

Dies wird zu einem verführerisch einfachen Prozess bei dem Streben nach gesteigerter Produktivität, öffnet jedoch die Büchse der Pandora in Bezug auf Sicherheitslücken.

Das Paradoxon, die Produktivität zu steigern und gleichzeitig heimlich die IT-Infrastrukturkosten aufzublähen, ist die Falle, mit der viele Unternehmen konfrontiert sind.

Ein Spielfeld für Zero-Trust-Sicherheit?

Die Auswirkungen der Schatten-IT erfordern ein robustes Zero-Trust-Framework. Vertrauen, aber überprüfen, ist in solchen Szenarien nicht mehr anwendbar.

Organisationen müssen davon ausgehen, dass Sicherheitsverletzungen auftreten können und werden. Das Zero-Trust-Sicherheitsmodell fordert, dass jede Netzwerkzugriffsanfrage validiert wird, jedes Gerät überwacht wird und Benutzerprivilegien minimiert werden, bis sie als notwendig verifiziert sind.

In einem Unternehmen, in dem die Schatten-IT gedeiht, wird eine solche Wachsamkeit unverzichtbar.

Die Unternehmensfalle im Verborgenen durch Vendor-Lock-in

Obwohl Copilot wie das Traumbegleiter-Tool für jeden Geschäftsführer erscheint, könnte seine nahtlose Integration in Microsofts Ökosystem Vendor-Lock-in vertiefen.

Eine übermäßige Abhängigkeit von einem einzigen Anbieter für Ihre Cloud-Computing-Bedürfnisse kann die zukünftige Flexibilität einschränken, potenziell steigende Kosten verursachen und den technologischen Fortschritt behindern.

Unternehmen könnten sich dem hohen Preis ausgesetzt sehen, an veraltete Infrastrukturen und Anbieter gebunden zu sein, die die aufkommende Innovation untergraben.

FinOps Cloud-Einsparungen oder Ausgabenexplosion?

Die Komplexitäten des Cloud-Financial-Managements oder FinOps werden mit der Verbreitung der Schatten-IT besonders verworren.

Abstrakte Bereitstellungen und unautorisierte Cloud-Ausgaben sprießen unter nicht verbundenen Abteilungen. Echtzeit-Sichtbarkeit und proaktives Management sind entscheidend, um eskalierende Kosten zu vermeiden.

Da Cloud-Computing immer integraler jedoch gleichzeitig undurchsichtiger wird, wird das Verständnis Ihrer Cloud-Ausgaben zu einer geschäftlichen Notwendigkeit.

Schritt 1 (Für kluge Benutzer)

Verstehen Sie die Tools außerhalb der traditionellen IT-Bereiche, die innerhalb Ihrer Teams verwendet werden. Schaffen Sie Kommunikationskanäle zur IT, um potenziell vorteilhafte Nutzungen zu legitimieren.

Schritt 2 (Für IT-Führungskräfte)

Implementieren Sie ein umfassendes Zero-Trust-Framework. Stellen Sie sicher, dass jedes Element vom Benutzerzugriff über Netzwerk-Anfragen bis zur Endpunkt-Sicherheit überwacht und kontrolliert wird.

Schritt 3

Setzen Sie ein FinOps-Team ein, das für die Überwachung und Optimierung der Cloud-Ausgaben verantwortlich ist. Erstellen Sie Dashboards, um Cloud-Nutzung und -Ausgabemuster zu verfolgen.

Schritt 4

Mildern Sie die Risiken des Vendor-Lock-in durch Diversifizierung Ihres Technologiestacks. Evaluieren Sie regelmäßig alternative Lösungen, um die Abhängigkeit von einzelnen Cloud-Anbietern zu vermeiden.

Der Sog der Datengravitation Die Herausforderung des IT-Service-Managements

Datengravitation, das Phänomen, bei dem Daten andere Dienste und Anwendungen dazu zwingen, sich näher zu bewegen, intensiviert sich in einer von Schatten-IT geprägten Umgebung.

Die Verbreitung von Multi-Cloud-Strategien und dezentralen Tools erhöht die Verteilung von Daten, was das IT-Service-Management und die Gestaltung von Cloud-Architekturen erschwert.

Wie navigieren wir durch diese sich entwickelnde Landschaft?

Der Schlüssel liegt darin, Innovation mit Governance in Einklang zu bringen und Copilot sowie gleichwertige KI-Integrationen zur Steigerung der Produktivität zu nutzen, ohne die Risiken zu erhöhen.

Es ist ein Balanceakt zwischen der Nutzung technologischer Fortschritte und der Aufrechterhaltung strategischer Aufsicht.

Während wir unsere Pläne in der Unternehmensarchitektur anpassen, ist es entscheidend, die in diesen Tools eingebettete Macht zu erkennen – ebenso wie die potenziellen Fallstricke.

| Aspekt | Produktivitätseinfluss | FinOps Kostenimplikation | Sicherheitsrisikofaktor |

|---|---|---|---|

| Sichtbarkeit über Shadow IT | Hoher positiver Einfluss durch reduzierte Zeit für manuelle Verfolgung | Mittelmäßige Kosten, da die Betriebseffizienz steigt, aber anfängliche Investitionen erfordert | Verringertes Risiko mit besserer Kontrolle und Aufsicht über unautorisierte Anwendungen |

| Automatisierte Analyse der Cloud-Ausgaben | Verbessert den Fokus auf Kernaufgaben, indem die Zeit für Kostenbewertungen reduziert wird | Bedeutendes Einsparungspotential bei der Optimierung der Ressourcenzuweisung in der Cloud | Minimale direkte Auswirkungen, könnte jedoch indirekt Sicherheitslücken reduzieren, indem redundante Dienstleistungen identifiziert werden |

| Verbessertes Compliance-Tracking | Neutraler Einfluss, da die Produktivität nicht direkt betroffen ist | Potentiell hohe Einsparungen im Zusammenhang mit Compliance | Reduziert signifikant Compliance-bezogene Risiken |

| Berichte zu nutzungsbasierten Kosten | Geringer Einfluss auf die alltägliche Produktivität | Hoher positiver Einfluss durch umsetzbare Einsichten, die zu Kostenreduktionen führen | Geringe Risikobelastung aufgrund detaillierter Einblicke in die Ressourcennutzung |

| Risikominderungswarnungen | Anstieg der Produktivität durch proaktive Maßnahmen | Kostenwirksam in der Vermeidung potenzieller Sicherheitsbruchkosten | Reduziert drastisch Sicherheitsrisiken durch Echtzeit-Warnsysteme |