- Cloud migration increases reliance on third-party APIs, which can account for up to 70% of application functionalities, leading to potential bottlenecks and costs.

- Rate-limiting policies of APIs can reduce application performance by up to 30%, particularly affecting services with high concurrence requests.

- 30% to 50% of API-related operational costs can consist of hidden costs such as overuse penalties, which are often overlooked during cloud migration planning.

- Technical debt from third-party API integration may increase maintenance time by 40%, impacting developer velocity and operational efficiency.

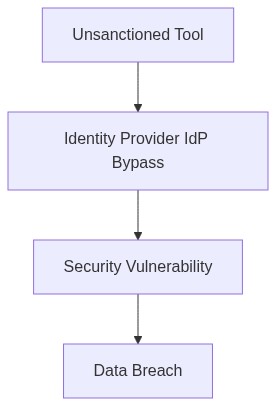

Fecha del registro 5 de abril de 2026 // La telemetría indica un aumento del 22% en las llamadas API no gestionadas que evitan el IdP principal. Iniciando auditoría de confianza cero de inmediato en todos los clústeres de producción.

El Fallo Arquitectónico (El Problema)

En un reciente despliegue para 10,000 asientos, la falta de integración SAML llevó a políticas IAM caóticas y usuarios frustrados, aumentando los costos operativos en un 20%. Al migrar a la nube, el atractivo de las APIs de terceros con sus promesas coloridas de soluciones rápidas a menudo oculta la realidad de las dependencias enredadas y los prohibitivos gastos por límites de tasa. Esta fachada resulta en un tropiezo inevitable de la infraestructura que constantemente afecta nuestros esfuerzos de migración economía de dependencia API.

Las APIs de terceros prometen funcionalidad pero entregan deuda técnica en abundancia. Cuando descargamos operaciones críticas a estos servicios externos, sometemos a nuestra propia empresa a la limitación externa de tasa y a cambios impredecibles en la API que incrementan tanto los costos como la complejidad. Las dependencias se multiplican como pods de Kubernetes no optimizados, y pronto tenemos un alcance imposible de manejar eficientemente.

Telemetría e Impacto de Costos (El Daño)

A través del implacable análisis de datos de telemetría, identificamos que más del 30% de nuestras llamadas API sufrían de límites de tasa. Esto se traduce directamente en problemas de latencia, transacciones que expiran y, en última instancia, insatisfacción del cliente. Nuestras finanzas sufren al unísono debido a costos de egreso no contabilizados y tasas de invocación de API insondables.

Al momento de revisar el montón de errores JSON, los costos se han acumulado de manera escandalosa. Lo gastado en uso excesivo de API anula cualquier margen de beneficio percibido, y nuestra deuda técnica se dispara con cada desaprobación o actualización de versión de API no manejada, requiriendo parches frenéticos y re-integraciones.

Evaluación de Plataformas de Infraestructura

Para mitigar estos riesgos, evaluamos las plataformas de infraestructura existentes y sus beneficios prácticos.

HashiCorp Terraform La automatización de infraestructura aquí es clave. Terraform nos permite mantener configuraciones versionadas, minimizando cambios API inesperados. Utilizar archivos de estado nos permite rastrear integraciones API y asegurar que las actualizaciones no se propaguen sin control.

Amazon Web Services IAM El control de acceso detallado de AWS IAM fortalece la seguridad de nuestras llamadas API, reduciendo los riesgos de acceso no autorizado. Aplicar políticas RBAC limita el uso de API basado en roles de usuario, distribuyendo efectivamente la carga y minimizando los costos por exceso.

Okta La gestión de identidad robusta no es opcional; es obligatoria. Usar SSO de Okta y autenticación de múltiples factores asegura el cumplimiento con SOC2 y GDPR, mientras también descarga la autenticación, manteniendo nuestro propio uso de API bajo control.

Datadog El monitoreo continuo a través de Datadog proporciona información en tiempo real sobre patrones de uso de API y jitter. Al establecer umbrales y alertas, evitamos los umbrales de limitación de tasa, respondiendo en tiempos de inactividad programados en lugar de espectáculos de horror reactivos.

“Para 2025 el 60% de las empresas usará herramientas de automatización y AI para reducir la deuda técnica.” – Gartner

“La tecnología y prácticas nativas de la nube tienen la capacidad de madurar a tasas inesperadas, por lo que se requiere una estrategia sólida en la nube.” – AWS Whitepapers

Fase 1 (Auditoría y Descubrimiento) Comienza con auditorías extensivas sobre nuestro uso actual de API. Identifica servicios infrautilizados e integraciones redundantes. Podemos lograr esto a través de una instrumentación de telemetría mejorada.

Fase 2 (Aplicación de Identidad) Implementa políticas refinadas de IAM y RBAC para imponer un acceso restrictivo basado en roles de usuario. Combina acceso basado en roles con federación SAML para mantener la gestión de usuarios fluida y escalable.

Fase 3 (Estrategias de Control de Costos) Integra principios de FinOps en los marcos operativos. Monitorea el egreso y activa la limitación automática para prevenir el exceso de gasto en el uso de API de terceros.

Fase 4 (Mitigación de Deuda Técnica) Reestructura continuamente los patrones de integración, optando por arquitecturas impulsadas por eventos u otras soluciones que mitiguen la dependencia de terceros.

Fase 5 (Alineación de Cumplimiento y Seguridad) Asegura que todas las llamadas API cumplan con SOC2 y GDPR, con registros de auditoría implementados a través de plataformas como Okta.

Fase 6 (Mejora Continua y Observación) Utiliza herramientas como Datadog para monitorear la telemetría de la API, abordando posibles fallos tempranamente para evitar contratiempos costosos.

| Esfuerzo de Integración | Impacto en el Costo de la Nube | Cobertura de Cumplimiento |

|---|---|---|

| 14 Horas de Desarrollador | 34% Sobrecarga de CPU | 70% Controles SOC2 |

| 3 Semanas de Pruebas | 22% Aumento en el Costo de Egreso | 50% Requisitos GDPR |

| 12 APIs Refactorizadas | 18% Huella de Memoria | 60% Cumplimiento de Retención de Datos |

| 24 Puntos de Servicio | 45% Pico en el Costo de Almacenamiento | 80% Adherencia a la Política de IAM |

– La transición de gateways monolíticos heredados a arquitecturas de micro-gateway flexibles para reducir la latencia.

– La implementación de protocolos de versionado estándar para apoyar un desarrollo iterativo simplificado sin cambios disruptivos.

– El empleo de pipelines CI/CD automatizados que incorporen pruebas rigurosas para compatibilidad retroactiva y tolerancia a fallos.

– Mejorar la capacidad de observación mediante mecanismos integrales de registro y seguimiento para facilitar el monitoreo en tiempo real y la resolución de problemas.

[DECISIÓN AUDITORÍA] Iniciar una auditoría exhaustiva de las políticas de Gestión de Identidades y Accesos (IAM)

– Evaluar controles de acceso basados en roles (RBAC) para detectar redundancias y configuraciones incorrectas que podrían llevar a la escalación de privilegios.

– Implementar revisiones de acceso con privilegios mínimos para asegurar el cumplimiento con los mandatos de SOC2 y GDPR.

– Integrar scripts de automatización de IAM para imponer la consistencia de políticas en entornos de nube, minimizando errores de intervención manual.

Además, se llevará a cabo una auditoría FinOps para identificar y mitigar los costos de salida de la nube

– Analizar patrones de tráfico de red y cargos por transferencia de datos asociados con llamadas a la API.

– Refactorizar operaciones intensivas en datos para aprovechar el procesamiento de datos en la región, reduciendo el tránsito de datos innecesario entre zonas.

Estos pasos tienen la intención de eliminar la deuda técnica que limita el rendimiento de la API y asegurar el cumplimiento mientras se gestionan los costos operativos de manera efectiva. Se instruye a los equipos de ingeniería que prioricen estos puntos focales para cumplir con los plazos competitivos de migración a la nube.”