- Cloud migration increases reliance on third-party APIs, which can account for up to 70% of application functionalities, leading to potential bottlenecks and costs.

- Rate-limiting policies of APIs can reduce application performance by up to 30%, particularly affecting services with high concurrence requests.

- 30% to 50% of API-related operational costs can consist of hidden costs such as overuse penalties, which are often overlooked during cloud migration planning.

- Technical debt from third-party API integration may increase maintenance time by 40%, impacting developer velocity and operational efficiency.

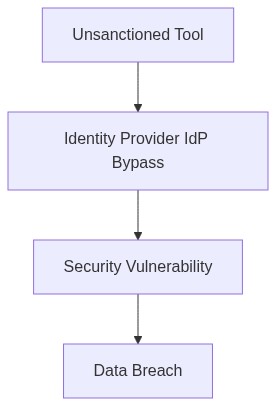

Logdatum April 05, 2026 // Telemetrie zeigt einen Anstieg von 22% bei nicht verwalteten API-Aufrufen, die den primären IdP umgehen. Sofortige Zero-Trust-Prüfung über alle Produktions-Cluster wird eingeleitet.

Der Architekturelle Mangel (Das Problem)

In einem aktuellen Deployment mit 10.000 Plätzen führte der Mangel an SAML-Integration zu chaotischen IAM-Richtlinien und frustrierten Nutzern, was die Betriebskosten um 20% erhöhte. Bei der Migration in die Cloud maskiert der Reiz von Dritthersteller-APIs mit ihren bunten Versprechungen schneller Lösungen oft die Realität von verwobenen Abhängigkeiten und prohibitiv teuren Rate-Limits. Diese Fassade führt zu einem unvermeidbaren Infrastrukturproblem, das unsere Migrationsbemühungen durch API-Abhängigkeitsökonomie beständig plagt.

Dritthersteller-APIs versprechen Funktionalität, liefern aber im Überfluss technische Schulden. Wenn wir kritische Operationen auf diese externen Dienste auslagern, unterwerfen wir unser eigenes Unternehmen externen Rate Limits und unvorhersehbaren API-Änderungen, die sowohl Kosten als auch Komplexität eskalieren. Abhängigkeiten vervielfachen sich wie unoptimierte Kubernetes-Pods, und bald haben wir eine Ausbreitung, die unmöglich effizient zu verwalten ist.

Telemetry und Kostenfolgen (Der Schaden)

Durch unermüdliche Analyse von Telemetriedaten stellten wir fest, dass über 30% unserer API-Aufrufe unter Rate-Limit-Drosselungen litten. Dies übersetzt sich direkt in Latenzprobleme, abgelaufene Transaktionen und letztlich Kundenunzufriedenheit. Unsere Finanzen leiden synchron aufgrund nicht berücksichtigter Egress-Kosten und unvorstellbarer API-Aufrufgebühren.

Wenn wir uns durch den Haufen von JSON-Fehlern wühlen, sind die Kosten unerträglich gestiegen. Was für die übermäßige API-Nutzung ausgegeben wird, negiert jede wahrgenommene Gewinnspanne und unsere technischen Schulden schnellen mit jedem nicht behandelten API-Verfall oder jeder Versionsaktualisierung in die Höhe, was hektische Patches und Neuerungen erfordert.

Bewertung von Infrastrukturplattformen

Um diese Risiken zu mindern, bewerten wir bestehende Infrastrukturplattformen und deren praktische Vorteile.

HashiCorp Terraform Infrastrukturautomatisierung ist hier entscheidend. Terraform ermöglicht uns, versionierte Konfigurationen zu halten, was unerwartete API-Änderungen minimiert. Die Nutzung von Zustandsdateien erlaubt es uns, API-Integrationen zu verfolgen und sicherzustellen, dass Aktualisierungen nicht unkontrolliert propagiert werden.

Amazon Web Services IAM Die feingranulare Zugriffskontrolle von AWS IAM verstärkt die Sicherheit unserer API-Aufrufe und reduziert Risiken für unbefugten Zugriff. Durch Anwendung von RBAC-Richtlinien wird die API-Nutzung basierend auf Benutzerrollen begrenzt, was die Last effektiv verteilt und Grenzkosten minimiert.

Okta Robustes Identitätsmanagement ist nicht optional; es ist obligatorisch. Die Verwendung von Okta’s SSO und Multi-Faktor-Authentifizierung stellt die Einhaltung von SOC2 und GDPR sicher, während die Authentifizierung ausgelagert wird und unsere eigene API-Nutzung im Auge behält.

Datadog Ständige Überwachung durch Datadog bietet Echtzeiteinblicke in API-Nutzungsmuster und Jitter. Durch das Setzen von Schwellenwerten und Alarme vermeiden wir Rate-Limit-Grenzen und reagieren in proaktiv, geplanten Ausfallzeiten anstatt in reaktiven Horrorszenarien.

” Bis 2025 werden 60% der Unternehmen Automatisierungstools und KI nutzen, um technische Schulden zu reduzieren.” – Gartner

“Cloud-nahe Technologien und Praktiken haben die Fähigkeit, sich unerwartet schnell zu entwickeln, daher ist eine robuste Cloud-Strategie erforderlich.” – AWS Whitepapers

Phase 1 (Prüfung & Entdeckung) Starten Sie mit umfassenden Prüfungen unserer aktuellen API-Nutzung. Identifizieren Sie untergenutzte Dienste und redundante Integrationen. Dies können wir durch verbesserte Telemetrieinstrumentierung erreichen.

Phase 2 (Durchsetzung von Identität) Implementieren Sie verfeinerte IAM- und RBAC-Richtlinien, um restriktiven Zugriff basierend auf Benutzerrollen zu erzwingen. Mischen Sie rollenbasierten Zugriff mit SAML-Föderation, um das Benutzermanagement fließend und skalierbar zu halten.

Phase 3 (Kostenkontrollstrategien) Integrieren Sie FinOps-Prinzipien in operative Rahmenwerke. Überwachen Sie den Egress und lösen Sie automatische Drosselungen aus, um Überschreitungen bei der Nutzung von Dritthersteller-APIs zu verhindern.

Phase 4 (Minderung technischer Schuld) Refaktorisieren Sie kontinuierlich Integrationsmuster, indem Sie ereignisgesteuerte Architekturen oder alternative Lösungen wählen, die die Abhängigkeit von Drittherstellern mindern.

Phase 5 (Übereinstimmung und Sicherheitsanpassung) Stellen Sie sicher, dass alle API-Aufrufe SOC2 und GDPR entsprechen, mit implementierten Prüfpfaden über Plattformen wie Okta.

Phase 6 (Kontinuierliche Verbesserung und Überwachung) Nutzen Sie Tools wie Datadog, um die API-Telemetrie zu überwachen, potenzielle Ausfälle frühzeitig zu erkennen und kostspielige Missgeschicke zu vermeiden.

| Integrationsaufwand | Auswirkung auf Cloud-Kosten | Compliance-Abdeckung |

|---|---|---|

| 14 Entwicklerstunden | 34% CPU-Overhead | 70% SOC2-Kontrollen |

| 3 Wochen Tests | 22% Zunahme der Egress-Kosten | 50% der GDPR-Anforderungen |

| 12 APIs refaktoriert | 18% Speicherbedarf | 60% Datenhaltungskompliance |

| 24 Service-Endpunkte | 45% Anstieg der Speicherkosten | 80% IAM-Richtlinieneinhaltung |

– Übergang von veralteten monolithischen API-Gateways zu flexiblen Mikro-Gateway-Architekturen zur Reduzierung der Latenz.

– Implementierung standardisierter Versionierungsprotokolle zur Unterstützung einer reibungslosen iterativen Entwicklung ohne breaking changes.

– Einsatz automatisierter CI/CD-Pipelines, die umfassende Tests auf Rückwärtskompatibilität und Fehlertoleranz beinhalten.

– Verbesserung der Beobachtbarkeit durch umfassende Logging- und Tracing-Mechanismen zur Unterstützung der Echtzeitüberwachung und Problemlösung.

[ENTSCHEIDUNGSAUDIT] Einleitung eines umfassenden Audits der Identity and Access Management (IAM) Richtlinien

– Bewertung der rollenbasierten Zugriffskontrollen (RBAC) auf Redundanzen und Fehlkonfigurationen, die zur Privilegieneskalation führen könnten.

– Durchführung von Least-Privilege-Zugriffsüberprüfungen, um die Einhaltung von SOC2 und GDPR-Vorgaben sicherzustellen.

– Integration von IAM-Automatisierungsskripten, um die Konsistenz der Richtlinien in Cloud-Umgebungen durchzusetzen und manuelle Fehler zu minimieren.

Zusätzlich wird ein FinOps-Audit durchgeführt, um die Kosten für Cloud-Egress-Aufwand zu identifizieren und zu reduzieren

– Analyse von Netzwerkverkehrsmustern und Datenübertragungsgebühren im Zusammenhang mit API-Aufrufen.

– Überarbeitung datenintensiver Operationen zur Nutzung von In-Region-Datenverarbeitung, um unnötigen Datenverkehr zwischen Zonen zu verringern.

Diese Schritte zielen darauf ab, die technische Schuld zu beseitigen, die die API-Leistung behindert, und die Einhaltung sowie das effektive Management der Betriebskosten sicherzustellen. Ingenieurteams sind angewiesen, diese Schwerpunkte zu priorisieren, um die wettbewerbsfähigen Cloud-Migrationsfristen einzuhalten.”