- Cloud migration increases reliance on third-party APIs, which can account for up to 70% of application functionalities, leading to potential bottlenecks and costs.

- Rate-limiting policies of APIs can reduce application performance by up to 30%, particularly affecting services with high concurrence requests.

- 30% to 50% of API-related operational costs can consist of hidden costs such as overuse penalties, which are often overlooked during cloud migration planning.

- Technical debt from third-party API integration may increase maintenance time by 40%, impacting developer velocity and operational efficiency.

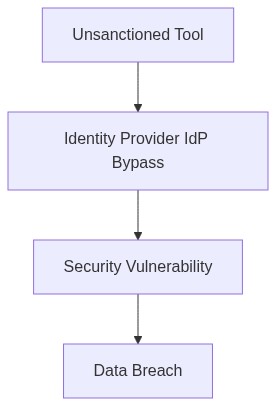

ログ日時 2026年4月5日 // テレメトリが管理されていないAPIコールが主要IdPをバイパスして22%急増していることを示しています。すべてのプロダクションクラスターで即時ゼロトラスト監査を開始します。

アーキテクチャの欠陥 (問題)

最近の10,000席の展開では、SAML統合の欠如がIAMポリシーの混乱とユーザーの不満を招き、運用コストを20%増加させました。クラウドへの移行時、第三者のAPIの魅惑的な迅速な解決策の約束は、絡み合った依存関係と法外なレート制限経費の現実を覆い隠す傾向があります。この外観はAPI依存性経済に我々の移行努力を一貫して悩ます避けられないインフラストラクチャのつまずきにつながります。

第三者のAPIは機能性を約束しますが、大量の技術的負債をもたらします。これらの外部サービスに重要な操作をオフロードすると、エンタープライズは外部のレート制限や予測不可能なAPI変更にさらされ、コストと複雑さが増大します。依存関係は最適化されていないKubernetesポッドのように増殖し、すぐに効率的に管理することが不可能な広がりを持つことになります。

テレメトリーとコストへの影響 (損害)

絶え間ないテレメトリーデータの分析を通じて、APIコールの30%以上がレート制限のスロットルを受けたことが判明しました。これは直接遅延問題、タイムアウトされたトランザクション、そして最終的には顧客の不満につながります。我々の財務は説明されていないエグレスコストと理解できないAPI呼び出し料金に伴って苦しみます。

JSONエラーの山を調べる頃には、コストは著しく増大しています。APIの過剰使用に費やされるものは、予想される利益率を無効化し、未処理のAPI廃止やバージョン更新ごとに技術的負債が急増し、慌ただしいパッチと再統合を必要とします。

インフラストラクチャ プラットフォーム評価

これらのリスクを軽減するために、既存のインフラストラクチャプラットフォームとその実際の利点を評価します。

HashiCorp Terraform インフラストラクチャ自動化はここで重要です。Terraformはバージョン管理された構成を維持し、予期しないAPI変更を最小限に抑えます。状態ファイルを使用してAPI統合を追跡し、更新が制御不能に伝播しないようにします。

Amazon Web Services IAM AWS IAMのきめ細かなアクセス制御はAPIコールのセキュリティを強化し、不正アクセスのリスクを減少させます。RBACポリシーを適用することにより、API使用をユーザーロールに基づいて制限し、負荷を効果的に分散して限度コストを最小化します。

Okta 強固なID管理はオプションではなく必須です。OktaのSSOと多要素認証を使用することで、SOC2およびGDPRに準拠しつつ、認証をオフロードし、自社のAPI使用を抑制します。

Datadog Datadogを通じた継続的な監視は、API使用パターンとジッターに関するリアルタイムの洞察を提供します。しきい値とアラートを設定することで、レート制限のしきい値を回避し、反応的なパニックショーよりも計画的にダウンタイムに対応します。

“2025年までに、60%の企業が技術負債を削減するために自動化ツールとAIを使用します。” – Gartner

“クラウドネイティブ技術とプラクティスは予期しない速さで成長する能力を持つため、堅牢なクラウド戦略が必要です。” – AWS Whitepapers

Phase 1 (監査と発見) 現在のAPI使用に関する広範な監査から開始します。過小利用されているサービスと冗長な統合を特定します。これを強化されたテレメトリー計装を通じて達成できます。

Phase 2 (ID強制) 利用者ロールに基づき制限的なアクセスを強制するために洗練されたIAMとRBACポリシーを実装します。役割ベースアクセスをSAMLフェデレーションと組み合わせて、ユーザー管理をスムーズかつスケーラブルに保ちます。

Phase 3 (コスト管理戦略) FinOpsの原則を運用フレームワークに統合します。エグレスを監視し、第三者API使用の浪費を防ぐために自動的なスロットリングをトリガーします。

Phase 4 (技術的負債の緩和) 継続的に統合パターンをリファクタリングし、イベント駆動型アーキテクチャや第三者依存を緩和する代替ソリューションを選択します。

Phase 5 (コンプライアンスとセキュリティの整合) すべてのAPIコールがSOC2およびGDPRに準拠していることを確認し、Oktaのようなプラットフォームを通じて監査証跡を実装します。

Phase 6 (継続的改善と観察) Datadogのようなツールを利用してAPIテレメトリーを監視し、高価な失敗を防ぐために将来の失敗を早期に対処します。

| 統合努力 | クラウドコストの影響 | コンプライアンスの適用範囲 |

|---|---|---|

| 14開発者時間 | 34% CPU オーバーヘッド | 70% SOC2 コントロール |

| 3週間のテスト | 22% エグレスコスト増加 | 50% GDPR 要件 |

| 12 API リファクタリング済み | 18% メモリフットプリント | 60% データ保持のコンプライアンス |

| 24 サービスエンドポイント | 45% ストレージコスト急上昇 | 80% IAM ポリシーの遵守 |

– レガシーモノリシックAPIゲートウェイから柔軟なマイクロゲートウェイアーキテクチャへの移行によるレイテンシの低減。

– 標準化されたバージョニングプロトコルの実装による、小更新の開発が破滅的な変更を避けられる形でのサポート。

– 後方互換性とフォールトトレランスのための厳格なテストを組み込んだ自動化CI/CDパイプラインの採用。

– 包括的なログ記録とトレースメカニズムを通じた観測性の向上によるリアルタイムの監視と問題解決の促進。

[意思決定 監査] アイデンティティおよびアクセス管理 (IAM) ポリシーの徹底的な監査を開始します

– 権限昇格につながる可能性のある冗長性や誤構成について、役割ベースのアクセス制御 (RBAC) を評価。

– SOC2およびGDPRの要件を満たすための最小特権アクセスレビューの実施。

– IAMの自動化スクリプトを統合し、クラウド環境全体でのポリシーの一貫性を確保し、手動介入によるエラーを最小化。

また、クラウドのイグレスコストを特定して軽減するためのFinOps監査も実施します

– API呼び出しに関連するネットワークトラフィックパターンとデータ転送料金の分析。

– データ集約型の操作をオンリージョンのデータ処理にリファクタリングし、ゾーン間の不要なデータ転送を削減。

これらのステップは、APIパフォーマンスを縛り付ける技術的負債を排除し、コンプライアンスを確保しつつ運用コストを効果的に管理することを目的としています。エンジニアリングチームは競争的なクラウド移行タイムラインに対応するため、これらの重点項目を優先するよう指示されています。”