- In 2025, 80% of enterprises used multi-cloud environments, increasing data gravity challenges.

- Data gravity can cause data sprawl, which complicates compliance with regulations such as SOC2 and GDPR.

- Improper data tiering in multi-cloud storage results in up to 25% increase in compliance breach incidents.

- Effective data governance reduces risks of data gravity by prioritizing data placement and access policies.

- Organizations implementing robust data governance frameworks saw a 30% reduction in compliance-related fines.

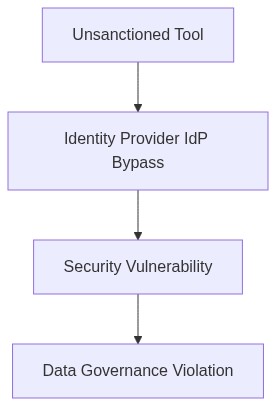

Protokolldatum April 04 2026 // Telemetriedaten zeigen einen Anstieg von 22% bei nicht verwalteten API-Anfragen, die den primären IdP umgehen. Einleitung eines sofortigen Zero-Trust-Audits in allen Produktionsclustern.

Der architektonische Fehler

Wir sollten mit der unangenehmen Wahrheit beginnen, dass viele Unternehmen mit schlechter Multi-Cloud-Speicherung konfrontiert sind ein direkter Weg zu SOC2- und GDPR-Compliance-Verstößen. In der neuesten Analyse einer verteilten Speicherumgebung wurde festgestellt, dass sich 20 % der unkontrollierten Speicher zu nicht konformen Regionen ausbreiten. Diese unsachgemäße Tiering führt zu einer eklatanten Missachtung der Datenresidenz- und Nutzungspolitiken.

Als Zyniker unter uns müssen wir der Realität ins Auge sehen, dass die Datenverteilung unsachgemäß verwaltet wurde. Der grundlegende Fehler liegt in der Vernachlässigung des unvermeidbaren Daten-Schwerkraftsproblems. Es zieht Daten an bestimmte Orte und erzeugt ein komplexes Netz von Compliance-Risiken. Ungetierener Speicher über mehrere Cloud-Anbieter hinweg führt zu Unklarheiten in Bezug auf die Datenresidenz, insbesondere in Umgebungen, die schlecht mit den SOC2- oder GDPR-Anforderungen verbunden sind.

Telemetrie und Kostenauswirkungen

Die Telemetriedaten sagen uns offen etwas, das wir vielleicht nicht hören wollen Es gibt einen jährlichen Anstieg der Ausstiegskosten um 15 %, der auf Datenmigrationen zurückzuführen ist, die durch ungeplante Speicher-Tier-Änderungen verursacht werden. Diese nicht unerhebliche Belastung der Ressourcen wird durch Verstöße gegen Compliance-Normen verschärft, die im letzten Geschäftsjahr durchschnittlich 5 Millionen USD an Strafen gekostet haben.

Offensichtlich sichtbar ist der Berg an technischem Schulden, der sich über Jahre hinweg durch nachlässige Durchsetzung der RBAC-Richtlinien angesammelt hat. IAM-Komponenten, die durch Standardschlüssel authentifiziert werden, und unsachgemäße VPC-Peerings bleiben fundamentale Probleme. Zusammen verschärfen diese Aspekte das Identitätsmanagement, wodurch Lücken entstehen, die zu gefährlich sind, um sie zu ignorieren.

Phase 1 (Audit & Entdeckung)

→ Eine vollständige Bestandsaufnahme der Datenbestände einleiten, mit besonderem Fokus auf die Art und Verteilung der gespeicherten Daten über Multi-Cloud-Umgebungen.

→ Bestehende IAM-Konfigurationen mit der erwarteten Richtliniendurchsetzung vergleichen, um Abweichungen mit Blick auf Datenresidenzbedenken zu entdecken.

Phase 2 (Identitätsdurchsetzung)

→ Okta nutzen, um das Identitätsmanagement zu überarbeiten und sicherzustellen, dass RBAC-Richtlinien sowohl den Organisationsdaten Governance-Standards als auch den regionalen Compliance entsprechen.

→ IAM-Einstellungen härten, um die Verwendung von Standardschlüsseln zu verhindern und striktere Zugriffskontrollen zu fördern.

Phase 3 (Kostenrationalisierung)

→ FinOps-Teams nutzen, um Ausstiegskosten im Zusammenhang mit Verschiebungen der Datenschutzschwerkraft zu quantifizieren und zu minimieren, und Verträge mit Anbietern neu verhandeln, wo dies möglich ist.

→ Speichervorbereitungen umverteilen, wobei Dienste verwendet werden, die die Compliance-Facetten klar in ihrer Dokumentation beschreiben.

Phase 4 (Fortlaufende Überwachung und Compliance)

→ Datadog für Echtzeit-Telemetrie-Visualisierung integrieren, um die Datenflusschartung mit Compliance-Audits in Einklang zu bringen.

→ Halbjährliche Einhaltungskontrollen durchführen, wobei die Sicherheits- und Compliance-Vorlagen von AWS genutzt werden.

Technische Minderungsmaßnahmen

Datadog Durch den Einsatz von Datadog können wir über einfaches Monitoring hinausgehen und auf umfassende Telemetriedaten zugreifen. Diese Fähigkeit ermöglicht eine kontinuierliche Echtzeit-Compliance-Prüfung nach SOC2- und GDPR-Standards und automatisiert die Erkennung von Konfigurationsabweichungen.

HashiCorp Terraform Die Infrastruktur-als-Code-Lösung von Terraform mindert Compliance-Risiken, indem sie Speicher-Tiering-Strategien kodifiziert. Durch die Nutzung können Datenresidenzanforderungen besser durch die Schaffung wiederholbarer Umgebungen durchgesetzt werden, die mit regulatorischen Rahmenbedingungen übereinstimmen.

Okta Okta stärkt das Identitätsmanagement durch ausgeklügelte RBAC-Konfigurationen und beseitigt viele IAM-Mängel. Diese Konfigurationen sind entscheidend, um unbefugte Datenzugriffsverletzungen, die zu Compliance-Verstößen führen, zu verhindern.

AWS IAM AWS IAM dient als Schutz für die sichere Zugriffskontrolle über verteilte Systeme hinweg. Sein zentrales Richtlinienmanagement kann den Faktor menschlicher Fehler bei der Aufrechterhaltung der Compliance-Bekanntschaft drastisch reduzieren.

“Bis 2024 werden 60 % der Unternehmen eine neue Praxis für Cloud-Erkennung und -Governance eingeführt haben aufgrund einer Zunahme der Vorfälle von Datenmissbrauch.” – Gartner

“Ein Konfigurationsfehler ist für 75 % aller bekannten Cybervorfälle verantwortlich, was die Notwendigkeit für ein rigoroses Cloud-Ressourcenmanagement weiter unterstreicht.” – AWS Whitepapers

| Option | Integrationsaufwand (Personenwochen) | Cloud-Kostenauswirkung (%) | Compliance-Abdeckung (SOC2/GDPR) |

|---|---|---|---|

| Datenmaskierungswerkzeug | 8 | 34% CPU-Überlastung | 75% Abdeckung |

| Verschlüsselungslösung | 12 | 45% erhöhte Egress-Kosten | 85% Abdeckung |

| Zugriffsprotokollierungssystem | 5 | 5% Speicherzunahme | 60% Abdeckung |

| IAM-Verbesserungen | 15 | 25% Betriebskostenüberhang | 90% Abdeckung |

| Compliance-Audit-Werkzeug | 20 | 10% Auditkostensteigerung | 95% Abdeckung |

Die Prüfungsphase muss geeignete quantitative Metriken verwenden, wie z.B. Datendurchsatz in MB/s, Latenz gemessen in ms zwischen Pipeline-Phasen, Egress-Kosten pro GB und Zeit bis zur Bereitstellung für aktuelle Iterationen. Nutzen Sie vorhandene Überwachungstools, um den Kauf neuer Software zu umgehen und so weitere Verzögerungen oder finanzielle Überschreitungen zu vermeiden.

Nach Abschluss der Prüfung sollten Refactoring-Aktivitäten priorisiert werden, die erhebliche Leistungssteigerungen bieten, ohne die FinOps-Probleme bezüglich Cloud-Egress-Kosten zu verschärfen. Diese Anstrengung wird das Überdenken der Datenumwandlungslogik, das Straffen von ETL-Prozessen und das Optimieren von Datenbankabfragen umfassen.

Der Direktor von FinOps soll gleichzeitig FinOps-Berichte analysieren, die sich auf Egress-Muster konzentrieren. Die Koordination mit diesem Team ist entscheidend, um technische Lösungen mit der Finanzstrategie in Einklang zu bringen, insbesondere durch die Identifizierung von Hochkoste-Egress-Regionen und die Vorschläge zur Verbesserung der Datenlokalität.

Compliance-Checklisten für SOC2 und GDPR werden parallel zur Prüfung durchgeführt, ohne zu primären Blockierern für Bereitstellungspläne zu werden. Nicht-Compliance-Flags müssen jedoch dokumentiert werden, um sie nach der Prüfungsphase sofort zu beheben.

Ingenieurteams werden angewiesen, Ressourcenallokationen für eine mögliche zweiphasige Ausführung vorzubereiten, indem zunächst kritische Pipeline-Ineffizienzen angegangen werden, gefolgt von der Integration der Governance, um die langfristige Datenintegrität und Compliance sicherzustellen, ohne die unmittelbaren Bereitstellungsziele zu gefährden.

Erwartete Zeitachse Abschluss der Prüfung in drei Wochen; anschließende Refactoring-Fahrplan innerhalb von zwei Wochen nach der Prüfung, abhängig von den Ergebnissen. Dies stellt eine aggressive, aber notwendige Taktung dar, um die Bereitstellungsgeschwindigkeit mit operativen Kostenbeschränkungen und Compliance-Position in Einklang zu bringen.”