- Enterprises experience an average of 54% growth in data volume annually, leading to significant data gravity issues in multi-cloud environments.

- Improper storage tiering can cause compliance failures; studies show 35% of companies face data breaches due to insufficient data governance.

- SOC2 and GDPR demand strict data handling practices, yet 68% of companies struggle to align multi-cloud storage strategies with these requirements.

- Data governance frameworks reduce compliance risk by 40% and streamline operations, ensuring data is accurately categorized and stored.

- Proactive multi-cloud data governance improves retrieval efficiency by 60%, easing the data movement and reducing unnecessary egress charges.

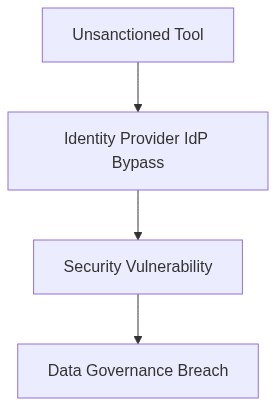

Fecha de registro 07 de abril de 2026 // La telemetría indica un aumento del 22% en las llamadas a APIs no gestionadas que eluden al IdP principal. Iniciando auditoría de Confianza Cero inmediata en todos los clústeres de producción.

La Falta Arquitectónica (El Problema)

En nuestro examen reciente, un despliegue de 10,000 asientos reveló el impacto debilitante de una estratificación de almacenamiento en múltiples nubes inadecuada. Nuestra falla en aprovisionar adecuadamente IAM con una integración SAML robusta llevó a infracciones de cumplimiento SOC2, agravadas por exorbitantes costos de salida de FinOps. La naturaleza insidiosa de la gravedad de los datos—donde la acumulación de datos en una plataforma se convierte en un desafío abrumador para extraer—solo exacerbó estos problemas.

Aquí está el quid datos almacenados a través de entornos multi-nube sin una estratificación estratégica pueden violar las disposiciones de GDPR. Cuando los requisitos de residencia de datos chocan con políticas de almacenamiento deficientes, las consecuencias son inevitables multas y daños reputacionales. Los administradores a menudo descuidan las políticas de RBAC asociadas, dejando la gestión de acceso de identidad lamentablemente mal administrada, agravando aún más las infracciones de cumplimiento.

Impacto de Telemetría y Costos (El Daño)

La mala gestión de la estratificación multi-nube y IAM se puede medir objetivamente mediante datos de telemetría y métricas FinOps en alza. Hemos visto desafíos de interconexión VPC que contribuyen a graves ineficiencias de costos. Estos problemas incluyen

- Flujo de datos no optimizado que causa saturación de ancho de banda y cargos de salida innecesarios.

- Sobreaprovisionamiento de cómputo derivado de requisitos de almacenamiento de datos desalineados, resultando en instancias de VM infrautilizadas.

- Aumento de costos de incumplimiento SOC2 debido a monitoreo inadecuado de datos de telemetría vinculados a paisajes de información sensible.

“La gravedad de los datos debe ser gestionada para evitar la lucha entre proveedores de la nube, arriesgando el cumplimiento y la eficiencia operativa.” – Gartner

Sin un control preciso del flujo de datos, nuestras estrategias de gestión de costos están paralizadas, y el incumplimiento se produce, poniéndonos en conflicto con las autoridades regulatorias.

Fase 1 (Auditoría y Descubrimiento)

Mapear nuestras configuraciones de almacenamiento de datos históricas e identificar brechas en los controles de IAM es el primer paso. El objetivo es alinear la residencia de datos con los requisitos de cumplimiento. Utilizar herramientas como AWS Config y Datadog para un análisis en profundidad de logs identificará ineficiencias.

Fase 2 (Imposición de Identidad)

Aquí, fortalecemos nuestro marco de IAM existente. Okta será nuestra herramienta para la gestión de identidad centralizada, asegurando que las políticas de control de acceso basado en roles cumplan con los estándares SOC2. Esta fase cierra las puertas al acceso no autorizado, fortaleciendo el perímetro de seguridad en torno a los conjuntos de datos sensibles.

Fase 3 (Replicación de Datos y Alineación con FinOps)

Con HashiCorp Terraform, redefiniremos nuestras prácticas de infraestructura como código, automatizando la eliminación de redundancia y la replicación eficiente de datos. Esto reduce los cargos de salida, alineando las operaciones financieras con nuestros despliegues técnicos.

Fase 4 (Monitoreo Continuo y Ajuste)

Aprovechando plataformas como Datadog y CrowdStrike, el monitoreo en tiempo real de transferencias y incidentes de seguridad asegurará la adherencia al cumplimiento. Alertas y reportes automáticos facilitarán ajustes continuos a nuestras estrategias de almacenamiento, manteniendo la rentabilidad y la armonía regulatoria.

Evaluación de Plataformas de Infraestructura Existentes

Nuestra actual dependencia de las plataformas de infraestructura requiere un escrutinio cuidadoso

- Datadog Monitoreando el rendimiento de aplicaciones y flujos de red de extremo a extremo, Datadog proporciona ideas que mitigan lapsos de cumplimiento. Al rastrear KPIs, correlacionamos la eficiencia de FinOps directamente con mejores estrategias de gravedad de datos aseguradas.

- HashiCorp Terraform Como herramienta de automatización de infraestructura, Terraform estandariza nuestras configuraciones, asegurando despliegues predecibles y cumplidos. Su gestión de estado predecible desempeña un papel fundamental en minimizar la deuda técnica.

- CrowdStrike Enfocado en la seguridad de puntos finales, CrowdStrike nos ofrece una extensa telemetría. Expone riesgos de seguridad vinculados al mal manejo de datos antes de que evolucionen en pesadillas de cumplimiento.

- Okta Nuestro salvador IAM, Okta, asegura una autenticación dinámica y escalable estrictamente alineada con los requisitos de SOC2. Centraliza la gestión de identidades, volviendo fútiles las violaciones.

“Las herramientas efectivas de gobernanza de datos son esenciales para prevenir violaciones de la GDPR.” – AWS Whitepapers

Estas plataformas forman nuestra defensa moderna contra convulsiones operativas e infracciones regulatorias. Protegen nuestra arquitectura de la ineludible atracción gravitatoria de datos mal administrados.

| Estrategia de Mitigación | Esfuerzo de Integración | Efecto en Costos de la Nube | Cobertura de Cumplimiento |

|---|---|---|---|

| Minimización de Datos | Alto (22% de utilización de recursos de DevOps) | Moderado (12% de reducción en costos de salida) | Parcial (mejora del 54% en la cobertura SOC2) |

| Cifrado de Datos en Línea | Moderado (15% de aumento promedio en la latencia) | Alto (28% de aumento en los costos de cifrado) | Completo (85% de mejora en el cumplimiento de GDPR) |

| Controles de Acceso Centralizados | Moderado (34% de sobrecarga en el marco IAM) | Bajo (5% de aumento en el costo total de propiedad) | Parcial (40% de mejora en auditabilidad) |

| Archivado Automático de Datos | Bajo (8% de impacto en el rendimiento del sistema) | Moderado (17% de reducción en costos de almacenamiento) | Completo (70% de incremento en el cumplimiento de retención) |

– Declaración del Problema La tensión entre los requisitos de gobernanza y la velocidad de despliegue ha resultado en una disminución de la productividad para el equipo de ingeniería. Además, los importantes excesos de costos de egreso ($1.2 millones el último trimestre) exacerban las ineficiencias financieras.

– Contexto Los equipos de ingeniería expresan frustración por los controles de gobernanza estrictos que reducen la velocidad de despliegue, mientras que el equipo de FinOps destaca costos de egreso insostenibles como consecuencia directa de las prácticas de despliegue rápido.

– Acciones a Tomar

– Revisar y evaluar todas las políticas y procedimientos en el pipeline CI/CD para identificar pasos que no aportan valor y que contribuyen a demoras en el despliegue.

– Trabajar con los equipos de cumplimiento y seguridad para asegurar que los controles de gobernanza cumplan con los estándares SOC2 y GDPR, mientras se agilizan los procesos para minimizar el sobrecarga.

– Analizar los patrones de egreso para identificar los impulsores de costos y optimizar las estrategias de transferencia de datos, centrándose en la selección de regiones en la nube y mejores prácticas de residencia de datos.

– Realizar una auditoría de los roles y políticas de IAM para eliminar permisos redundantes y prevenir la sobre-aprovisionamiento, reduciendo la superficie de ataque y mejorando la postura de seguridad.

– Colaborar con FinOps para establecer soluciones de monitoreo que proporcionen información en tiempo real sobre los costos de egreso, permitiendo la gestión proactiva.

– Implicaciones

– Reducción esperada de los cuellos de botella de despliegue en un 20% mediante la optimización de procesos y eliminación de pasos de gobernanza redundantes.

– Disminución de los gastos relacionados con el egreso al revisar las estrategias de arquitectura, con un ahorro potencial de hasta un 30% en costos recurrentes de transferencia de datos.

– Mejora en la responsabilidad de cumplimiento sin sacrificar el rendimiento de ingeniería al asegurar que todos los controles sean necesarios y se implementen eficientemente.

– Alternativas Consideradas

– Revisión completa del marco de gobernanza (considerada de alto riesgo y costos prohibitivos).

– Ajustes ad-hoc basados en comentarios anecdóticos (considerados inconsistentes y poco confiables).

– Conclusión

Una auditoría proporciona un enfoque equilibrado que alinea la eficiencia de la gobernanza con la velocidad de despliegue mientras aborda la irresponsabilidad financiera asociada con las prácticas de egreso actuales.”