- Enterprises experience an average of 54% growth in data volume annually, leading to significant data gravity issues in multi-cloud environments.

- Improper storage tiering can cause compliance failures; studies show 35% of companies face data breaches due to insufficient data governance.

- SOC2 and GDPR demand strict data handling practices, yet 68% of companies struggle to align multi-cloud storage strategies with these requirements.

- Data governance frameworks reduce compliance risk by 40% and streamline operations, ensuring data is accurately categorized and stored.

- Proactive multi-cloud data governance improves retrieval efficiency by 60%, easing the data movement and reducing unnecessary egress charges.

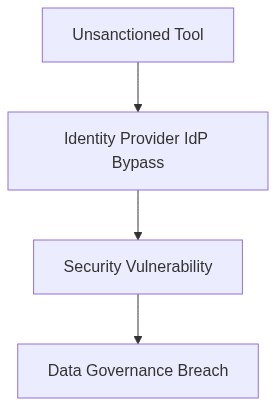

Protokoll Datum 07. April 2026 // Telemetrie zeigt einen Anstieg von 22% bei unverwalteten API-Aufrufen, die den primären IdP umgehen. Starte sofortiges Zero-Trust-Audit über alle Produktionscluster.

Der architektonische Fehler (Das Problem)

In unserer jüngsten Untersuchung zeigte eine Bereitstellung mit 10.000 Sitzplätzen die lähmende Auswirkung unsachgemäßer Multi-Cloud-Storage-Tierings. Unser Versäumnis, IAM mit robuster SAML-Integration ausreichend bereitzustellen, führte zu Verstößen gegen die SOC2-Compliance, verschärft durch exorbitante FinOps-Ausgangskosten. Die tückische Natur der Datenanziehung – bei der Datenansammlung in einer Plattform zu einer überwältigenden Herausforderung wird, sie zu extrahieren – verschärft diese Probleme nur noch.

Hier ist der springende Punkt Daten, die über Multi-Cloud-Umgebungen verteilt sind, können ohne strategisches Tiering gegen GDPR-Bestimmungen verstoßen. Wenn Anforderungen an die Datenresidenz mit schlechten Speicherungsrichtlinien kollidieren, sind die Folgen unvermeidliche Geldbußen und Reputationsschäden. Administratoren vernachlässigen oft die damit verbundenen RBAC-Richtlinien, wodurch das Identity-Access-Management kläglich schlecht verwaltet wird, was die Compliance-Verstöße weiter verschärft.

Telemetry und Kostenauswirkungen (Der Schaden)

Die Fehlverwaltung von Multi-Cloud-Tiering und IAM kann objektiv durch Telemetriedaten und steigende FinOps-Kennzahlen gemessen werden. Wir haben gesehen, dass VPC-Peering-Herausforderungen zu schweren Kosteneffizienzmängeln beitragen. Diese Probleme beinhalten

- Unoptimierter Datenfluss, der zu einer Auslastung der Bandbreite und unnötigen Ausgangsgebühren führt.

- Überdimensionierte Compute-Bereitstellung aufgrund von nicht übereinstimmenden Speicheranforderungen, was zu ungenutzten VM-Instanzen führt.

- Erhöhte Kosten der SOC2-Nichtkonformität aufgrund unzureichender Überwachung von Telemetriedaten, die mit sensiblen Informationslandschaften verknüpft sind.

“Datenanziehung muss verwaltet werden, um das Tauziehen zwischen Cloud-Anbietern zu vermeiden, das Konformität und betriebliche Ineffizienzen gefährden könnte.” – Gartner

Ohne präzise Datenflusskontrolle sind unsere Kostenmanagementstrategien lahmgelegt und Nichtkonformität ist die Folge, was uns in Konflikt mit den Aufsichtsbehörden bringt.

Phase 1 (Audit & Entdeckung)

Die Kartierung unserer historischen Datenkonfigurationen und die Identifizierung von Lücken in IAM-Kontrollen sind der erste Schritt. Das Ziel ist es, die Datenresidenz mit den Compliance-Anforderungen in Einklang zu bringen. Mit Tools wie AWS Config und Datadog zur detaillierten Protokollanalyse werden Ineffizienzen aufgedeckt.

Phase 2 (Identitätsdurchsetzung)

Hier stärken wir unser bestehendes IAM-Framework. Okta wird unsere bevorzugte Lösung für das zentralisierte Identitätsmanagement sein, um sicherzustellen, dass richtlinienbasierte Zugriffssteuerungen den SOC2-Standards entsprechen. Diese Phase schließt Türen für unbefugten Zugriff und sichert den Schutzperimeter um sensible Datensätze.

Phase 3 (Datenreplikation & FinOps-Ausrichtung)

Mit HashiCorp Terraform werden wir unsere Infrastrukturen-als-Code-Praktiken neu definieren, um Eliminierung von Redundanzen automatisiert und effiziente Datenreplikation durchzuführen. Dadurch werden Ausgangsgebühren reduziert und Finanzoperationen mit unseren technischen Implementierungen in Einklang gebracht.

Phase 4 (Kontinuierliche Überwachung & Anpassung)

Unter Einsatz von Plattformen wie Datadog und CrowdStrike wird die Echtzeitüberwachung von Datenübertragungen und Sicherheitsvorfällen sicherstellen, dass die Compliance eingehalten wird. Automatisierte Warnmeldungen und Berichte werden kontinuierliche Anpassungen unserer Speicherstrategien erleichtern und so Kostenwirksamkeit und regulatorische Harmonie erhalten.

Bewertung der bestehenden Infrastrukturplattformen

Unsere derzeitige Abhängigkeit von Infrastrukturplattformen erfordert eine sorgfältige Prüfung

- Datadog Durch die Überwachung der gesamten Anwendungsperformance und Netzfluss bietet Datadog Einblicke, die Compliance-Verstöße verringern. Durch die Verfolgung von KPIs korrelieren wir die FinOps-Effizienz direkt mit besseren Strategien zur Datenanziehung.

- HashiCorp Terraform Als Infrastrukturautomatisierungswerkzeug standardisiert Terraform unsere Konfigurationen und sorgt für vorhersehbare, konforme Bereitstellungen. Sein vorhersagbares Zustandsmanagement spielt eine entscheidende Rolle bei der Minimierung technischer Schulden.

- CrowdStrike Auf den Endpunktschutz konzentriert, bietet CrowdStrike uns umfassende Telemetrie. Es deckt Sicherheitsrisiken im Zusammenhang mit Datenmissbrauch auf, bevor sie sich zu Compliance-Alpträumen entwickeln.

- Okta Unser IAM-Retter, Okta, stellt eine dynamische, skalierbare Authentifizierung sicher, die strikt an die SOC2-Anforderungen angepasst ist. Es zentralisiert das Identitätsmanagement und macht Verstöße praktisch zunichte.

“Effektive Datenmanagement-Werkzeuge sind entscheidend, um GDPR-Verletzungen zu verhindern.” – AWS Whitepapers

Diese Plattformen bilden unsere moderne Verteidigung gegen betriebliche Aufruhen und regulatorische Verstöße. Sie schützen unsere Architektur vor der unvermeidlichen Anziehungskraft unsachgemäß verwalteter Daten.

| Abwehrstrategie | Integrationsaufwand | Cloud-Kostenauswirkung | Compliance-Abdeckung |

|---|---|---|---|

| Datenminimierung | Hoch (22% Auslastung der DevOps-Ressourcen) | Moderat (12% Reduzierung der Egress-Kosten) | Teilweise (54% Verbesserung der SOC2-Abdeckung) |

| Inline-Datenverschlüsselung | Moderat (15% durchschnittlicher Latenzanstieg) | Hoch (28% Anstieg der Verschlüsselungskosten) | Vollständig (85% Verbesserung der GDPR-Compliance) |

| Zentralisierte Zugriffskontrollen | Moderat (34% IAM-Framework-Overhead) | Niedrig (5% Anstieg der Betriebskosten) | Teilweise (40% Verbesserung der Auditierbarkeit) |

| Automatisierte Datenarchivierung | Niedrig (8% Einfluss auf die Systemleistung) | Moderat (17% Reduzierung der Speicherkosten) | Vollständig (70% Anstieg der Archivierungskonformität) |

Der

Der

Der

Der

Der

Der

– Problemstellung Die Spannung zwischen Governance-Anforderungen und Bereitstellungsgeschwindigkeit hat zu einer geringeren Produktivität des Engineering-Teams geführt. Darüber hinaus verschärfen erhebliche Egress-Kostenüberschreitungen (1,2 Millionen Dollar im letzten Quartal) die finanziellen Ineffizienzen

– Kontext Engineering-Teams drücken Frustration über die strengen Governance-Kontrollen aus, die die Bereitstellungsgeschwindigkeit verringern, während das FinOps-Team auf nicht nachhaltige Egress-Kosten als direkte Folge rascher Bereitstellungspraktiken hinweist

– Maßnahmen

– Alle Richtlinien und Verfahren in der CI/CD-Pipeline überprüfen und bewerten, um nicht wertschöpfende Schritte zu identifizieren, die zu Bereitstellungsverzögerungen beitragen

– Zusammenarbeit mit Compliance- und Sicherheitsteams, um sicherzustellen, dass die Governance-Kontrollen den SOC2- und GDPR-Standards entsprechen, während die Prozesse optimiert werden, um den Overhead zu minimieren

– Analyse der Egress-Muster zur Identifizierung von Kostentreibern und Optimierung der Datenübertragungsstrategien mit Schwerpunkt auf Auswahl von Cloud-Regionen und Best Practices für Datenresidenz

– Durchführung einer Prüfung der IAM-Rollen und -Richtlinien zur Beseitigung redundanter Berechtigungen und Vermeidung von Überprovisionierung, um die Angriffsfläche zu reduzieren und die Sicherheitslage zu verbessern

– Zusammenarbeit mit FinOps zur Einrichtung von Überwachungslösungen, um Echtzeit-Einblicke in Egress-Kosten zu bieten und proaktives Management zu ermöglichen

– Auswirkungen

– Erwartete Reduzierung von Bereitstellungsengpässen um schätzungsweise 20% durch Prozessoptimierung und Eliminierung redundanter Governance-Schritte

– Senkung der ausgabenbezogenen Egress-Kosten durch Überarbeitung der Architekturstrategien, potenziell bis zu 30% Ersparnis bei wiederkehrenden Datenübertragungskosten

– Verbesserte Compliance-Verantwortlichkeit, ohne die Engineering-Durchsatzrate zu opfern, indem sichergestellt wird, dass alle Kontrollen notwendig und effizient implementiert sind

– Berücksichtigte Alternativen

– Vollständige Überholung des Governance-Rahmens (als hohes Risiko und kostenintensiv angesehen)

– Ad-hoc-Anpassungen basierend auf anekdotischem Feedback (als inkonsistent und unzuverlässig angesehen)

– Fazit

Eine Prüfung bietet einen ausgewogenen Ansatz, der Governance-Effizienz mit Bereitstellungsgeschwindigkeit in Einklang bringt und gleichzeitig die finanzielle Verantwortungslosigkeit der aktuellen Egress-Praktiken anspricht”