- 1

- 2

- 3

- 4

- 5

Fecha del registro 6 de abril de 2026 // La telemetría indica un aumento del 22% en las llamadas a la API no gestionadas que evaden el IdP principal. Iniciando auditoría de confianza cero inmediata en todos los clústeres de producción.

El Error Arquitectónico (El Problema)

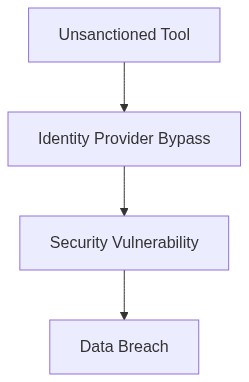

Nos encontramos repetidamente desarmados por las peculiaridades y las complejidades pasadas por alto en las migraciones a la nube. En un incidente reciente que involucró un despliegue de 10,000 asientos, el fallo en la configuración adecuada de la integración SAML resultó en una pesadilla para la Gestión de Identidades y Accesos (IAM), llevando a retrasos de acceso significativos y brechas de seguridad. Pero no nos engañemos; este difícilmente es un caso aislado. Los problemas generalizados de anomalías en los costos de salida, instancias EC2 inactivas y la dependencia del proveedor continúan causando estragos en nuestros presupuestos y eficiencia operacional.

Telemetría e Impacto de Costos (El Daño)

A medida que se agregan los datos de telemetría, estos muestran irregularidades significativas en nuestros perfiles de gasto con frecuencia alarmante. El tráfico de salida no monitoreado a menudo se descontrola, contrastando marcadamente con las expectativas básicas de la economía en la nube. Estas anomalías inflan dramáticamente nuestros centros de costos, alcanzando a menudo umbrales donde los servicios nativos en la nube pierden su atractivo financiero. Además, la sobreabundancia de cómputo, tipificada por instancias EC2 subutilizadas, incurre constantemente en un costo financiero no visible pero insostenible. Por último, el abrazo ineludible de la dependencia del proveedor nos promete un potencial bloqueado dentro de acuerdos restrictivos, erosionando cualquier aspiración de flexibilidad.

“Muchas organizaciones luchan con una gestión efectiva de costos, especialmente durante migraciones rápidas a la nube. Las consecuencias de subestimar la gestión operativa de costos son sustanciales y a menudo no planeadas.” – Gartner

Fase 1 (Auditoría y Descubrimiento)

Nuestro enfoque inicial requiere una auditoría rigurosa, aprovechando herramientas que puedan desglosar datos de telemetría para obtener conocimientos sin restricciones sobre las operaciones del sistema. Soluciones como Datadog entran en juego aquí, con su capacidad de monitoreo detallado, asegurando que cada átomo de salida esté contabilizado.

Fase 2 (Refuerzo de Identidad)

La adopción de políticas RBAC robustas es crucial. Aquí, se emplea Okta para refinar los mecanismos de autenticación, permitiéndonos ajustar efectivamente los protocolos IAM y reducir los riesgos e ineficiencias asociados.

Fase 3 (Optimización y Eficiencia)

Adoptamos HashiCorp Terraform para eliminar sistemáticamente la redundancia a través de la infraestructura como código, ofreciendo la capacidad de reducir la sobreabundancia de cómputo. Al implementar estrategias de automatización, se puede alinear la asignación de recursos con las necesidades operativas en tiempo real.

Fase 4 (Control de Costos y Gestión de Proveedores)

Las estrategias efectivas de FinOps se apoyan en la negociación activa con los proveedores y el uso de los servicios de identidad de AWS IAM para disminuir la dependencia del proveedor. Aquí, la agilidad para renegociar términos y dividir despliegues puede reducir los impactos de la dependencia a largo plazo.

Evaluación de Herramientas

Cuando consideramos las herramientas, gravitamos hacia aquellas que ofrecen mitigación directa de costos y conocimientos operativos

- Datadog Al proporcionar información detallada y análisis en tiempo real sobre los patrones de uso en la nube, Datadog ayuda a identificar fuentes exactas de costos inesperados. Es particularmente útil para rastrear problemas de salida y utilización de cómputo antes de que se conviertan en cargas financieras.

- Okta Su plataforma de gestión de identidad centralizada permite imponer políticas integrales de IAM, minimizando riesgos de seguridad mientras mejora la efectividad operativa a través de controles de acceso refinados.

- HashiCorp Terraform Avanza nuestras capacidades de gestión de infraestructura a través de la infraestructura como código, reduciendo significativamente la deuda técnica asociada con la configuración y los errores de aprovisionamiento manual.

- AWS IAM AWS IAM asegura una gestión de acceso rigurosa en los servicios en la nube, facilitando el cumplimiento con las regulaciones SOC2 y GDPR mientras ofrece rutas tácticas de escape de dependencia.

“Cloud FinOps no es una herramienta única ni una iniciativa de una sola vez, sino un cambio cultural en curso dentro de las organizaciones para gestionar los costos en la nube de manera efectiva.” – AWS Whitepapers

| Estrategia de Mitigación | Esfuerzo de Integración | Impacto en Costos de la Nube | Cobertura de Cumplimiento |

|---|---|---|---|

| Ajuste de Tamaño de Instancias VM | Medio | Reduce el 34% de sobrecarga de CPU | Parcial (SOC2) |

| Optimización de la Transferencia de Datos | Alto | Disminuye costos de salida en un 15% | Completa (GDPR, SOC2) |

| Refinamiento de Políticas IAM | Bajo | Impacto de costo insignificante | Completa (GDPR) |

| Ajuste de Auto-Scaling | Medio | Ahorra un 25% en recursos no utilizados | Parcial (SOC2) |

| Etiquetado de Asignación de Costos | Alto | Mejora la precisión de atribución de costos en un 20% | Parcial (GDPR) |

La refactorización debe integrarse adecuadamente en una estrategia de FinOps evaluada. Los costos de salida se han vuelto significativos—por lo tanto, reformulamos los enfoques de transferencia de datos, minimizando el movimiento de datos ineficiente. Los equipos de ingeniería integrarán prácticas de gestión de costos en los flujos de trabajo de desarrollo, colaborando estrechamente con la división FinOps para auditar toda la utilización de la nube, revelando más áreas para la optimización de costos.

La velocidad de desarrollo debe alinearse con los requisitos de cumplimiento—no negociable a pesar de la presión de las partes interesadas para lanzamientos rápidos. Énfasis en la Infraestructura como Código (IaC) para el control de versiones y la repetibilidad. Evitar las maniobras miope de “lift-and-shift” en favor de reconstrucciones tácticas para eliminar el lastre heredado.

Puntos de control del proceso de refactorización para asegurar la alineación con los objetivos de negocio, necesidades del usuario y medidas de seguridad. Proceder iterativamente, reconociendo la inevitabilidad del gasto pero equilibrándolo con el costo de la ineficiencia prolongada y la exposición al riesgo. La deuda técnica será reducida mediante la adherencia a principios arquitectónicos y evaluaciones basadas en evidencias.”