- 1

- 2

- 3

- 4

- 5

Protokolldatum April 06 2026 // Telemetrie zeigt einen Anstieg von 22% bei nicht verwalteten API-Aufrufen, die den primären IdP umgehen. Starte sofortige Zero-Trust-Prüfung in allen Produktionsclustern.

Der Architekturmangel (Das Problem)

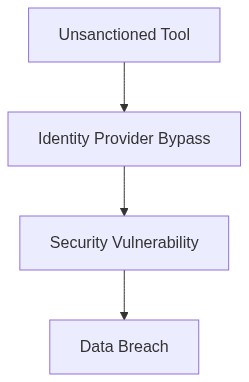

Wir werden immer wieder von den Besonderheiten und übersehenen Feinheiten von Cloud-Migrationen überrascht. In einem kürzlich aufgetretenen Vorfall mit einer 10.000-Sitz-Implementierung führte das Versäumnis einer ordnungsgemäßen Konfiguration der SAML-Integration zu einem Albtraum für das Identity and Access Management (IAM), was zu erheblichen Zugangsverzögerungen und Sicherheitsverletzungen führte. Aber machen wir uns nichts vor, dies ist kaum ein Einzelfall. Die allgegenwärtigen Probleme von Anomalien bei Egress-Kosten, inaktiven EC2-Instanzen und Anbieterbindung richten weiterhin in unseren Budgets und der betrieblichen Effizienz verheerenden Schaden an.

Telemetry und Kostenauswirkung (Der Schaden)

Da sich Telemetriedaten ansammeln, zeigen sie mit alarmierender Häufigkeit erhebliche Unregelmäßigkeiten in unseren Ausgabenprofilen. Unüberwachter Egress-Verkehr gerät oft außer Kontrolle, was im krassen Gegensatz zu den grundlegenden Erwartungen an die Cloud-Ökonomie steht. Diese Anomalien blähen unsere Kostenstellen dramatisch auf und erreichen oft Schwellenwerte, bei denen Cloud-native Dienste ihre finanzielle Attraktivität verlieren. Darüber hinaus führt die Überprovisionierung von Rechenleistung, verkörpert durch nicht ausgelastete EC2-Instanzen, stetig zu einer unsichtbaren, aber nicht nachhaltigen finanziellen Belastung. Schließlich verspricht die unausweichliche Umarmung der Anbieterbindung uns das eingesperrte Potenzial in restriktiven Vereinbarungen, das jede Flexibilitätsaspiration erodiert.

“Viele Organisationen haben Schwierigkeiten mit effektivem Kostenmanagement, insbesondere während beschleunigter Cloud-Migrationen. Die Konsequenzen der Unterschätzung des Kostenmanagements sind erheblich und oft ungeplant.” – Gartner

Phase 1 (Prüfung und Entdeckung)

Unser erster Ansatz erfordert eine gründliche Prüfung unter Nutzung von Tools, die Telemetriedaten analysieren können, um ungehinderte Einblicke in Systemoperationen zu gewähren. Hier kommen Lösungen wie Datadog in den Blick, mit der Fähigkeit zur detaillierten Überwachung, die sicherstellt, dass jedes Egress-Atom erfasst wird.

Phase 2 (Identitätsdurchsetzung)

Die Einführung robuster RBAC-Richtlinien ist entscheidend. Hier wird Okta eingesetzt, um Authentifizierungsmechanismen zu verfeinern, sodass wir IAM-Protokolle effektiv straffen und damit verbundene Risiken und Ineffizienzen verringern können.

Phase 3 (Optimierung und Effizienz)

Wir verwenden HashiCorp Terraform, um systematisch Redundanzen durch Infrastruktur als Code zu eliminieren, was die Anpassungsfähigkeit bietet, um übermäßige Bereitstellung von Rechenressourcen zu reduzieren. Durch den Einsatz von Automatisierungsstrategien kann es die Ressourcenzuordnung mit den tatsächlichen betrieblichen Anforderungen in Einklang bringen.

Phase 4 (Kostenkontrolle und Anbietermanagement)

Effektive FinOps-Strategien werden durch aktive Anbieter-Verhandlungen und die Nutzung der Identitätsdienste von AWS IAM zur Verringerung der Anbieterabhängigkeit unterstützt. Hierbei ermöglicht die Agilität, Bedingungen neu zu verhandeln und Bereitstellungen zu teilen, langfristige Auswirkungen der Anbieterbindung zu reduzieren.

Bewertung des Toolstapels

Bei der Betrachtung von Toolstapeln neigen wir zu solchen, die direkte Kostenminderung und betriebliche Einblicke bieten

- Datadog Durch detaillierte Einblicke und Echtzeitanalysen von Cloud-Nutzungsmustern hilft Datadog, genaue Quellen unerwarteter Kosten zu identifizieren. Es ist besonders nützlich, um Egress- und Nutzungsauslastungsprobleme bei der Berechnung zu verfolgen, bevor diese sich zu finanziellen Belastungen entwickeln.

- Okta Seine zentrale Identitätsmanagement-Plattform ermöglicht die Durchsetzung umfassender IAM-Richtlinien, die Sicherheitsrisiken minimieren und die betriebliche Effektivität durch verfeinerte Zugriffskontrollen erhöhen.

- HashiCorp Terraform Es fördert unsere Infrastrukturverwaltungskapazitäten durch Infrastruktur-als-Code erheblich und reduziert die technische Verschuldung, die mit manuellen Konfigurations- und Bereitstellungsfehlern verbunden ist.

- AWS IAM AWS IAM gewährleistet strenges Zugangsmanagement über Cloud-Dienste hinweg und erleichtert die Einhaltung von SOC2- und GDPR-Vorschriften und bietet taktische Fluchtwege aus der Anbieterbindung.

“Cloud FinOps ist weder ein einzelnes Tool noch eine einmalige Initiative, sondern eine fortlaufende kulturelle Veränderung innerhalb von Organisationen, um Cloud-Kosten effektiv zu verwalten.” – AWS Whitepapers

| Minderungsstrategie | Integrationsaufwand | Cloud-Kostenauswirkung | Compliance-Abdeckung |

|---|---|---|---|

| Rechtsgrößen von VM-Instanzen | Mittel | Reduziert 34% CPU-Overhead | Teilweise (SOC2) |

| Optimierung des Datentransfers | Hoch | Senkt Austragskosten um 15% | Vollständig (GDPR, SOC2) |

| Verfeinerung der IAM-Richtlinie | Niedrig | Vernachlässigbare Kostenauswirkungen | Vollständig (GDPR) |

| Automatische Skalierungsanpassung | Mittel | Sichert 25% bei ungenutzten Ressourcen | Teilweise (SOC2) |

| Kostenallocations-Tagging | Hoch | Verbessert die Kostenattributionsgenauigkeit um 20% | Teilweise (GDPR) |

Das Refaktorisieren muss nahtlos in eine bewertete FinOps-Strategie eingefügt werden. Egress-Kosten sind nicht mehr trivial. Daher reformulieren wir Ansätze zum Datentransfer, um ineffiziente Datenbewegungen zu minimieren. Engineering-Teams werden Kostenmanagementpraktiken in ihre Entwicklungsabläufe integrieren und eng mit der FinOps-Abteilung zusammenarbeiten, um die gesamte Cloud-Nutzung zu überprüfen und weitere Möglichkeiten zur Kostenoptimierung aufzudecken.

Die Entwicklungsrate muss mit den Compliance-Anforderungen übereinstimmen—nicht verhandelbar trotz Druck von Stakeholdern für schnelle Veröffentlichungen. Betonung auf Infrastructure as Code (IaC) für Versionskontrolle und Wiederholbarkeit. Vermeidung kurzsichtiger „Lift-and-Shift“-Manöver zugunsten eines taktischen Wiederaufbaus, um alte Ballast abzuwerfen.

Refaktorisierungsprozess-Checkpoints, um die Übereinstimmung mit Geschäftsanforderungen, Benutzerbedürfnissen und Sicherheitsmaßnahmen sicherzustellen. Iterative Vorgehensweise, wobei die Unvermeidlichkeit von Ausgaben anerkannt wird, jedoch im Vergleich zu den Kosten langfristiger Ineffizienz und Risikobelastung abgewogen wird. Technische Schulden werden durch die Einhaltung von Architekturprinzipien und evidenzbasierte Bewertungen reduziert.”