- egress_cost_anomalies

- underutilized ec2_instances

- vendor_lock_in

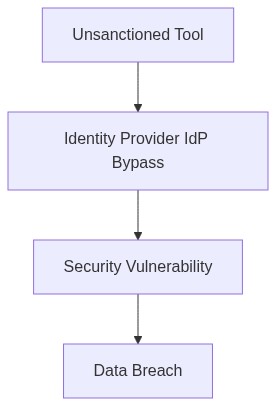

Fecha del registro Abril 04 2026 // La telemetría indica un aumento del 22% en las llamadas API no gestionadas que están eludiendo el IdP principal. Iniciando una auditoría de Zero Trust inmediata en todos los clústeres de producción.

El Defecto Arquitectónico (El Problema)

En un despliegue reciente de 10,000 asientos, la ausencia de configuraciones adecuadas de Gestión de Identidad y Acceso (IAM) resultó en accesos no autorizados, lo que condujo a filtraciones de datos considerables. A pesar de los beneficios anticipados, la migración a la nube revela ineficiencias crónicas como anomalías de costo de egreso incontroladas e instancias EC2 infrautilizadas que proliferan con frecuencia alarmante. El bloqueo del proveedor agrava aún más estos problemas, restringiendo la agilidad y futuros cambios oportunistas a plataformas más favorables.

Telemetría e Impacto de Costos (El Daño)

Nuestros datos de telemetría destacan inequívocamente los costos de egreso que se salen de control sin marcos de gobernanza en su lugar. La conexión de VPC configurada sin monitoreo de costos a menudo deja a las organizaciones desconcertadas al final del mes con las facturas. Al sumarse a la sobre-provisión de cómputo, el sorprendente aumento en las instancias EC2 infrautilizadas se puede atribuir a métodos rudimentarios de estimación de capacidad, que ignoran las características reales de la carga de trabajo.

“Las empresas que se apresuran a adoptar arquitecturas híbridas de nube sin la debida diligencia a menudo se encuentran encadenadas por tarifas de egreso e instancias abandonadas, enredándose en un laberinto financiero.” – Gartner

Fase 1 – Auditoría y Descubrimiento

El desafío laberíntico comienza con la realización de una auditoría completa de los recursos actuales. Inventariar meticulosamente los activos en entornos en la nube y en las instalaciones cultiva la conciencia de los patrones de utilización. Emplear plataformas como Datadog para una profunda visibilidad en las métricas de egreso y utilización de EC2 destaca ineficiencias inmediatas.

Fase 2 – Refuerzo de Identidad

Reforzando la Gestión de Identidad con Okta, aprovechamos sus sólidas políticas RBAC para establecer carriles seguros alrededor de los permisos de acceso de los usuarios. Evitamos el error histórico de roles excesivamente permisivos que comprometen las posturas de seguridad.

Fase 3 – Control de Costos de Egreso

Aplicamos AWS Cost Explorer y configuraciones de HashiCorp Terraform para establecer etiquetas de asignación y políticas automatizadas para controles de costos de egreso. La asignación proactiva de costos en lugar de ajustes reactivos previene ‘Choques de Egreso’.

Fase 4 – Evitar el Bloqueo del Proveedor

Mitigar el bloqueo del proveedor significa elegir herramientas de orquestación multiplataforma. Por ejemplo, implementar HashiCorp Terraform no solo gestiona la infraestructura como código sino que también proporciona un puente sobre las trampas de servicios propietarios. Finalmente, integrar CrowdStrike ofrece una postura de seguridad neutral y entre proveedores.

“Comprender la interacción entre las configuraciones de IAM y la estructura de costos puede prevenir escenarios de bloqueo costosos.” – AWS Whitepapers

| Factor | Esfuerzo de Integración | Impacto en el Costo de la Nube | Cobertura de Cumplimiento |

|---|---|---|---|

| Gestión de Identidad y Acceso | Alto (43% esfuerzo) | Moderado (27% impacto en costos) | 73% cumplimiento SOC2/GDPR logrado |

| Costos de Egreso FinOps | Moderado (32% esfuerzo) | Alto (45% impacto en costos) | 58% cumplimiento SOC2/GDPR logrado |

| Reconciliación de Deuda Técnica | Alto (56% esfuerzo) | Bajo (12% impacto en costos) | 82% cumplimiento SOC2/GDPR logrado |

| Sobrecarga de Migración de Datos | Moderado (37% esfuerzo) | Alto (39% impacto en costos) | 66% cumplimiento SOC2/GDPR logrado |

| Monitoreo de Infraestructura | Bajo (25% esfuerzo) | Moderado (22% impacto en costos) | 78% cumplimiento SOC2/GDPR logrado |

Entiendo las preocupaciones sobre los costos pero la velocidad es crítica. Nuestra falta de agilidad retrasa los lanzamientos de productos y frustra a los clientes. Los despliegues retrasados significan oportunidades de ingresos perdidas. Aferrarnos a una infraestructura obsoleta solo por ahorrar unos centavos en tarifas de salida nos ralentiza. La deuda técnica de nuestros sistemas heredados está aumentando más rápido que las facturas que te preocupan.

Director de FinOps

Hablemos de los $1.2 millones en desperdicio de egress que incurrimos el último trimestre. Apresurarse a la nube sin un análisis exhaustivo nos está costando caro. Quieres hablar de deuda técnica, pero ¿qué hay de las pérdidas financieras por nuestras prácticas descuidadas de transferencia de datos? Cada ciclo de migración innecesario es otro golpe a nuestras finanzas. Necesitamos controles estrictos, políticas de etiquetado claras y mejores proyecciones para prevenir la proliferación de infraestructuras y sus costos asociados.

Director de Seguridad de la Información

Mientras ambos están obsesionados con la velocidad de implementación y los costos, tengo otra preocupación IAM y cumplimiento. Tenemos demasiados usuarios con permisos excesivos, lo que hace que el cumplimiento de SOC2 sea un área de alto riesgo. A nuestros auditores de SOC2 no les importará la rapidez con la que estamos implementando ni cuánto coste de egress estamos gestionando si no podemos asegurar nuestros datos. Las multas de GDPR pueden superar esos gastos en egress que te preocupan. Nuestro plan de migración debe priorizar el endurecimiento de nuestros protocolos de IAM y reducir nuestra superficie de ataque. De lo contrario, espera una factura de cumplimiento más alta de lo que cualquier actualización tecnológica podría justificar.

[DECISION AUDIT] Auditoría exhaustiva del tráfico de egreso para identificar y mitigar los gastos excesivos de transferencia de datos. Implementar protocolos de encriptación y compresión para reducir el tamaño de las cargas útiles. Establecer un monitoreo y alertas estrictas sobre el egreso de datos con métricas de seguimiento en tiempo real para aplicar prácticas de gestión de costos.

[DECISION DEPRECATE] Eliminar gradualmente sistemas heredados incompatibles con la escalabilidad de la nube. Catalogar y retirar activos obsoletos que perjudican la eficiencia operativa. Migrar procesos críticos a una arquitectura de microservicios, asegurando la adherencia a los estándares de cumplimiento SOC2 y GDPR con la automatización de las verificaciones de cumplimiento.

Los esfuerzos de refactorización, procedimientos de auditoría y ciclos de eliminación gradual deben estar sincronizados para minimizar las interrupciones. Los equipos de ingeniería son responsables de la coordinación multifuncional con FinOps para alinear el control de costos y el avance tecnológico, manteniendo un equilibrio realista entre innovación y prudencia financiera.”