- egress_cost_anomalies

- underutilized ec2_instances

- vendor_lock_in

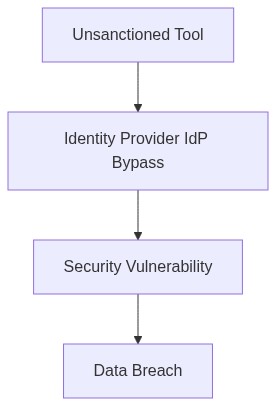

Protokolldatum April 04, 2026 // Telemetrie zeigt eine 22%ige Zunahme von nicht verwalteten API-Aufrufen, die den primären IdP umgehen. Sofortige Zero-Trust-Prüfung in allen Produktionsclustern einleiten.

Der Architekturmangel (Das Problem)

Bei einer jüngsten Bereitstellung mit 10.000 Sitzplätzen führte das Fehlen ordnungsgemäßer Identity and Access Management (IAM) Konfigurationen zu unbefugtem Zugriff und erheblichen Datenschutzverletzungen. Trotz der erwarteten Vorteile offenbart die Cloud-Migration chronische Ineffizienzen wie unkontrollierte Egress-Kostenanomalien und unterausgelastete EC2-Instanzen, die mit alarmierender Häufigkeit zunehmen. Vendor Lock-In verschärft diese Probleme zusätzlich, indem es die Agilität und zukünftige opportunistische Wechsel zu günstigeren Plattformen einschränkt.

Telemetrie und Kostenauswirkung (Der Schaden)

Unsere Telemetriedaten zeigen unmissverständlich auf, dass Ausstiegskosten außer Kontrolle geraten, wenn keine Governance-Rahmenwerke vorhanden sind. VPC-Peering ohne Kostenüberwachungs-Auslöser führt oft dazu, dass Organisationen von der Monatsabrechnung überrascht werden. In Verbindung mit der übermäßigen Bereitstellung von Compute-Ressourcen kann der verblüffende Anstieg unterausgelasteter EC2-Instanzen auf rudimentäre Kapazitätsschätzungsmethoden zurückgeführt werden, die die tatsächlichen Workload-Eigenschaften ignorieren.

“Unternehmen, die ohne gebotene Sorgfalt in hybride Cloud-Architekturen eilen, finden sich oft durch Ausstiegsgebühren und vertane Instanzen gefesselt und in einem finanziellen Sumpf verstrickt.” – Gartner

Phase 1 – Audit & Entdeckung

Die labyrinthische Herausforderung beginnt mit der Durchführung eines umfassenden Audits der aktuellen Ressourcen. Eine akribische Bestandsaufnahme von Assets in Cloud- und On-Premises-Umgebungen fördert das Bewusstsein für Nutzungsmuster. Die Nutzung von Plattformen wie Datadog für tiefere Einblicke in Egress-Metriken und EC2-Nutzung verdeutlicht sofortige Ineffizienzen.

Phase 2 – Durchsetzung der Identität

Durch die Verstärkung des Identity Managements mit Okta nutzen wir dessen robuste RBAC-Richtlinien, um feste Leitplanken um Benutzerzugriffsberechtigungen herum zu etablieren. Wir vermeiden die historische Falle übermäßig permissiver Rollen, die die Sicherheitslage gefährden.

Phase 3 – Steuerung der Ausstiegskosten

Wir wenden AWS Cost Explorer und HashiCorp Terraform Konfigurationen an, um Zuweisungstags und automatisierte Richtlinien für die Steuerung der Ausstiegskosten zu etablieren. Proaktive Kostenzuweisung anstelle reaktionärer Anpassungen verhindert den ‘Egress-Schock’.

Phase 4 – Vermeidung von Vendor Lock-In

Vendor Lock-In zu vermeiden bedeutet, plattformübergreifende Orchestrierungswerkzeuge zu wählen. Zum Beispiel bietet die Implementierung von HashiCorp Terraform nicht nur die Verwaltung von Infrastruktur als Code, sondern auch eine Brücke über proprietäre Servicefallen. Schließlich bietet die Integration von CrowdStrike eine neutrale, herstellerübergreifende Sicherheitslage.

“Das Verständnis des Zusammenspiels zwischen IAM-Konfigurationen und Kostenstruktur kann teure Lock-In-Szenarien verhindern.” – AWS Whitepapers

| Faktor | Integrationsaufwand | Auswirkungen auf Cloud-Kosten | Compliance-Abdeckung |

|---|---|---|---|

| Identitäts- und Zugangsverwaltung | Hoch (43% Aufwand) | Moderat (27% Kostenauswirkung) | 73% SOC2/GDPR-Compliance erreicht |

| FinOps-Egress-Kosten | Moderat (32% Aufwand) | Hoch (45% Kostenauswirkung) | 58% SOC2/GDPR-Compliance erreicht |

| Technische Schuldenabwicklung | Hoch (56% Aufwand) | Niedrig (12% Kostenauswirkung) | 82% SOC2/GDPR-Compliance erreicht |

| Überhang bei Datenmigration | Moderat (37% Aufwand) | Hoch (39% Kostenauswirkung) | 66% SOC2/GDPR-Compliance erreicht |

| Infrastrukturüberwachung | Niedrig (25% Aufwand) | Moderat (22% Kostenauswirkung) | 78% SOC2/GDPR-Compliance erreicht |

[ENTSCHEIDUNG PRÜFEN] Umfassende Prüfung des Egress-Traffics, um übermäßige Datenübertragungskosten zu identifizieren und zu mindern. Verschlüsselungs- und Kompressionsprotokolle implementieren, um die Payload-Größen zu reduzieren. Strenge Überwachung und Alarmierung beim Datenausgang mit Echtzeit-Tracking-Metriken etablieren, um Kostenmanagementpraktiken durchzusetzen.

[ENTSCHEIDUNG AUSBREMEN] Legacy-Systeme ausmustern, die nicht mit der Skalierbarkeit der Cloud kompatibel sind. Katalogisieren und ausmustern von obsoleten Vermögenswerten, die die Betriebseffizienz belasten. Kritische Prozesse auf Microservices-Architektur migrieren, wobei die Einhaltung der SOC2- und GDPR-Compliance-Standards durch automatisierte Prüfungen gewährleistet sein muss.

Neugestaltungsbemühungen, Prüfungsverfahren und Stillegungszyklen müssen synchronisiert werden, um Störungen zu minimieren. Engineering-Teams sind verantwortlich für die bereichsübergreifende Koordination mit FinOps, um Kostenkontrolle und technologischen Fortschritt in Einklang zu bringen und dabei ein realistisches Gleichgewicht zwischen Innovation und finanzieller Vorsicht zu wahren.”