- egress_cost_anomalies

- underutilized ec2_instances

- vendor_lock_in

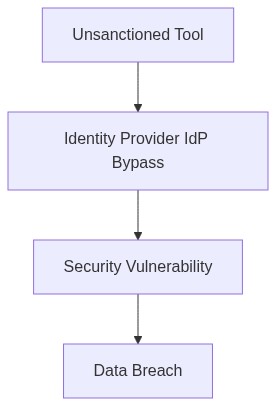

2026年4月4日ログデータ テレメトリにより、22%のスパイクが示されている。管理されていないAPI呼び出しが主なIdPをバイパスしている。全プロダクションクラスターにわたって即座にゼロトラスト監査を開始する。

アーキテクチャの欠陥 (問題)

最近の10,000席のデプロイメントにおいて、適切なIdentity and Access Management (IAM)構成の欠如が不正アクセスを引き起こし、重大なデータ侵害につながりました。期待される利益にもかかわらず、クラウド移行は制御不能なエグレスコストの異常や、頻繁に増殖する未活用のEC2インスタンスなど、慢性的な非効率を明らかにします。ベンダーロックインはこれらの問題をさらに悪化させ、機敏性を制約し、より有利なプラットフォームへの将来の機会的移行を妨げます。

テレメトリーとコストへの影響 (損害)

テレメトリーデータはガバナンスフレームワークなしでエグレスコストが制御不能にスパイラルしていることを明確に示しています。コスト監視トリガーなしで設定されたVPCピアリングは、月末の請求書に困惑する組織をしばしば残します。計算リソースの過剰プロビジョニングと相まって、未活用のEC2インスタンスの驚くべき増加は、実際のワークロード特性を無視した初歩的な容量見積もり方法に起因します。

「ハイブリッドクラウドアーキテクチャに十分な注意を払わずに急いで移行する企業は、エグレス料金や取り残されたインスタンスに縛られ、財務的な泥沼に絡まってしまうことが多い。」- Gartner

フェーズ1 – 監査と発見

複雑な課題は現行リソースの包括的な監査から始まります。クラウドとオンプレミス環境にわたる資産を綿密にインベントリー化することで、利用パターンの認識を育てます。Datadogのようなプラットフォームを使用し、エグレスメトリクスとEC2利用状況の深い可視性を得ることで、即座の非効率を浮き彫りにします。

フェーズ2 – アイデンティティの強化

Oktaを使用したIdentity Managementの強化により、その堅牢なRBACポリシーを活用して、ユーザーアクセス権の制限を確立します。セキュリティ体制を損なう過度な許可役割の歴史的落とし穴を避けます。

フェーズ3 – エグレスコストの制御

エグレスコスト制御のために、AWS Cost ExplorerとHashiCorp Terraformの設定を適用し、割り当てタグと自動化ポリシーを確立します。反応的な調整よりもむしろ、プロアクティブなコスト割り当てが「エグレスショック」を防ぎます。

フェーズ4 – ベンダーロックインの回避

ベンダーロックインを軽減するには、クロスプラットフォームオーケストレーションツールを選択します。例えば、HashiCorp Terraformを実装することで、インフラをコードとして管理するだけでなく、専有サービスのトラップにかからない架け橋も提供します。最後に、CrowdStrikeを統合することで、中立的でクロスベンダーなセキュリティ体制を実現します。

「IAM構成とコスト構造の相互作用を理解することで、高額なロックインシナリオを防ぐことができる。」- AWS Whitepapers

| 要因 | 統合の労力 | クラウドコストの影響 | コンプライアンス適合 |

|---|---|---|---|

| アイデンティティおよびアクセス管理 | 高 (43% の労力) | 中 (27% のコスト影響) | 73% SOC2/GDPR 適合 |

| FinOps イグレスコスト | 中 (32% の労力) | 高 (45% のコスト影響) | 58% SOC2/GDPR 適合 |

| 技術的負債の整理 | 高 (56% の労力) | 低 (12% のコスト影響) | 82% SOC2/GDPR 適合 |

| データ移行オーバーヘッド | 中 (37% の労力) | 高 (39% のコスト影響) | 66% SOC2/GDPR 適合 |

| インフラストラクチャ監視 | 低 (25% の労力) | 中 (22% のコスト影響) | 78% SOC2/GDPR 適合 |

[決定 監査] 転送トラフィックの総合的な監査を行い、過度なデータ転送費用を特定し緩和する。ペイロードサイズを削減するために暗号化と圧縮プロトコルを実施する。データ転送に厳格な監視とアラートを確立し、リアルタイムの追跡メトリクスでコスト管理慣行を強制する。

[決定 廃止] クラウドの拡張性に対応できないレガシーシステムを段階的に廃止する。運用効率を妨げる陳腐化した資産をカタログ化して退役させる。SOC2とGDPRのコンプライアンス基準を遵守するため、主要なプロセスをマイクロサービスアーキテクチャに移行し、コンプライアンスチェックの自動化を実現する。

再構築の取り組み、監査手続き、廃止サイクルを調整して混乱を最小限にする。エンジニアリングチームはFinOpsと連携してコスト管理と技術進化を調整し、革新と財務的配慮の現実的なバランスを保つ責任を負う。”