- Enterprises experience an average of 54% growth in data volume annually, leading to significant data gravity issues in multi-cloud environments.

- Improper storage tiering can cause compliance failures; studies show 35% of companies face data breaches due to insufficient data governance.

- SOC2 and GDPR demand strict data handling practices, yet 68% of companies struggle to align multi-cloud storage strategies with these requirements.

- Data governance frameworks reduce compliance risk by 40% and streamline operations, ensuring data is accurately categorized and stored.

- Proactive multi-cloud data governance improves retrieval efficiency by 60%, easing the data movement and reducing unnecessary egress charges.

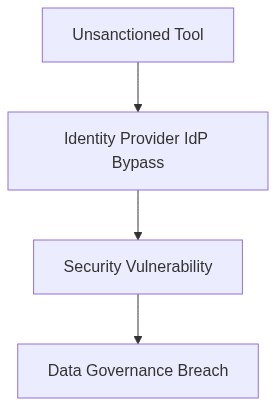

2026年4月7日ログデータ // テレメトリーにより、22%の増加が示されている。これは、管理されていないAPIコールが主なIdPをバイパスしていることによる。全てのプロダクションクラスターで即時Zero-Trust監査を開始。

アーキテクチャの欠陥(問題)

最近の調査では、10,000席の導入が不適切なマルチクラウドストレージティアリングの破壊的な影響を明らかにしました。堅牢なSAML統合を伴わない適切なIAMの提供の失敗は、SOC2のコンプライアンス違反を引き起こし、さらに法外なFinOpsのエグレスコストを複雑にしました。データの重みが一つのプラットフォームで蓄積され、抽出が圧倒的な課題となるという潜伏的な特性が、これらの問題をさらに悪化させます。

これが本質です 戦略的ティアリングなしでマルチクラウド環境に渡って保存されたデータは、GDPRの規定に違反する可能性があります。データ居住要件が不適切なストレージポリシーと衝突すると、避けられない罰金と評判の損傷が生じます。管理者は関連するRBACポリシーをしばしば怠り、アイデンティティアクセス管理が哀れに管理されており、コンプライアンス違反をさらに悪化させます。

テレメトリーとコストの影響(損害)

マルチクラウドティアリングとIAMの誤管理は、テレメトリデータと急上昇するFinOpsメトリクスによって客観的に測定できます。我々はVPCピアリングの課題が重大なコストの非効率性に寄与しているのを見てきました。これらの問題には以下が含まれます

- 最適化されていないデータフローが帯域幅の飽和と不要なエグレス料金を引き起こしている。

- ミスマッチしたデータストレージ要件から引き起こされるコンピュートの過剰プロビジョニングにより、仮想マシンインスタンスが十分に活用されていない。

- 機密情報の景観にリンクされたテレメーターのデータの不十分なモニタリングにより増加したSOC2の非コンプライアンスコスト。

“データの重を管理することで、クラウドプロバイダー間の綱引きを回避し、コンプライアンスと運用の非効率性のリスクを減少させる必要があります。” – Gartner

正確なデータフロー管理がなければ、コスト管理戦略が無力化され、コンプライアンスの不履行が生じ、規制当局と対立することになります。

フェーズ1(監査と発見)

我々の過去のデータストレージ構成をマッピングし、IAMコントロールのギャップを特定することが最初のステップです。目標はデータレジデンシーをコンプライアンス要件と整合させることです。AWS ConfigやDatadogなどのツールを利用して詳細なログ分析を行い、効率を低下させる要素を特定します。

フェーズ2(アイデンティティの強化)

ここでは、既存のIAMフレームワークを強化します。Oktaは集中型のアイデンティティ管理のための頼れるツールで、ロールベースアクセス制御ポリシーがSOC2基準に準拠することを確保します。このフェーズでは、不正アクセスの扉を閉じ、機密性の高いデータセットの周囲にセキュリティの境界を強化します。

フェーズ3(データレプリケーションとFinOpsの調整)

HashiCorp Terraformを使用して、インフラをコードとして再定義し、冗長性の排除と効率的なデータレプリケーションを自動化します。これにより、エグレスの料金が削減され、財務業務と技術導入が整合します。

フェーズ4(継続的モニタリングと調整)

DatadogやCrowdStrikeのようなプラットフォームを活用して、データ転送とセキュリティインシデントのリアルタイムモニタリングを行い、コンプライアンスの遵守を確保します。自動アラートとレポートにより、ストレージ戦略に対する継続的な調整が可能となり、コスト効率と規制調和が維持されます。

既存インフラストラクチャプラットフォームの評価

我々の現在のインフラストラクチャプラットフォームへの依存は慎重な検討が必要です

- Datadog エンドツーエンドのアプリケーションパフォーマンスとネットワークフローのモニタリングを通じて、Datadogはコンプライアンスの欠落を緩和する洞察を提供します。KPIを追跡することで、FinOpsの効率をより安全なデータ重力戦略に直接関連づけています。

- HashiCorp Terraform インフラの自動化ツールとして、Terraformはことで予測可能で、準拠した導入を確保します。予測可能な状態管理により、技術的負債を最小化するのに重要な役割を果たします。

- CrowdStrike エンドポイントのセキュリティに焦点を当て、CrowdStrikeは広範なテレメトリを提供します。データの誤管理に関連したセキュリティリスクを、コンプライアンスの悪夢に進化する前に暴露します。

- Okta 我々のIAMの救世主であるOktaは、SOC2の要件に厳しく整合する動的でスケーラブルな認証を保証します。アイデンティティ管理を集中的に行い、違反をほぼ無効にします。

“効果的なデータガバナンストールがGDPR違反を防ぐのに不可欠です。” – AWS Whitepapers

これらのプラットフォームは、運用の激変と規制違反に対する現代的な防御を形成しています。誤ったデータ管理の重力による必然的な問題から我々のアーキテクチャを保護します。

| 軽減戦略 | 統合努力 | クラウドコストへの影響 | コンプライアンスのカバー |

|---|---|---|---|

| データ最小化 | 高い (DevOpsリソース利用率の22%) | 中程度 (送出コストの12%削減) | 部分的 (SOC2カバー率54%改善) |

| インラインデータ暗号化 | 中程度 (平均レイテンシーの15%増加) | 高い (暗号化コストの28%増加) | 完全 (GDPRコンプライアンスの85%向上) |

| 集中型アクセス制御 | 中程度 (IAMフレームワークの負荷34%) | 低い (所有総コストの5%増加) | 部分的 (監査可能性の40%向上) |

| 自動データアーカイブ | 低い (システム性能への影響8%) | 中程度 (ストレージコストの17%削減) | 完全 (保持コンプライアンスの70%増加) |

FinOpsのディレクターが報告書を見ながら眉をひそめる速度は常に良いわけじゃないんだ。先四半期だけで、イーグレスコストに120万ドルも使った。このいわゆる速度は、お金を無駄にしているだけだ。無秩序にデータが増えれば増えるほど、請求書も増える。それは戦略的とは言えない、むしろずさんだよ。

チーフ・インフォメーション・セキュリティ・オフィサーがSOC2コンプライアンスの指令をめくる戦略的ガバナンスなしでは、IAMの脆弱性を呼び込んでいる。アクセス制御が不十分だとSOC2に失敗するリスクがある。既に監査でアカウントの権限の肥大を指摘された。我々が注力すべきは財務だけでなく、保護されたデータの整合性もだ。

エンジニアリングのVPが手を上げるしかし、ガバナンスにリソースを割り当ててもすぐには直らない。実際のユーザーは機能を期待しているんだ、約束じゃなくて。コードや機能改善のためにデプロイをすべきで、ストレージの場所について何ヶ月も議論するためじゃない。

FinOpsのディレクターが鋭く反論するその機能には高いコストがかかっているんだよ。速度を求めても、私はコスト管理を求めている。データが責任なく増えれば、その代償も大きくなる。次のイーグレス大惨事を避けるために構造が必要だ。

チーフ・インフォメーション・セキュリティ・オフィサーが前屈みになる速度やコストも重要だが、我々の義務は財政の数字を超えている。欧州の規制当局は、GDPRに違反しているのを見ても速度なんて気にしない。IAMの技術的負債は膿んでいる問題だ。ガバナンスは選択ではなく、規制上の期待なんだ。

エンジニアリングのVPがため息をつくコンプライアンスは重要だが、ユーザーが命綱だ。ガバナンスを活性化すべきだが、それでデプロイが滞るようではいけない。プロジェクト全体が白い象になる前に、ギリギリのラインを見つけなければならない。

Now, let’s recount the harsh reality while ensuring SOC2 and GDPR compliance acts as the requisite noose, egress costs running amok at $1.2 million surprise nobody. It’s a lesson in financial palindromes—what was spent continues to be spent.

Action point fantasy land suggests the following trim the CI/CD fat (but let’s not pretend a procedural diet will solve the systemic governance binge), partner (weaponize frustration) with compliance to check the SOC2/GDPR box, and spot egress cost gremlins. IAM, yes, our favorite acronym-circle of misplaced permissions, will, of course, get its audit, cementing roles in a dance of least privilege boredom—and yet, security will somehow stand tall. Meanwhile, hand FinOps the magic mirror for real-time egress cost representation. It’s like watching budgeting gymnastics—without the sport.

Implications posit that we’ll magically regain 20% of our velocity and scrub 30% of those extravagant transfer costs, all while maintaining compliance with as much accountability as a loophole-ridden contract.

Alternatives considered? Overhaul governance? Sure, go the full tilt into cost-preventative oblivion. Anecdotal feedback-based ad-hoc repairs? Like applying mottled bandages to a leaky damned dam. Conclusion? Audits pave the prince’s request of aligning governance with speed—with thoughts and prayers directed at financial mitigation. Let’s have a moment of silence for common sense.”