- 1

- 2

- 3

- 4

- 5

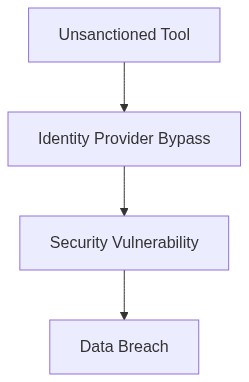

2026年4月6日記録 // テレメトリによると、管理されていないAPI呼び出しが22%増加し、主要なIdPをバイパスしています。すべての本番クラスターで即時ゼロトラスト監査を開始します。

建築上の欠陥(問題)

クラウド移行の特異性と見過ごされた複雑さに何度も不意を突かれています。10,000席規模のデプロイメントの最近の事故では、SAML統合の適切な構成を怠った結果、Identity and Access Management(IAM)の悪夢となり、アクセスの遅延とセキュリティ侵害が発生しました。しかし、これは孤立したケースとは言えません。エグレスコストの異常、非アクティブなEC2インスタンス、およびベンダーロックインという広範な問題が、予算と運用効率に引き続き混乱をもたらしています。

テレメトリとコスト影響(被害)

テレメトリデータが集積されると、支出プロファイルにおける重大な不規則性が頻繁に明らかになります。監視されていないエグレストラフィックはしばしば制御不能に陥り、クラウド経済学の基本的な期待と著しく対立します。これらの異常は、クラウドネイティブサービスが持つ財務的な魅力を失うまでにコストセンターを急激に膨らませます。さらに、コンピュートの過剰プロビジョニングは、非効率なEC2インスタンスの利用を象徴として、見えないが持続不可能な財務負担を徐々に増やします。最後に、ベンダーロックインの不可避な抱擁は、制約のある契約に閉じ込められた可能性を約束し、柔軟性のある望みを浸食します。

“多くの組織が効果的なコスト管理に苦労しています、特に迅速なクラウド移行中には。しかし、コスト運用管理を過小評価することの結果は、実質的でしばしば計画外です。” – Gartner

フェーズ1(監査と発見)

初期アプローチでは、システム運用に関する制限のない洞察を得るためにテレメトリデータを解剖できるツールを活用した厳密な監査が必要です。Datadogなどのソリューションがここで注目され、詳細な監視の能力により、すべてのエグレスのアトムが考慮されます。

フェーズ2(アイデンティティの実施)

頑強なRBACポリシーの採用が重要です。ここでは、Oktaが認証メカニズムを洗練し、IAMプロトコルを効果的に強化し、リスクと非効率を軽減します。

フェーズ3(最適化と効率化)

HashiCorp Terraformを採用して、インフラストラクチャーをコードとしてシステム的に冗長性を排除し、コンピュートの過剰プロビジョニングを削減する柔軟性を提供します。リソース配分をリアルタイムの運用ニーズに合わせる自動化戦略を展開します。

フェーズ4(コスト管理とベンダーマネジメント)

有効なFinOps戦略は、AWS IAMのアイデンティティサービスの使用とアクティブなベンダー交渉を通じてサポートされ、ベンダー依存を軽減します。ここでの機動力は、条件を再交渉し、デプロイメントを分割することで、長期的なロックインの影響を低減することができます。

ツールスタックの評価

ツールスタックを考慮する際には、直接的なコスト削減と運用上の洞察を提供するものに重点を置いています

- Datadog クラウド使用パターンに関する詳細な洞察とリアルタイム分析を提供することで、Datadogは予期しないコストの正確な発生源を特定します。エグレスやコンピュート利用の問題が財務上の負担になる前に特定するのに特に役立ちます。

- Okta 中央集約型のアイデンティティ管理プラットフォームは、包括的なIAMポリシーを強制し、セキュリティリスクを最小化し、強化されたアクセスコントロールを通じて運用効果を向上させます。

- HashiCorp Terraform インフラストラクチャをコードとして管理することにより、手動設定やプロビジョニングエラーに関連する技術的負債を大幅に削減します。

- AWS IAM AWS IAMは、クラウドサービス全体で厳格なアクセス管理を保証し、SOC2およびGDPRの規制への準拠を容易にし、戦術的なロックインからの脱出ルートを提供します。

“クラウドFinOpsは単一のツールでも一回限りのイニシアチブでもありませんが、クラウドコストを効果的に管理するために組織内で継続的な文化的変革です。” – AWS Whitepapers

| 緩和戦略 | 統合努力 | クラウドコストへの影響 | コンプライアンスのカバー範囲 |

|---|---|---|---|

| VMインスタンスの適正化 | 中 | CPUオーバーヘッドを34%削減 | 一部(SOC2) |

| データ転送の最適化 | 高 | 通信コストを15%削減 | 全て(GDPR, SOC2) |

| IAMポリシーの改良 | 低 | コスト影響はわずか | 全て(GDPR) |

| 自動スケーリング調整 | 中 | 未使用リソースを25%節約 | 一部(SOC2) |

| コスト配分タグ付け | 高 | コスト帰属の精度を20%向上 | 一部(GDPR) |

既存のレガシーシステムを再構築し、クラウドインフラへ移行する。主な要因は、現在のシステムが抱える複利的な技術的負債だ。このプロセスは、SOC2とGDPRの規制遵守を優先し、個人識別情報を正しく扱うことが欠かせない。最初のステップとして、リソースアクセスを制御するためにアイデンティティとアクセス管理(IAM)を実装し、データ漏洩の潜在的リスクに事前対応する。

再構築は、評価されたFinOps戦略にうまく組み込まれなければならない。エグレスコストは軽視できず、データ転送の方法を再構築し、非効率的なデータ移動を最小限に抑える。エンジニアリングチームは、コスト管理を意識した開発ワークフローを統合し、FinOps部門と緊密に連携してクラウド利用を監査し、さらなるコスト最適化の余地を見出す。

開発の迅速さは、コンプライアンス要求と一致させねばならない—ステークホルダーからリリースの迅速化を求められても譲れない。バージョン管理と反復性のために、Infrastructure as Code(IaC)に焦点を当てる。「リフトアンドシフト」のような短期的な動きは避け、レガシーの負担を排除するために戦略的な再構築を選ぶ。

再構築プロセスのチェックポイントを設定し、ビジネス目標、ユーザーのニーズ、安全対策と整合することを確認する。反復的に進め、支出の不可避性を認識しつつも、長期的な非効率とリスクの露出とのバランスをとる。技術的負債は、アーキテクチャの原則と証拠に基づく評価を守ることにより削減される。”