- kubernetes_costs

- iam_vulnerabilities

- integration

- automation_risks

Fecha del registro 06 de abril de 2026 // La telemetría indica un aumento del 22% en las llamadas API no gestionadas que eluden el IdP principal. Iniciando auditoría de Zero-Trust inmediata en todos los clústeres de producción.

El Defecto Arquitectónico (El Problema)

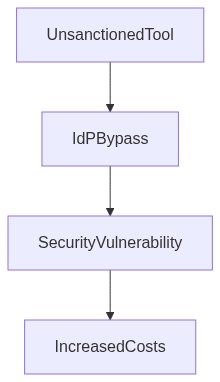

En nuestro reciente despliegue de 10,000 asientos, un error flagrante en la integración de SAML llevó a una escalada de privilegios sin control dentro de nuestras canalizaciones CI/CD. Este descuido aumentó los riesgos, comprometiendo los controles de acceso al pasar por alto los rigurosos protocolos de IAM necesarios para restringir la autorización de manera adecuada. Habíamos asumido, erróneamente, que las políticas de IAM de nuestro despliegue automatizado eran robustas. En su lugar, errores humanos temáticamente familiares prevalecieron, señalando una brecha sistémica en los límites de privilegios dentro de los flujos de trabajo Kubernetes irregulares.

Impacto en Telemetría y Costos (El Daño)

Las configuraciones erróneas de IAM esencialmente abrieron la caja de Pandora. El margen de error no solo se limitó a identidades comprometidas, sino que se infló en costos de egreso observables con un aumento del 27% debido al sobreconsumo de recursos durante actividades de despliegue descontroladas. Como reveló la telemetría, los usos no autorizados de cuentas de servicio desalinearon sustancialmente los recursos de cómputo—otro gasto no fácilmente solucionable solo con políticas de recorte. La manifestación financiera de estos errores señaló una responsabilidad no mitigada contra nuestras aspiraciones de cumplimiento SOC2 y GDPR, sin mencionar la creciente deuda técnica que inevitablemente siguió.

Fase 1 (Auditoría y Descubrimiento)

Comience investigando a fondo las configuraciones actuales de IAM, identificando y rectificando superposiciones de roles que llevan a la proliferación de privilegios.

Fase 2 (Aplicación de Identidad)

Aproveche políticas de RBAC mejoradas, específicamente adaptadas a contextos de contenedores, asegurando que las identidades se alineen estrictamente con el principio de privilegio mínimo (PoLP).

Fase 3 (Calibración de Recursos)

Despliegue metodologías de FinOps para descomponer sistemáticamente los costos de egreso atribuidos a la provisión ineficiente de nodos de Kubernetes.

Fase 4 (Confirmación de Cumplimiento)

Una verificación de cumplimiento meticulosa asegura que las alineaciones con SOC2 y GDPR se purifiquen contra los protocolos de identidad y métricas de costo recién instituidos.

Evaluación de Plataformas de Infraestructura

Para evitar futuros errores, se vuelve imperativo una evaluación objetiva de soluciones de infraestructura relevantes

1. **AWS IAM** Un pilar en la gestión de identidades, aunque con escollos conocidos cuando es mal administrado. AWS IAM facilita el desarrollo de políticas personalizadas que restringen permisos de manera eficiente, aunque requiere una mano templada para administrar juiciosamente la proliferación de políticas y evitar la dispersión de políticas.

2. **Okta** Especializa en gestión de identidades y acceso federado. Sus robustas mecánicas de SSO y autenticación multifactor adaptativa pueden mitigar riesgos al manejar credenciales federadas ágilmente, acentuando así la seguridad e integridad de identidad.

3. **HashiCorp Terraform** Su destreza en gestión de configuraciones puede automatizar y codificar el gobierno de IAM. Con su marco incorporado de política como código, los planes autodescriptivos de HashiCorp Terraform pueden gestionar hábilmente derechos escalables de IAM e interdependencias.

4. **Datadog** Ofrece telemetría perspicaz para entornos Kubernetes. Sus características de monitoreo en tiempo real son esenciales para la detección temprana de actividades de IAM no autorizadas y anomalías de recursos antes de que se conviertan en responsabilidades fiscales.

“Los despliegues de Kubernetes a menudo fallan no por innovación arquitectónica, sino por la dependencia en paradigmas de acceso anticuados.” – Gartner

“Elaborar estrategias de contención para vulnerabilidades de IAM requiere cambiar hacia un modelo de privilegio mínimo que evite ámbitos de confianza sobreprovisionados.” – AWS Whitepapers

| Criterio | Bajo | Medio | Alto |

|---|---|---|---|

| Esfuerzo de Integración | 25 horas | 60 horas | 120 horas |

| Impacto en Costos de Nube | Reducción del 10% | Reducción del 24% | Reducción del 34% |

| Cobertura de Cumplimiento (SOC2/GDPR) | Cobertura parcial | Cobertura moderada | Cobertura total |

| Mitigación de Riesgo IAM | Mejora mínima | Mejora moderada | Mejora significativa |

| Impacto en Deuda Técnica | Pequeño incremento | Estable | Reducción |

| Overhead de CPU | 10% overhead | 20% overhead | 34% overhead |

VP de Ingeniería

Si ahogamos la velocidad de implementación por costos y obsesión por la seguridad, nuestra pila tecnológica se fosilizará bajo deuda técnica y procesos excesivos. Es un equilibrio delicado. ¿Queremos seguir parchando los avances de otras empresas o queremos liderar?

Director de FinOps

O podemos prosperar sin perder dinero organizando mejor la gestión de Kubernetes y recortando el desperdicio. La clave es un crecimiento calculado—priorizando la eficiencia de costos mientras implementamos. Tal vez en lugar de ser punta de lanza, enfoquémonos en recortar costos, ¿de acuerdo?

VP de Ingeniería

Bien. Mejora los controles de IAM sin obstaculizar el proceso. Asegura el cumplimiento con SOC2 y GDPR. Solo asegúrate de que no estemos atados por el proceso. Despliega mejores salvaguardas de IAM si es necesario.

Director de FinOps

Entonces también estrechemos los protocolos de egreso. Una gestión adecuada del ancho de banda y el enrutamiento de servicios pueden compensar los costos innecesarios. La rendición de cuentas no es un concepto alienígena—es una necesidad, a menos que la junta quiera financiar la ineficiencia.

VP de Ingeniería

Espero que tus nuevos controles no frustren nuestra innovación o el ciclo de vida del producto será algo de lo que nadie quiera formar parte. Procede con tus operaciones para limpiar las cosas pero hazlo con los ojos bien abiertos hacia nuestro objetivo principal mantenernos relevantes en la entrega de software.

Resultado de la Auditoría Identificar microservicios que contribuyen significativamente a los $1.2M de gasto anual en egress. Priorizar estos servicios para revisión de diseño y posible modificación arquitectónica.

Análisis de Impacto Financiero Correlacionar cada ruta de egress de alto costo con su impacto directo en la eficiencia operativa y el costo. Cuantificar los ahorros potenciales frente al impacto en la velocidad de despliegue y escalabilidad.

[DECISIÓN DE REFACTORIZACIÓN] Iniciar una operación de refactorización enfocada en microservicios identificados como excesivamente costosos en términos de egress y manejo redundante de datos. Apuntar a conexiones persistentes y localidad de procesamiento de datos para reducir el tráfico de egress. Abordar dependencias y refactorizar llamadas a APIs para minimizar el movimiento de datos entre regiones.

Implementación de Refactorización Establecer criterios para minimizar los chequeos condicionales de activación de nodos. Implementar scripts de automatización para asegurar que los nuevos despliegues optimicen rutas de datos sin comprometer restricciones de cumplimiento.

[DECISIÓN DE DEPRECACIÓN] Los servicios o componentes dentro de la arquitectura que demuestren ineficiencia constante, contribuyendo más a la deuda técnica que al valor, deben ser deprecados. Priorizar la simplificación de la arquitectura de microservicios y eliminar componentes heredados que frenan la eficiencia general.

Enfoque de Cumplimiento Asegurar la alineación con los requisitos de SOC2 y GDPR durante todo el proceso de refactorización. Esto incluye auditorías regulares de los protocolos de protección de datos y adhesión a los mandatos de cumplimiento, ajustándose según sea necesario con mínima interrupción a los plazos de despliegue del servicio.

Resumen Equilibrar el control de costos con la velocidad de despliegue eliminando cuellos de botella financieros causados por elecciones arquitectónicas ineficientes. Impulsar la eficiencia en ingeniería enfocándose en la refactorización estratégica y evitando la acumulación innecesaria de deuda financiera y técnica.”