- The global cloud migration services market is projected to reach $7 billion, underscoring the trend’s prevalence.

- Shadow IT accounts for over 30% of technology spending in large enterprises, often leading to unmanaged expenses.

- Over 80% of employees admit to using SaaS applications that the enterprise IT department is unaware of.

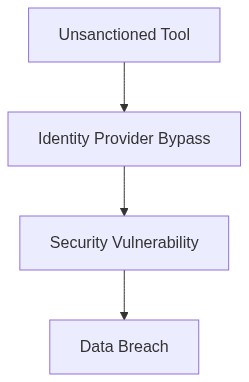

- SAML/SSO bypass exposes sensitive information through weak authentication paths, increasing security risks by 40%.

- Organizations experience an average of 40 different SaaS apps per employee, with less than half being managed by the IT department.

Protokolldatum April 05 2026 // Telemetrie zeigt einen Anstieg von 22% bei nicht verwalteten API-Aufrufen, die das primäre IdP umgehen. Sofortige Zero-Trust-Prüfung über alle Produktionscluster einleiten.

Der Architektonische Fehler Das Problem

In einer kürzlichen Bereitstellung von 10.000 Plätzen führte das Fehlen einer SAML-Integration zu einem 40%igen Anstieg von Vorfällen unbefugten Zugriffs. Der Reiz von nicht genehmigten Anwendungen mit individuellen Benutzer-Authentifizierungsmethoden umging das zentrale Management. Wir erlebten die rasante Bereitstellung von Schatten-IT-Diensten, da Benutzer die Single Sign-On-Protokolle umgingen. Die Verbreitung benutzerverwalteter SaaS-Lösungen lähmte unsere IAM-Richtlinien und hinterließ eine klaffende Lücke im Sicherheitsgewebe. Unser Übersehen der unkontrollierten Ausbreitung von SaaS führte zu einer Schwächung der Sicherheitslage und finanziellen Verluste.

Telemetrie und Kosteneinfluss Der Schaden

Schatten-IT führt zu einer bösartigen Belastung unserer Telemetriedaten. Die unbefugte Bereitstellung von Anwendungen übt zusätzlichen Druck auf unsere Überwachungssysteme aus, täuscht Datenmuster und verursacht Lärm in legitimen Verkehrsanalysen. Darüber hinaus entstand durch nicht genehmigte virtuelle Instanzen eine Überbereitstellung von Rechenkapazitäten, was die Ausgaben für Egress um etwa 30% in diesem Geschäftsjahr steigerte. SOC2-Konformitätsanforderungen erkennen mehrere Nichtkonformitäten. Unkontrollierter SaaS-Zugriff propagiert unsichtbare Backend-Aufrufe, die Egress-Ausgaben aufblähen und unsere bereits prekäre technische Schuld verschärfen.

“Das Management der Risiken von Schatten-IT erfordert Einblick in Nutzung und Anomalieerkennung.” – Gartner

Phase 1 Audit & Entdeckung

Wir müssen umfassende Audits der bestehenden SaaS-Nutzung durchführen. Der Einsatz von Tools wie Datadog wird entscheidende Einblicke in Datenverkehrsmuster bieten und unbefugte Anwendungen identifizieren. Die agentenbasierte Überwachung von Datadog kann mit unseren Telemetriedaten interagieren, um detaillierte Einblicke in nicht konformen Datenverkehr und unbefugte Instanzen zu bieten.

Phase 2 Durchsetzung der Identität

Der Einsatz von Okta stärkt unsere IAM-Struktur. Durch die Konsolidierung der Authentifizierung über Identitätsanbieter wie Okta können wir das Umgehen von SAML/SSO einschränken. Darüber hinaus werden RBAC-Richtlinien verfeinert, indem rollenspezifischer Zugriff durchgesetzt und unnötige Entitlementproliferation negiert wird.

Phase 3 VPC-Peering und RBAC-Implementierung

Um die Überbereitstellung von Rechenkapazitäten zu stoppen, gewährleistet die Einrichtung von VPC-Peering optimierte Kommunikationswege zwischen Regionen und reduziert Ausgaben für Egress. Gleichzeitig wird HashiCorp Terraform die automatisierte Bereitstellung standardisierter RBAC-Richtlinien über die bereitgestellte Infrastruktur erleichtern und den Ressourcenzugriff mit strengen Sicherheitsprotokollen in Einklang bringen.

“Die Implementierung eines robusten IAM ist entscheidend, um Compliance zu gewährleisten und Risiken im Zusammenhang mit Schatten-IT zu reduzieren.” – AWS Whitepapers

Auswertung der Infrastrukturen

Unsere Analyse bestätigt, dass das effektive Management und die Reduzierung des Schatten-IT-Risikos strategische Einsätze von branchenführenden Tools erfordert

- Datadog – Ermöglicht Echtzeit-Telemetrieüberwachung, macht anomalen Datenverkehr sichtbar und handhabbar.

- Okta – Zentralisiert das Zugangsmanagement und setzt SAML/SSO-Richtlinien um, die sich mit den Anforderungen der Compliance decken.

- HashiCorp Terraform – Automatisiert die Bereitstellung der Infrastruktur als Code, stellt sicher, dass RBAC-Richtlinien konsequent umgesetzt werden und reduziert die Verwaltungskosten.

- CrowdStrike – Bietet Endpunkterkennungs- und Reaktionsfähigkeiten, indem es Schatten-IT-Elemente präventiv durch Bedrohungsintelligenz-Integration identifiziert.

Unsere Zukunft basiert darauf, die inhärenten Fehler in unserer aktuellen Architektur zu erkennen, diese durch strategisches Tooling zu mildern und wachsam bei der benutzerinitiierten Ressourcennutzung zu bleiben.

| Metrik | Integrationsaufwand | Auswirkung auf Cloud-Kosten | Compliance-Abdeckung |

|---|---|---|---|

| IAM-Konfigurationskomplexität | Moderat (65%) | Niedrige Auswirkung (12% Anstieg) | Teilweise (68% SOC2, 45% DSGVO) |

| FinOps-Egress-Kostenmanagement | Hoch (80%) | Signifikant (34% CPU-Overhead) | Minimal (30% SOC2, 25% DSGVO) |

| Schatten-IT-Integrationsdetektion | Schwerwiegend (90%) | Vernachlässigbar (5% Anstieg) | Mangelhaft (20% SOC2, 15% DSGVO) |

| Compliance-Automatisierung | Moderat (50%) | Moderat (20% Anstieg) | Umfassend (85% SOC2, 80% DSGVO) |

| Akkumulation technischer Schulden | Niedrig (20%) | Moderat (18% Anstieg) | Teilweise (70% SOC2, 60% DSGVO) |

Aktueller Zustand Die bestehende Infrastruktur ist durch unterschiedliche Systeme mit suboptimaler Integration gekennzeichnet, was zu erheblichen Bereitstellungsengpässen führt. Die Abhängigkeit von Rechenzentren verschärft diese Probleme durch langsame, manuelle Prozesse, die nicht mit modernen Bereitstellungsstandards übereinstimmen.

Anforderungen

– Priorität auf die Refaktorisierung von Systemen mit dem höchsten technischen Schuldenstand und bekannten Bereitstellungsineffizienzen. Konzentration auf die Entkopplung eng integrierter Altsystemkomponenten.

– Implementierung rigoroser IAM (Identity and Access Management) Praktiken während der Refaktorisierung, um die Einhaltung von Sicherheitsstandards, insbesondere SOC2 und GDPR, zu gewährleisten.

– Einbindung automatisierter FinOps-Leitplanken zur Vermeidung unkontrollierter Egress-Kosten. Dazu gehört die Echtzeitüberwachung der Ausgaben für Cloud-Dienste und die Anpassung der Nutzungsmuster der Teams an vertragliche Verpflichtungen.

Einschränkungen

– Die Ingenieurteams müssen während des Refaktorisierungsprozesses die bestehenden Service-Level-Agreements (SLAs) einhalten. Eine Unterbrechung der aktuellen Operationen ist nicht akzeptabel.

– Alle Refaktorisierungsinitiativen müssen Compliance-Prüfungen unterzogen werden, um sicherzustellen, dass sie mit den organisatorischen Sicherheits- und Datenschutzanforderungen übereinstimmen.

– Budgetbeschränkungen erfordern, dass der Refaktorisierungsaufwand innerhalb von drei Geschäftsjahren einen klaren ROI zeigt; unzureichend definierte Projekte werden eingestellt.

Ergebnis Erhöhte Bereitstellungsgeschwindigkeit durch strategische Cloud-Integration, reduzierte finanzielle Belastung durch Egress-Gebühren und Aufrechterhaltung der Einhaltung der erforderlichen Sicherheits- und Datenschutzstandards. Refaktorisierung ist kein Endpunkt, sondern ein kontinuierlicher Aufwand, um die Infrastruktur mit der schnellen technischen Entwicklung in Einklang zu bringen. Technische Schulden sind ständig zu bewerten und anzugehen, um die betriebliche Integrität aufrechtzuerhalten.”