- The global cloud migration services market is projected to reach $7 billion, underscoring the trend’s prevalence.

- Shadow IT accounts for over 30% of technology spending in large enterprises, often leading to unmanaged expenses.

- Over 80% of employees admit to using SaaS applications that the enterprise IT department is unaware of.

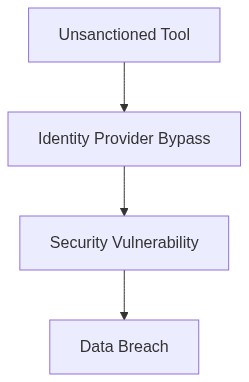

- SAML/SSO bypass exposes sensitive information through weak authentication paths, increasing security risks by 40%.

- Organizations experience an average of 40 different SaaS apps per employee, with less than half being managed by the IT department.

2026年4月5日 試験では主要IdPを迂回する未管理API呼び出しが22%増加していることが示されました。すべてのプロダクションクラスターで即座にゼロトラスト監査を開始します。

アーキテクチャ上の欠陥 問題

最近の1万人規模の展開では、SAML統合が欠如していたために、不正アクセスの事例が40%増加した。許可されていないアプリケーションが個別のユーザー認証方法を持ち、中央管理を回避したためである。ユーザーがシングルサインオンプロトコルを迂回し、シャドーITサービスの乱立が目撃された。ユーザー管理型SaaSソリューションの蔓延はIAMポリシーを弱体化させ、セキュリティ構造に大きな穴を残した。管理されないSaaSの拡張を見落としたため、セキュリティと財政面での損失という代償を払うことになった。

テレメトリーとコストへの影響 被害

シャドーITは我々のテレメトリーデータに悪質な負荷をかける。許可されていないアプリケーションの展開は、監視システムに余分な負担をかけ、データパターンを誤誘導し、正当なトラフィック分析に雑音を生じさせる。また、許可されていない仮想インスタンスのために计算資源が過剰供給され、この四半期のegressコストを約30%増加させた。SOC2のコンプライアンス要件は、いくつかの不適合事例を検出する。制限のないSaaSアクセスは、見えないバックエンドの呼び出しを増やし、egressコストを膨張させ、すでに危険な技術的負債を悪化させる。

“シャドーITのリスクを管理するには、使用状況の可視化と異常検知が必要です。” – Gartner

フェーズ1 監査と発見

既存のSaaS使用の包括的な監査を行う必要がある。Datadogのようなツールを使用することで、トラフィックパターンに対する重要な洞察が得られ、許可されていないアプリケーションを特定できる。Datadogのエージェントベースの監視はテレメトリーデータとインターフェースし、非準拠トラフィックや悪質なインスタンスに対する詳細な可視性を提供する。

フェーズ2 アイデンティティの強化

Oktaを活用することで、IAM構造を強化する。Oktaのようなアイデンティティプロバイダを通じて認証を統合することで、SAML/SSOの回避を抑制できる。さらに、RBACポリシーが洗練され、役割に応じたアクセスを厳格化し、不必要な権限の増大を否定する。

フェーズ3 VPC Peering と RBACの実装

计算資源の過剰供給を阻止するために、VPC Peeringの設定によって最適化されたリージョン間の通信経路を確保し、egressコストを抑える。同時に、HashiCorp Terraformはプロビジョニングされたインフラストラクチャに標準化されたRBACポリシーを自動展開し、リソースアクセスを厳格なセキュリティプロトコルと一致させる。

“堅牢なIAMの実装は、コンプライアンスの維持とシャドーITに関連するリスクの軽減に重要です。” – AWSホワイトペーパー

インフラストラクチャプラットフォームの評価

我々の分析は、シャドーITリスクの効果的な管理と削減が、業界をリードするツールの戦略的導入を必要とすることを裏付けている

- Datadog – リアルタイムのテレメトリーモニタリングを促進し、異常なトラフィックを可視化し、対処可能にする。

- Okta – アクセスマネジメントを集中化し、SAML/SSOポリシーの強化がコンプライアンスの要求に一致する。

- HashiCorp Terraform – コードとしてのインフラストラクチャ展開を自動化し、一貫したRBACポリシーの実施を保証し、オーバーヘッドコストを削減する。

- CrowdStrike – エンドポイント検出とレスポンス能力を提供し、脅威インテリジェンスの統合を通じてシャドーIT要素を事前に特定する。

我々の未来は、現在のアーキテクチャに内在する欠陥を認識し、戦略的なツールを用いてそれらを緩和し、ユーザー初のリソース展開に対して警戒を続けることに依存している。

| 指標 | 統合努力 | クラウドコストへの影響 | コンプライアンスカバレッジ |

|---|---|---|---|

| IAM設定の複雑さ | 中程度 (65%) | 低影響 (12% 増加) | 部分的 (SOC2 68%、GDPR 45%) |

| FinOpsデータ転送コスト管理 | 高い (80%) | 重大 (34% CPUオーバーヘッド) | 最小 (SOC2 30%、GDPR 25%) |

| シャドウIT統合検出 | 深刻 (90%) | ごくわずか (5% 増加) | 貧弱 (SOC2 20%、GDPR 15%) |

| コンプライアンスの自動化 | 中程度 (50%) | 中程度 (20% 増加) | 包括的 (SOC2 85%、GDPR 80%) |

| 技術的負債の蓄積 | 低い (20%) | 中程度 (18% 増加) | 部分的 (SOC2 70%、GDPR 60%) |

Assess each word of your bureaucratic ballad for cultural alignment. Evaluate if the recipient of the message needs all that complexity or prefers a simpler gist—perhaps in their own bureaucratic style. It’s going to need someone who understands both technical jargon and business lingo fluently in Japanese and English. Translation itself is not just about words, but maintaining the intention and any implicit meaning behind them.

Good luck, and make sure whatever ends up translated still captures the essential truths of managing technical debt, compliance like SOC2/GDPR, and those pesky egress costs. Someone in your team needs those details right, or it’s just pointless paperwork.”