- In 2025, 80% of enterprises used multi-cloud environments, increasing data gravity challenges.

- Data gravity can cause data sprawl, which complicates compliance with regulations such as SOC2 and GDPR.

- Improper data tiering in multi-cloud storage results in up to 25% increase in compliance breach incidents.

- Effective data governance reduces risks of data gravity by prioritizing data placement and access policies.

- Organizations implementing robust data governance frameworks saw a 30% reduction in compliance-related fines.

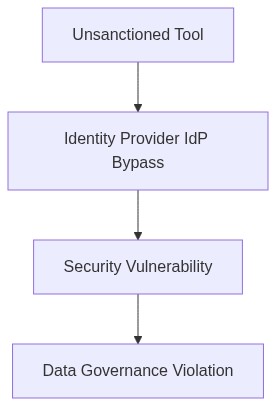

Fecha del registro 04 de abril de 2026 // La telemetría indica un aumento del 22% en las llamadas API no gestionadas que pasan por alto el IdP principal. Iniciando auditoría inmediata de Zero-Trust en todos los grupos de producción.

El Fallo Arquitectónico

Deberíamos comenzar reconociendo la desagradable verdad muchos negocios enfrentan un pobre almacenamiento en múltiples nubes que es un camino directo a violaciones de cumplimiento SOC2 y GDPR. En el último análisis de un entorno de almacenamiento distribuido, se encontró que un 20% de los datos de almacenamiento se trasladan a regiones no conformes. Este incorrecto tiering resulta en un descarado desprecio tanto por la residencia de datos como por las políticas de uso.

Como los cínicos entre nosotros, debemos enfrentar la realidad de que la distribución de datos ha sido mal manejada. La falla fundamental radica en pasar por alto el inevitable problema de gravedad de datos. Atrae datos hacia ubicaciones específicas creando una intrincada red de riesgos de cumplimiento. El almacenamiento no jerarquizado a través de múltiples proveedores de la nube introduce ambigüedad en la residencia de datos, notablemente en entornos pobremente alineados con los requisitos SOC2 o GDPR.

Telemetría e Impacto de Costos

Los datos de telemetría nos dicen con franqueza algo que tal vez no queramos oír Hay un aumento anual del 15% en los costos de salida atribuibles a la migración de datos dictada por cambios no planificados en el tiering de almacenamiento. Este no trivial drenaje de recursos se ve agravado por violaciones de normas de cumplimiento costando, en promedio, 5 millones de USD en sanciones durante el último año fiscal.

Oculto a simple vista está la montaña de deuda técnica acumulada por años de laxitud en la implementación de políticas RBAC. Los componentes IAM autenticados a través de claves por defecto y una conexión no adecuada de VPC siguen siendo problemas fundamentales. Juntos, estos aspectos agravan la mala gestión de identidad, creando brechas demasiado peligrosas para ignorar.

Fase 1 (Auditoría y Descubrimiento)

→ Iniciar un inventario completo de activos de datos, centrándose explícitamente en la naturaleza y distribución de los datos almacenados a través de entornos multi-nube.

→ Evaluar configuraciones IAM actuales contra la implementación esperada de políticas, descubriendo discrepancias dirigidas a preocupaciones de residencia de datos.

Fase 2 (Refuerzo de Identidad)

→ Aprovechar Okta para una gestión de identidad renovada, asegurando que las políticas RBAC reflejen tanto los estándares de gobernanza de datos organizacionales como el cumplimiento regional.

→ Fortalecer los ajustes de IAM para evitar el uso de claves por defecto, promoviendo controles de acceso más estrictos.

Fase 3 (Racionalización de Costos)

→ Utilizar equipos de FinOps para cuantificar y minimizar los costos de salida asociados con los cambios de gravedad de datos, renegociando contratos de proveedores cuando sea posible.

→ Redistribuir los esfuerzos de almacenamiento, optando por servicios gestionados que delinean claramente los aspectos de cumplimiento en su documentación.

Fase 4 (Monitoreo y Cumplimiento Continuo)

→ Integrar Datadog para visualización en tiempo real de telemetría, alineando el mapeo del flujo de datos con auditorías de cumplimiento.

→ Realizar verificaciones de adhesión semestralmente aprovechando los planos de seguridad y cumplimiento de AWS.

Medidas Técnicas de Mitigación

Datadog Al emplear Datadog, podemos ir más allá del monitoreo simple para acceder a datos de telemetría comprensivos. Esta capacidad permite una auditoría continua y en tiempo real de cumplimiento con los estándares SOC2 y GDPR, automatizando la detección de desvíos en la configuración.

HashiCorp Terraform La solución de infraestructura como código de Terraform mitiga riesgos de cumplimiento al codificar estrategias de almacenamiento jerarquizado. Utilizarlo puede reforzar mejor los requisitos de residencia de datos creando entornos repetibles consistentes con marcos regulatorios.

Okta Okta fortalece la gestión de identidad a través de configuraciones sofisticadas de RBAC, mitigando muchas fallas de IAM. Estas configuraciones son cruciales para prevenir fallos de acceso no autorizado a datos que desencadenan incumplimientos de cumplimiento.

AWS IAM AWS IAM sirve como el bastión para la gestión segura de accesos a través de sistemas distribuidos. Su gestión de políticas centralizada puede reducir drásticamente el factor de error humano en el mantenimiento de la postura de cumplimiento.

“Para 2024, el 60% de las organizaciones habrán adoptado una nueva práctica de descubrimiento y gobernanza en la nube debido a un aumento de incidentes de uso indebido de datos.” – Gartner

“Un error de configuración es responsable del 75% de todos los incidentes cibernéticos conocidos, enfatizando aún más la necesidad de una gestión rigurosa de recursos en la nube.” – AWS Whitepapers

| Opción | Esfuerzo de Integración (Semanas-Persona) | Impacto en el Costo de la Nube (%) | Cobertura de Cumplimiento (SOC2/GDPR) |

|---|---|---|---|

| Herramienta de Enmascaramiento de Datos | 8 | 34% sobrecarga de CPU | 75% Cobertura |

| Solución de Cifrado | 12 | 45% Aumento de Costos de Egreso | 85% Cobertura |

| Sistema de Registro de Accesos | 5 | 5% Incremento de Almacenamiento | 60% Cobertura |

| Mejoras en IAM | 15 | 25% Sobrecarga Operacional | 90% Cobertura |

| Herramienta de Auditoría de Cumplimiento | 20 | 10% Aumento de Costos de Auditoría | 95% Cobertura |

VP de Ingeniería

La deuda técnica es la razón por la que somos lentos para cumplir con cualquier estándar de cumplimiento. Equilibrar lo viejo con lo nuevo es como reconstruir un avión en pleno vuelo. Nuestros ingenieros pasan más tiempo apagando incendios de sistemas heredados que innovando. Necesitamos relajar un poco la burocracia y permitir iteraciones ágiles.

Director de FinOps

Las iteraciones ágiles significan poco si no podemos sostenerlas financieramente. Cada llamada de datos no esencial corre el riesgo de disparar nuestros gastos de egress. Tus ingenieros deben optimizar el costo tanto como la velocidad; de lo contrario, no hacemos más que alimentar un presupuesto operativo descontrolado.

VP de Ingeniería

Está bien, IAM es innegociable, pero ¿podemos acelerarlo? Insertarlo en nuestros proyectos en curso en lugar de detener todo. No podemos permitirnos quedar atrás en nuestros objetivos de hoja de ruta por paranoia de cumplimiento.

Director de FinOps

Si puedes agilizar IAM mientras reduces los costos de egress excesivos, es un camino que vale la pena explorar. Solo recuerda, no planificar en torno a estos costos lleva a un desperdicio que nuestra línea de fondo no puede absorber, y mucho menos errores por el aumento de la complejidad.

La fase de auditoría debe emplear métricas cuantitativas adecuadas, como el rendimiento de datos en MB/s, latencia medida en ms entre etapas del flujo de datos, costos de salida por GB y tiempo de despliegue para iteraciones recientes. Utilizar herramientas de monitoreo existentes, evitando la adquisición de nuevo software para mitigar retrasos adicionales o sobrecostos financieros.

Tras la finalización de la auditoría, priorizar actividades de refactorización que ofrezcan mejoras substanciales de rendimiento sin incrementar las preocupaciones de FinOps respecto a los costos de salida en la nube. Este esfuerzo implicará revisar la lógica de transformación de datos, simplificar los procesos ETL y optimizar consultas a la base de datos.

El Director de FinOps analizará simultáneamente los informes de FinOps centrándose en patrones de salida. La coordinación con este equipo es crucial para alinear las correcciones técnicas con la estrategia financiera, particularmente identificando las regiones de salida de alto costo y proponiendo mejoras en la localidad de datos.

Listas de verificación de cumplimiento para SOC2 y GDPR se ejecutarán en paralelo a la auditoría, sin convertirse en bloqueadores primarios para los calendarios de despliegue. Sin embargo, las advertencias de incumplimiento identificadas deben documentarse para su inmediata resolución futura posterior a la fase de auditoría.

Se aconseja a los equipos de ingeniería preparar asignaciones de recursos para una posible ejecución en dos fases, abordando primero las ineficiencias críticas del flujo de datos, seguidas de la integración de gobernanza para garantizar la integridad de los datos a largo plazo y el cumplimiento sin descarrilar los objetivos de despliegue inmediato.

Cronograma esperado Finalización de la auditoría en tres semanas; hoja de ruta de refactorización subsiguiente dentro de las dos semanas posteriores a la auditoría, dependiendo de los hallazgos. Esto representa un ritmo agresivo, pero necesario para alinear la velocidad de despliegue con la contención de costos operativos y la postura de cumplimiento.”