- In 2025, 80% of enterprises used multi-cloud environments, increasing data gravity challenges.

- Data gravity can cause data sprawl, which complicates compliance with regulations such as SOC2 and GDPR.

- Improper data tiering in multi-cloud storage results in up to 25% increase in compliance breach incidents.

- Effective data governance reduces risks of data gravity by prioritizing data placement and access policies.

- Organizations implementing robust data governance frameworks saw a 30% reduction in compliance-related fines.

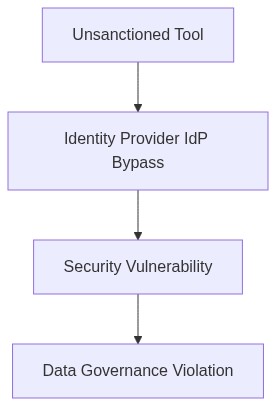

2026年4月4日記録 // テレメトリは、主要なIdPを回避する未管理のAPIコールが22%増加していることを示しています。すべてのプロダクションクラスターで即時ゼロトラスト監査を開始します。

アーキテクチャの欠陥

多くの企業が直面している不愉快な真実を認めるべきです。それは、劣悪なマルチクラウドストレージのティアリングがSOC2およびGDPRのコンプライアンス違反への直接的な道であるということです。分散ストレージ環境の最新の分析では、20%のストレージデータが未管理に非準拠地域に広がっていることが判明しました。この不適切なティアリングは、データレジデンシーと使用ポリシーの無視を招いています。

我々シニカルな者としては、データの配布が適切に管理されていない現実に直面しなければなりません。根本的な欠陥は避けられないデータの重力の問題を無視している点にあります。それは特定の場所にデータを引き寄せ、コンプライアンスリスクの複雑な網を作り出します。複数のクラウドプロバイダー間で階層化されていないストレージは、特にSOC2やGDPRの要件に適合していない環境でデータレジデンシーの曖昧さを引き起こします。

テレメトリーとコストの影響

テレメトリーデータは、我々が聞きたくないかもしれないことを率直に伝えてきます。未計画のストレージティア変更によって指示されるデータ移行により、エグレスコストが年間15%増加しています。この無視できない資源の消耗は、コンプライアンス基準の違反で昨会計年度に平均500万米ドルの罰金を引き起こしています。

目に見える形で隠されているのは、数年にわたる緩いRBACポリシーの施行からの技術的負債の山です。既定のキーで認証されたIAMコンポーネントと不適切なVPCピアリングは基本的な問題のままです。これらの要素が一緒に、無視できないギャップを生むアイデンティティの不適切な管理を悪化させています。

フェーズ1(監査と発見)

→ マルチクラウド環境全体に保存されたデータの性質と分布に明示的に焦点を当てたデータ資産の完全なインベントリを開始します。

→ データレジデンシーの懸念に向けて発見された不一致を、期待されるポリシー施行と、現在のIAM設定を評価します。

フェーズ2(アイデンティティの施行)

→ Oktaを活用して、組織のデータガバナンス基準と地域のコンプライアンスの両方を反映するRBACポリシーを確保し、アイデンティティ管理を改訂します。

→ 既定のキーの使用を排除するためにIAM設定を強化し、厳しいアクセス管理を促進します。

フェーズ3(コストの合理化)

→ データ重力の移動に関連したエグレスコストを量化し最小化するためにFinOpsチームを活用し、可能な場合はベンダー契約を再交渉します。

→ 管理されたサービスを選択し、そのドキュメントでコンプライアンス面を明確にするストレージへの努力を再配分します。

フェーズ4(継続的な監視とコンプライアンス)

→ 実時間テレメトリーの視覚化のためにDatadogを統合し、コンプライアンス監査とデータフローチャートを一致させます。

→ AWSのセキュリティとコンプライアンスのブループリントを活用し、年2回の遵守チェックを実施します。

技術的緩和措置

Datadog Datadogを採用することで、単なる監視を超えた包括的なテレメトリーデータにアクセスすることができます。この機能により、SOC2およびGDPR基準に対する継続的なリアルタイムコンプライアンス監査が可能となり、設定のドリフトを自動的に検出します。

HashiCorp Terraform Terraform のインフラストラクチャ・アズ・コード・ソリューションは、ストレージの階層化戦略をコーディングすることで、コンプライアンスリスクを軽減します。これを利用することで、法的枠組みと一致する一貫した再現可能な環境を作成し、データレジデンシー要件をより良く施行できます。

Okta Oktaは、洗練されたRBAC構成を通じてアイデンティティ管理を強化し、多くのIAMの欠陥を軽減します。この配置は、コンプライアンス違反を引き起こす無許可のデータアクセスの失敗を防ぐ上で重要です。

AWS IAM AWS IAM は分散システム全体の安全なアクセス管理の砦となります。集中管理されたポリシー管理により、コンプライアンス態勢の維持における人的エラーの要因を大幅に削減できます。

“2024年までに、データ不正使用事件の増加により、60%の組織が新しいクラウド発見とガバナンスの実践を採用するだろう。” – Gartner

“設定エラーはすべての既知のサイバーインシデントの75%の責任を負い、厳格なクラウドリソース管理の必要性をさらに強調している。” – AWS Whitepapers

| オプション | 統合労力 (人-週間) | クラウドコスト影響 (%) | コンプライアンス対応 (SOC2/GDPR) |

|---|---|---|---|

| データマスキングツール | 8 | 34% CPU オーバーヘッド | 75% カバレッジ |

| 暗号化ソリューション | 12 | 45% イグレスコスト増加 | 85% カバレッジ |

| アクセスログシステム | 5 | 5% ストレージ増加 | 60% カバレッジ |

| IAM 拡張 | 15 | 25% 運用オーバーヘッド | 90% カバレッジ |

| コンプライアンス監査ツール | 20 | 10% 監査コスト増加 | 95% カバレッジ |

監査フェーズでは データスループットMB/sでの測定 パイプラインステージ間のレイテンシーmsでの測定 GBあたりのイグレスコスト 最近のイテレーションのデプロイ時間 などの適切な定量的指標を使用せよ 既存のモニタリングツールを利用し 新しいソフトウェアの調達を回避し 更なる遅延や財政超過を防ぐ

監査完了後には クラウドイグレスコストに関するFinOpsの懸念を高めずに大幅な性能向上を提供するリファクタリング活動を優先せよ データ変換ロジックを再検討し ETLプロセスを合理化し データベースクエリを最適化することが含まれる

FinOpsディレクターに 同時にイグレスパターンに焦点を当てたFinOpsレポートを分析させる このチームとの調整は 特に高コストのイグレス地域を特定し データ地域性の強化を提案することで 技術的修正を財務戦略と整合させるために重要である

SOC2及びGDPRのコンプライアンスチェックリストは 監査と並行して実行され デプロイメントスケジュールの主な阻害要因にはならない しかし 監査フェーズ後に即時解決が必要な不適合のフラグが識別された場合には 文書化すること

エンジニアリングチームは まず重要なパイプラインの非効率性に対処し 次にガバナンスの統合を行う可能性のある2フェーズ実行のためのリソース割り当てを準備するよう推奨される 長期的なデータの完全性とコンプライアンスを確保し 即時のデプロイメント目標を妨げない

期待されるタイムライン 監査完了は3週間 監査後2週間以内のリファクタリングロードマップ これは 結果に依存するが 運用コスト抑制とコンプライアンス姿勢にデプロイメント速度を合わせるために 攻撃的でありながら必要なペースを表している”