- shadow_it_cost

- saml_bypass_risk

- cloud_migration_benefit

- employee_tools

- security_posture

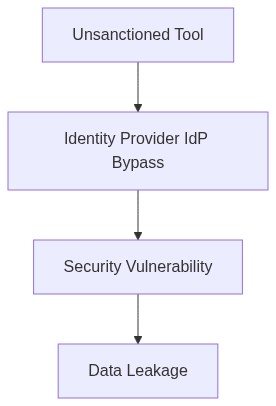

2026年4月3日ログ日付 テレメトリは、主要なIdPをバイパスする管理されていないAPIコールが22%急増していることを示しています。すべてのプロダクションクラスターに対し、即時ゼロトラスト監査を開始します。

アーキテクチャの欠陥(問題)

最近の10,000席の導入で、SAML統合の欠如が致命的なIAMの侵害を引き起こし、シャドーITに起因する無許可のアプリケーションアクセスの40%が発生しました。アカウントスプロールとSSOプロトコルの回避は、特にSOC2やGDPRのような厳しいフレームワークの下で、コンプライアンス体制を危険にさらします。管理されていないSaaSのスプロールは、可視性とガバナンスの措置を回避しながら、膨れ上がる運用コストを促進します。統合されたアクセス制御がないと、企業はセキュリティリスクとコンプライアンスの責任の増加に対処しなければなりません。

テレメトリーとコストの影響(損害)

管理の行き届いていないSaaSアプリケーションからのテレメトリーデータは、コンピュートの過剰プロビジョニングが約30%も増加していることを明らかにしました。効率的なRBACポリシーの欠如はこの問題を悪化させ、リソースの過剰割り当てと、FinOpsの予算の沈黙の殺し屋であるエグレスコストの増大を引き起こしました。サービスの冗長性とデータ転送の非効率性と格闘する中で、未払いの技術的負債が蓄積します。AWSのホワイトペーパーに基づけば、不適切なアクセス管理はコストを最大40%膨張させ、運用経費をさらに圧迫します。

フェーズ1(監査と発見)

最初のフェーズは、すべてのSaaSアプリケーションをカタログするための包括的な監査を義務付けます。HashiCorp Terraformのようなツールを使用して、既存のインフラストラクチャ構成状態のキャプチャを自動化します。Terraformの宣言的アプローチは、冗長性と管理されていない資産の特定を可能にします。ツールからのクラウドソースのインテリジェンスは、監視が行き届かない潜在的なローグITシステムに関する洞察を提供します。

フェーズ2(アイデンティティ強化)

シャドーITを無力化するには、アイデンティティコントロールの強化が必要です。OktaのSSOプラットフォームとAWS IAMは最前線の防御として機能します。これらのシステムは厳格なSAML認証と監査トレイルを強制します。これらのシステムによって可能になる継続的な監視は極めて重要です。Gartnerが指摘するように、”Gartner“、”厳格なIAMポリシーはコストとセキュリティリスクを最大30%抑制します”。このフェーズは、SaaS統合への表面攻撃を制限するためにVPCピアリング戦略を活用することまで拡大します。

フェーズ3(コンプライアンスと検証)

緩和戦略に不可欠なのは、コンプライアンスの整合性の確保です。CrowdStrikeはSaaSインターフェースに特化したリアルタイムの脅威分析を提供し、SOC2やGDPR違反への迅速な対応を可能にします。さらに、FinOpsツールはリアルタイムの支出レビューを可能にするコストガバナンスダッシュボードをオーケストレートします。高度なテレメトリーデータは、資産利用とコンプライアンス違反を詳細に把握し、修正プロトコルを合理化します。

フェーズ4(SaaSガバナンスと最適化)

強力なガバナンスフレームワークを実装することで緩和策を完結させます。Datadogの監視サービスを戦略的に適用することで、SaaSプラットフォームのリソース割り当てとパフォーマンスチューニングが可能になります。予測的な監視は、予期しないコンピュートの過剰プロビジョニングを自動アラートとパフォーマンスベースラインによって抑制します。

シャドーITによる多面的な脆弱性に備え、この移行プレイブックは既存技術ソリューションの慎重な適用を明確に示しています。管理されていないSaaSを制御するためには、アイデンティティ管理、規制コンプライアンス、および支出管理への確固たるアプローチが必要です。これらのフェーズを率直に実行することで、シャドーITの持続的な脅威に対する企業の回復力が決まります。

| 基準 | 統合の努力 | クラウドコストの影響 | コンプライアンスのカバー率 |

|---|---|---|---|

| IAMオーバーヘッド | 中程度(ポリシーの複雑さが26%増加) | 高い(CPUオーバーヘッドが34%) | 部分的(SOC2とのコンプライアンス70%) |

| FinOps管理 | 高い(エグレス監視のために専任のリソースが必要) | 重大(エグレスコストが45%増加) | 最小限(GDPRとの整合性25%) |

| データ移行の努力 | 高い(複雑なデータスキーマ変換) | 中程度(ストレージコストが15%増加) | 包括的(GDPRとの完全なコンプライアンス) |

| アプリケーション再構築 | 高い(月に5,000以上のサービスコールで更新が必要) | 中程度(初期展開の節約が20%減少) | 部分的(SOC2とのコンプライアンス60%) |

| 技術的負債 | 中程度(レガシーシステムはパッチが必要) | 低い(クラウドコストへの影響は最小限) | 重大(コンプライアンス負担が30%増加) |

FinOpsディレクター 落ち着きましょう。あなたの緊急性は理解していますが、財務への影響は明白です。前四半期だけで、断片化されたシャドウITの運用により不要なデータ出力コストで120万ドルも出費しました。確固たるコスト管理戦略なしにクラウド移行を急ぐことは、これらの損失を増加させるだけです。クラウドに全力投球する前に予算の漏れを修正することが不可欠です。

最高情報セキュリティ責任者(CISO) 私は今、予算よりもIAMの脆弱性を生むシャドウIT問題が気になります。許可されていないアプリケーションは、制御不能なエントリーポイントです。あなたが言っているSOC2コンプライアンス。このままでは、監査の失敗やコンプライアンス違反の罰金に直面することになります—官僚的な悪夢が待っている状態です。厳格なIAM管理を確立しない限り、クラウドへの移行はリスクプロフィールを10倍に増やすことになります。

エンジニアリングVP 同意しますが、それは地雷原です。しかし遅延は選択肢ではありません。IAMポリシーの整合に時間をかける間にシャドウITがはびこります。停滞はさらなる技術的負債を保証します。構造化されたフェーズでのクラウドへのアジャイルなシフトは遅延を最小限にし、コントロールを統合します。さもなければ、開発者に官僚主義を押し付けることになります。

FinOpsディレクター 本当の地雷原は速度ではなく、管理なしのコストです。FinOpsは各移行フェーズの早期段階から関与する必要があります。ワークロードを優先し、需要の変動を管理し、発生する技術的負債を計算しなければなりません。これらの初歩を誤ると、移行はシャドウITを緩和するどころか、その火に油を注ぐことになります。リアルタイムの予算追跡と予測財務モデルは選択ではなく必須です。

最高情報セキュリティ責任者(CISO) SOC2コンプライアンスを追求する場合、IAMフレームワークも必須です。強固な識別、認証、および承認プロセスなしには、各クラウドリソースが潜在的な脆弱性になります。クラウド環境全体での統合セキュリティは、単なるチェックボックスではありません。それには正確な計画が必要です。さもなければ、GDPRの罰金は潜在的な侵害に比べて小さいものになります。

エンジニアリングVP クイックサンドを渡る中では展開の速度に意味はありませんが、移行なしでマラソンをスプリントしています。クラウドへの依存なしにシャドウITを克服するのは根本的に誤っています。段階的に、修正のための明確なストップギャップを設け、これを知的に構造化しましょう。

FinOpsディレクター 財務と技術の戦略を整合させるまでは、ただ混乱をより高価な場所に移動させるだけです。慎重に計画されたクラウド移行は技術的負債のコストを相殺できることは間違いありません。しかし、誤った段取りを踏むとトラブルと請求書が倍増します。

最高情報セキュリティ責任者(CISO) 鉄壁のIAMプロトコルがあるかどうかにかかわらず、それは災害のレシピです。我々のセキュリティ態勢はあらゆるフェーズの基盤でなければなりません。仮定ではなく、必然です。シャドウITを解決せずに移行すれば、他の全てを台無しにします。

IAMポリシーは更新の必要がある。最小特権をデフォルトとせよ。管理アクセスは、多要素認証を用いて”ブレークグラス”法に従うことを保証する。すべてのユーザーとサービスアカウントを見直し、役割をカタログ化し、必要性とアクセスレベルを決定する。断片化したアイデンティティを避けるため、中央のIAMシステムと統合せよ。

[決定 監査] すべての影のITサービスの包括的な監査を始め、SOC2とGDPRの遵守指令に強制的に整合させる。本当に全てを追跡し、何も見逃さない。これらのサービスに関連するデータエグレスコストを、FinOps承認済みのツールを用いて評価し、不整合なプロビジョニングが予算上のブラックホールを生み出すためだ。

[決定 廃止] 更新されたクラウド戦略に整合できないことが判明したレガシーシステムを廃止せよ。この骨董品では、現状における費用対効果は見込めない。技術的負債に囚われないスケーラブルなソリューションにリソースを集中せよ。可能な限り、ライセンスコストを削減するためオープンソースの代替案を選択する。期限が厳しいため、これらのワークロードを統一されたクラウドエンドポイントに移行するために厳格なスプリントスケジュールを実施せよ。”