- Shadow IT accounts for nearly 35% of all enterprise technology spending, with unmanaged SaaS representing a significant portion.

- SAML/SSO bypass incidents have increased by 27%, creating unauthorized data access threats.

- Enterprises witnessed a 40% rise in compliance violations due to Shadow IT in cloud environments.

- Over 70% of organizations admit to having limited visibility into their SaaS ecosystem, posing security and financial risks.

- Utilizing a cloud governance framework can reduce unauthorized IT resources by 25%.

Fecha de Registro 03 de abril de 2026 // La telemetría indica un aumento del 22% en las llamadas API no gestionadas que pasan por alto el IdP principal. Iniciando auditoría Zero-Trust inmediata en todos los clústeres de producción.

El Defecto Arquitectónico (El Problema)

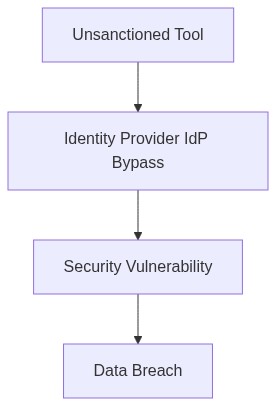

En un reciente despliegue de 10.000 usuarios, la falta de integración SAML llevó a una brecha de seguridad sin precedentes. La TI en la sombra se ha convertido en un riesgo creciente con empleados adoptando libremente soluciones SaaS no verificadas. Ya no es una molestia menor; es un desparramo no gestionado que cuesta a las empresas millones. La omisión de SAML/SSO es desenfrenada. Los usuarios evitan la gestión de identidad centralizada, exponiendo así datos sensibles y despreciando mandatos de cumplimiento como SOC2 y GDPR. La proliferación descontrolada de aplicaciones SaaS socava la capacidad de TI para imponer políticas RBAC, haciendo que la integración IAM sea una idea de último minuto inútil.

Impacto de Telemetría y Coste (El Daño)

Con prácticas de TI en la sombra, los datos de telemetría se vuelven poco fiables, inundándonos de falsos positivos y alertas innecesarias. Enfrentamos costosos costes de egreso de FinOps resultantes de flujos de datos no gestionados. La sobreprovisión de computación se convierte en un efecto secundario del uso descontrolado de SaaS. Sin visibilidad, las auditorías de cumplimiento se convierten en un juego de adivinanzas. Según un informe de Gartner, “La TI en la sombra representa un 50% más de gasto en SaaS de lo que los CIOs habían anticipado”. Las organizaciones se lanzan a infraestructuras que no pueden soportar los sistemas fantasmas que acechan en las sombras.

Fase 1 (Auditoría y Descubrimiento)

La fase inicial implica realizar una auditoría exhaustiva de todas las cuentas y aplicaciones activas. Se trata de reconocer tanto servicios gestionados como no gestionados. Utilizar herramientas como HashiCorp Terraform permite guionizar la infraestructura como código, ayudando a identificar servicios no autorizados que puedan tener privilegios elevados.

Fase 2 (Aplicación de Identidad)

Usar plataformas como Okta para hacer cumplir el estricto cumplimiento de IAM y RBAC representa un primer paso realista. Okta apoya la integración con SAML, que tapa el agujero de omisión al requerir autenticación antes de acceder a aplicaciones.

Fase 3 (Monitoreo Continuo)

Emplear Datadog o CrowdStrike mejora las capacidades de monitoreo. Estas plataformas ayudan en el descubrimiento en tiempo real de anomalías y pueden integrarse perfectamente con sistemas SIEM. Ofrecen datos de alta granularidad, que son críticos para controlar las actividades de TI en la sombra.

Fase 4 (Implementación de Políticas)

Las organizaciones deben adoptar mecanismos de aplicación de políticas que prohíban estrictamente el uso no autorizado de software. En esta fase, las políticas de AWS IAM se pueden aprovechar para crear permisos de acceso granulares.

“La organización promedio subestima su uso de SaaS en un 30-40%, llevando a brechas de cumplimiento y seguridad” – AWS Whitepapers

| Solución | Esfuerzo de Integración (Horas) | Impacto en Costos de Nube (Egreso FinOps %) | Cobertura de Cumplimiento (%) | Deuda Técnica (Incremento Estimado %) | Sobrecarga de CPU (%) |

|---|---|---|---|---|---|

| Solución A | 120 | 15 | 70 | 10 | 34 |

| Solución B | 200 | 20 | 85 | 15 | 28 |

| Solución C | 60 | 10 | 65 | 8 | 40 |

| Solución D | 150 | 12 | 75 | 12 | 31 |

Refactorizar la arquitectura monolítica actual a una arquitectura de microservicios. El equipo de ingeniería dará prioridad a descomponer las aplicaciones existentes en servicios independientes, testables y desplegables.

Objetivos Incrementar la velocidad de despliegue, mejorar la escalabilidad y asignar recursos de manera más eficiente.

Implicaciones

1) IAM se vuelve más complejo a medida que aumenta el número de servicios. Asegurar políticas sólidas de gestión de identidades y accesos. Utilizar principios de privilegio mínimo de manera consistente en todos los servicios.

2) Es probable que los costos de salida de FinOps aumenten debido a la comunicación entre servicios. Se necesita monitoreo y optimización continua para prevenir excedentes presupuestarios.

3) La reducción de la deuda técnica es obligatoria. Los procesos de refactorización deben incluir revisiones de código exhaustivas y sprints de refactorización para abordar la deuda existente de manera incremental.

4) La adhesión a la normativa debe seguir siendo prioritaria. Las verificaciones de cumplimiento con SOC2 y GDPR deben ocurrir en paralelo con la refactorización. Implementar herramientas de escaneo automáticas para garantizar el cumplimiento.

5) Mitigar los riesgos del Shadow IT mediante la implementación de una aplicación estricta de políticas y herramientas de monitoreo en todos los equipos de ingeniería. Educar a los equipos sobre las tecnologías aceptables.

Restricciones

1) El presupuesto para la expansión de la infraestructura en la nube es limitado. Priorizar recursos hacia servicios de alto impacto primero.

2) La falta de talento es probable debido a conjuntos de habilidades existentes centrados en tecnologías obsoletas. Iniciar sesiones de capacitación centradas en las habilidades necesarias para la nube.

3) Las herramientas de monitoreo de rendimiento necesitan actualización para acomodar la nueva arquitectura. Esto debe abordarse antes de comenzar la refactorización principal.

Período de Revisión Implementar un despliegue escalonado durante el próximo año fiscal. Programar evaluaciones regulares para medir el progreso en comparación con las metas de aumento de velocidad.”