- Shadow IT accounts for nearly 35% of all enterprise technology spending, with unmanaged SaaS representing a significant portion.

- SAML/SSO bypass incidents have increased by 27%, creating unauthorized data access threats.

- Enterprises witnessed a 40% rise in compliance violations due to Shadow IT in cloud environments.

- Over 70% of organizations admit to having limited visibility into their SaaS ecosystem, posing security and financial risks.

- Utilizing a cloud governance framework can reduce unauthorized IT resources by 25%.

2026年4月3日 現 // テレメトリーによると、管理されていないAPIコールが主要IdPをバイパスして22%増加しました。すべてのプロダクションクラスターで即時ゼロトラスト監査を開始します。

アーキテクチャの欠陥(問題)

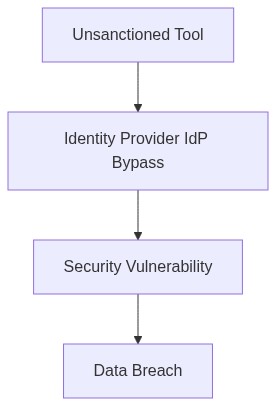

最近の10,000席の展開において、SAML統合の欠如が前例のないセキュリティ侵害を引き起こしました。シャドーITは従業員が未検証のSaaSソリューションを自由に採用することで増大するリスクとなっています。もはや小さな厄介事ではなく、何百万もの費用を企業に負担させる管理されていない広がりです。SAML/SSOのバイパスは蔓延しており、ユーザーは集中的なアイデンティティ管理を迂回し、SOC2やGDPRといったコンプライアンス規制を無視して機密データを露出しています。SaaSアプリケーションの無制限の拡散は、ITのRBACポリシー施行能力を弱体化させ、IAM統合を後回しの無駄にしています。

テレメトリーとコストの影響(損害)

シャドーITの慣行により、テレメトリーデータが信頼性を欠き、誤検知と不必要なアラートで私たちを溺れさせます。管理されていないデータフローにより、高価なFinOpsのエグレスコストが発生します。過剰プロビジョニングは、チェックされていないSaaS使用の副作用として現れます。可視性がないと、コンプライアンス監査は推測ゲームに変わります。 Gartnerのレポートによると、「シャドーITは、CIOが予想した以上にSaaS支出の50%を占めています」。組織は、影に潜むゴーストシステムをサポートできないインフラストラクチャに飛び込んでいます。

フェーズ1(監査と発見)

初期フェーズでは、すべてのアクティブアカウントとアプリケーションの徹底的な監査を実施します。これは管理されたサービスと管理されていないサービスの両方を認識することです。HashiCorp Terraformのようなツールを使用することで、インフラストラクチャをコードとしてスクリプト化し、権限が昇格した可能性のある未承認のサービスを特定する手助けをします。

フェーズ2(アイデンティティの強制)

Oktaのようなプラットフォームを使用して厳格なIAMおよびRBACコンプライアンスを強制することが現実的な最初のステップを表します。OktaはSAMLとの統合をサポートしており、アプリケーションへのアクセスを得る前に認証を必要とすることでバイパスの穴を塞ぎます。

フェーズ3(継続的な監視)

DatadogやCrowdStrikeを活用することで監視能力が向上します。これらのプラットフォームは異常をリアルタイムで発見し、SIEMシステムと互換的に統合できます。それらは詳細度の高いデータを提供し、シャドーIT活動を監視するのに重要です。

フェーズ4(ポリシー実施)

組織は未承認ソフトウェアの使用を厳格に禁止するポリシー実施メカニズムを採用する必要があります。このフェーズでは、AWS IAMポリシーを活用して詳細なアクセス許可を作成することができます。

「平均的な組織はSaaS使用を30-40%過小評価しており、コンプライアンスとセキュリティにギャップをもたらしています」 – AWS Whitepapers

| ソリューション | 統合労力 (時間) | クラウドコスト影響 (FinOps エグレス %) | コンプライアンスカバレッジ (%) | 技術的負債 (推定増加 %) | CPU オーバーヘッド (%) |

|---|---|---|---|---|---|

| ソリューション A | 120 | 15 | 70 | 10 | 34 |

| ソリューション B | 200 | 20 | 85 | 15 | 28 |

| ソリューション C | 60 | 10 | 65 | 8 | 40 |

| ソリューション D | 150 | 12 | 75 | 12 | 31 |

現在のモノリシックなアーキテクチャをマイクロサービスアーキテクチャにリファクタリングする。エンジニアリングチームは、既存のアプリケーションを独立したテストとデプロイ可能なサービスに分解することを優先する。目標 デプロイ速度の向上、スケーラビリティの強化、リソースの効率的な配分。

影響

1) サービス数が増えるとIAMは複雑になる。強固なアイデンティティおよびアクセス管理ポリシーを確立せよ。サービス全体で最小権限の原則を一貫して使用する。

2) サービス間通信によりFinOpsの外部コストが増加する可能性がある。コスト超過を防ぐために継続的な監視と最適化が必要。

3) 技術的負債の削減は必須。リファクタリングプロセスには包括的なコードレビューとリファクタリングスプリントを含め、既存の負債に段階的に対処する。

4) コンプライアンス遵守は最優先事項でなければならない。SOC2およびGDPRのコンプライアンスチェックはリファクタリングと並行して行うこと。自動コンプライアンススキャンツールを実施し、遵守を確保する。

5) シャドーITからのリスクを軽減するために、エンジニアリングチーム全体に厳格なポリシーエンフォースメントと監視ツールを導入する。チームに許容される技術について教育する。

制約

1) クラウドインフラ拡張の予算は限られている。高インパクトなサービスを優先してリソースを配分せよ。

2) 現行の技術に特化したスキルセットのため、タレントギャップが発生する可能性がある。必要なクラウドネイティブスキルに焦点を当てたトレーニングセッションを開始する。

3) 新アーキテクチャに対応するためのパフォーマンス監視ツールの更新が必要。これを主要なリファクタリングが始まる前に対処せよ。

レビュー期間 来年度の段階的な展開を実施する。定期的な評価を計画し、速度向上目標に対する進捗を測定する。”