- Leveraging automation tools within Slack to streamline IT operations.

- Detecting and addressing shadow IT effectively.

- Utilizing AI to uncover hidden cloud expenses and optimize costs.

- Harnessing Slack’s AI capabilities for improved IT governance.

- Approaches to integrating Slack automation into existing IT frameworks.

“Die Meisterung der Slack-Automatisierung endete unrühmlich. Versprochene Revolution; geliefertes Chaos. Schatten-IT blühte auf. Führungskräfte waren fassungslos. Vertrauen zerstört. Dringende Eindämmung erforderlich.”

Slack-Automatisierung meistern, Shadow-IT bekämpfen

Die Massenillusion

Jeder liebt Slack. Es gleitet so mühelos in tägliche Arbeitsabläufe wie ein warmes Messer durch Butter. Wo sonst kann man Kundenservice, Teamzusammenarbeit und auch ein wenig zwanglose Freitagsplaudereien jonglieren—alles, ohne ins Schwitzen zu geraten? Der Aufstieg von Slack und ähnlichen Kollaborationstools ist eng mit ihrer Fähigkeit verbunden, Agilität in den Blutkreislauf jeder Organisation zu injizieren. Doch es geht nicht nur um die Optimierung der Kommunikation. Automatisierung ist der verführerische Sirenengesang—Integrationen und Bots, die versprechen, sich mit der Effizienz einer Schweizer Uhr um repetitive Aufgaben zu kümmern.

Aber was wäre, wenn ich Ihnen sagte, dass diese Bequemlichkeit eher einem Trojanischen Pferd gleichen könnte, das Schwachstellen in Ihre Festung schmuggelt—ungesehen, unüberwacht und potenziell katastrophal? Willkommen in der Welt der Shadow IT, wo Träume von nahtloser Produktivität mit der harten Realität von Sicherheitsrisiken kollidieren.

Die Unternehmensfalle

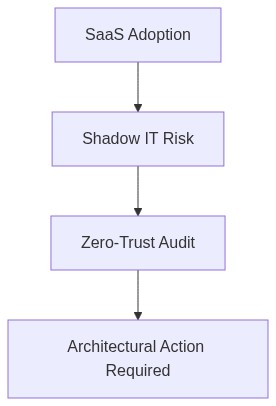

Agile Teams ihre Werkzeuge wählen zu lassen, klingt wie eine gewinnbringende Strategie. Doch unverwaltete Apps, die im Verborgenen lauern, können schnell zu Albtraumszenarien mutieren und einen perfekten Nährboden für Compliance-Verstöße und Sicherheitsverletzungen schaffen. Hier kommt Zero-Trust-Sicherheit ins Spiel—vielleicht ein Modewort, aber ein notwendiger Paradigmenwechsel. Ein Zero-Trust-Rahmen geht von der Annahme aus, dass Verstöße passieren werden, und erfordert Verifikation an jedem Schnittpunkt. Was steht auf dem Spiel? Nur die Unversehrtheit Ihrer Unternehmensdaten.

“Bis 2025 werden 80% der Unternehmen eine Strategie zur Vereinheitlichung des Zugriffs auf Web-, Cloud- und private Anwendungen über eine Zero-Trust-Architektur eingeführt haben.” – Gartner

Kombinieren Sie dies nun mit FinOps, einem Rahmenwerk für das Finanzmanagement, das die Optimierung der Cloud-Kosten in Echtzeit betont. Im Wesentlichen ist es eine weitere Front im Kampf gegen ausufernde IT-Ausgaben, um sicherzustellen, dass Unternehmen nicht von Vendor Lock-in gefangen werden. Shadow IT führt häufig zu unerwarteten Kostenanstiegen, da Benutzer auf nicht genehmigte SaaS-Plattformen wechseln und selbst die am besten durchdachten FinOps-Pläne belasten.

“Shadow IT kann zu erhöhten Kosten und Ineffizienzen führen, da überflüssige oder ähnliche Technologien über das gesamte Unternehmen hinweg existieren.” – Forrester

Ihr Aktionsplan

Navigieren Sie Automatisierung bedacht. Beginnen Sie mit der Katalogisierung aller derzeit verwendeten Anwendungen, unabhängig davon, ob sie genehmigt sind oder nicht. Tools wie SaaS-Management-Software können das Schattenreich erhellen und versteckte Apps ans Licht bringen. Ordnen Sie diese kritischen Geschäftsprozessen zu und identifizieren Sie Überschneidungen, um Funktionen zu optimieren.

Schritt 2 (Für IT-Leiter)

Führen Sie eine Zero-Trust-Richtlinie ein, falls noch nicht geschehen. Dieser Schritt beinhaltet die Implementierung von Zugriffskontrollen durch Mehrfaktor-Authentifizierung, bedingte Zugriffsrichtlinien und umfassendes Logging. Konzentrieren Sie sich auf das Prinzip des geringsten Privilegs; minimieren Sie Zugriffsrechte so weit wie möglich, ohne die Produktivität zu beeinträchtigen.

Schritt 3 (Für Enterprise-Architekten)

Nutzen Sie FinOps-Prinzipien, um Einblick in Ihre Cloud-Ausgaben zu gewinnen und zwischen gezielten strategischen Ausgaben und unabsichtlicher Verschwendung zu unterscheiden. Nutzen Sie Cloud-Tools, die auf Kostenanomalien hinweisen, und etablieren Sie einen formalen Prozess für regelmäßige Kostenauswertungen.

Schritt 4 (Für alle Ebenen)

Fördern Sie eine Kultur der Compliance und Transparenz. Bewusstseinsschulungen sind entscheidend—schulen Sie Teams über die Auswirkungen von Shadow IT auf Sicherheit und Finanzen. Schaffen Sie klare Kanäle für die Einführung neuer Werkzeuge in Ihr Technikökosystem, um sicherzustellen, dass Innovation nicht auf Kosten der Sicherheit erfolgt.

Abschließend sei gesagt Während Slack-Automatisierung Sie auf die Überholspur der Effizienz katapultieren kann, ist es entscheidend, die Checkpoints von Sicherheit und Kostenmanagement nicht zu umgehen. Indem Sie die Schatten in Ihrer IT-Infrastruktur erhellen, treiben Sie Innovation sicher ins Herz des Wertesystems Ihres Unternehmens. Schließlich hat die entfremdete Beziehung zwischen Reiz und Gefahr unzählige Geschichten inspiriert—stellen Sie sicher, dass Ihre auf der richtigen Note endet.

| Umsetzbare Kennzahl | Produktivitätssteigerung | FinOps-Kostenauswirkung | Risikominderung der Sicherheit |

|---|---|---|---|

| Vereinfachte Workflow-Automatisierung |

|

|

|

| Erkennung von Schatten-IT |

|

|

|

| Optimierung der Ressourcenallokation |

|

|

|