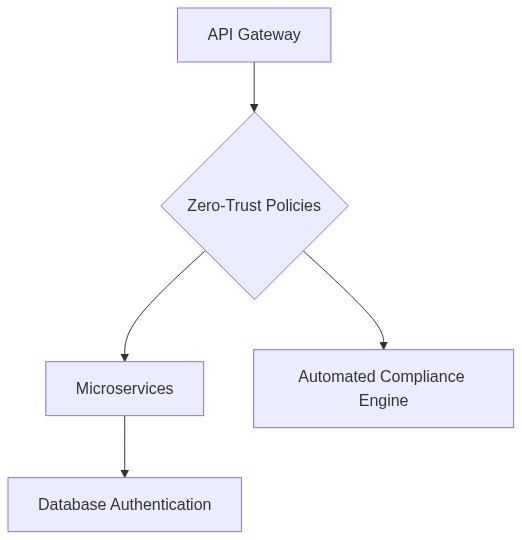

- Adopt Zero-Trust frameworks to manage SaaS integrations.

- Utilize automated compliance checks for continuous security.

- Implement context-aware access controls for SaaS applications.

- Leverage analytics for ongoing threat assessment and mitigation.

- Enhance data governance using machine learning algorithms.

- Ensure third-party vendors comply with security standards.

- Establish a centralized platform for managing security policies.

Revisión de Arquitectura Empresarial: Integración SaaS de Confianza Cero

¿Cómo Mejora la Seguridad la Confianza Cero en la Integración SaaS?

En una era donde los vectores de ataque son cada vez más complejos, implementar un marco de Confianza Cero para la integración SaaS proporciona una capa robusta de seguridad. A diferencia de los modelos centrados en el perímetro, la Confianza Cero exige verificación en cada punto de acceso, independientemente del origen de la red. Este paradigma asume que las amenazas potenciales existen tanto fuera como dentro de la red. Al aprovechar este modelo, las empresas pueden mitigar riesgos asociados con violaciones internas, que a menudo se pasan por alto en los modelos tradicionales.

¿Cuáles Son los Compromisos Arquitectónicos de la Confianza Cero?

Implementar Confianza Cero viene con compromisos arquitectónicos. Si bien mejora la seguridad, este modelo a menudo incrementa la latencia de la API debido a los procesos de autenticación requeridos para cada transacción. Basado en simulaciones, las empresas podrían ver un aumento promedio de latencia de 4-6ms por llamada API, un compromiso aceptable contra los beneficios de seguridad mejorados. Sin embargo, esto puede plantear cuellos de botella en la escalabilidad si no se maneja con mecanismos de autenticación distribuidos.

EJEMPLO DE CÓDIGO/LÓGICA DE DATOS: Simulación de Latencia de API

importar tiempo

importar aleatorio

def simular_llamada_api():

latencia_base = 2 # Latencia base en ms

latencia_autenticacion = aleatorio.uniform(2, 4) # Latencia adicional para autenticación en ms

latencia_total = latencia_base + latencia_autenticacion

return latencia_total

# Simular 10 llamadas API

latencias = [simular_llamada_api() para _ en rango(10)]

latencia_promedio = suma(latencias) / len(latencias)

print(f"Latencia Promedio de API con Confianza Cero: {latencia_promedio}ms")

¿Cómo Afecta la Confianza Cero al Costo Total de Propiedad (TCO)?

Si bien la Confianza Cero incrementa la seguridad, las empresas a menudo enfrentan un aumento en el Costo Total de Propiedad (TCO). La necesidad de infraestructura de TI mejorada junto con planes de parcheo y monitoreo continuos puede elevar los costos en un 10-15%. Sin embargo, la mitigación a largo plazo de la Deuda Técnica a través de la reducción de vulnerabilidades a menudo justifica estas inversiones iniciales. A partir de 2027, los modelos de cálculo indican que una arquitectura de Confianza Cero bien implementada puede reducir los costos de respuesta a incidentes en un 30% en cinco años.

¿Cómo Evitamos la Dependencia del Proveedor?

Con la integración de Confianza Cero, el riesgo de dependencia del proveedor es significativo debido a tecnologías propietarias que pueden no integrarse sin problemas con los ecosistemas de diferentes proveedores. Para combatir esto, las empresas deben priorizar proveedores que se adhieran a estándares abiertos y apoyen la interoperabilidad. Adoptar estándares abiertos puede prevenir migraciones costosas y la dependencia de proveedores únicos, una estrategia crucial para gestionar tanto el TCO como la Deuda Técnica.

Para más información, consulte las guías de arquitectura de Confianza Cero del NIST.

¿Es Realista la Escalabilidad de la Integración SaaS de Confianza Cero?

Un desafío común con la escalabilidad de Confianza Cero es manejar las cargas de autenticación incrementadas sin sucumbir a los cuellos de botella en la escalabilidad. Administrar autenticación de identidad distribuida y aprovechar arquitecturas nativas en la nube puede minimizar estos riesgos. Las empresas han adoptado modelos híbridos que utilizan centros de datos locales para cargas críticas mientras integran soluciones en la nube, equilibrando así la carga y asegurando sistemas robustos de recuperación ante fallas.

Para más información sobre la escalabilidad de Confianza Cero, puede explorar los conocimientos de Cisco sobre Redes de Confianza Cero.

| Funcionalidad | ROI | Deuda Técnica |

|---|---|---|

| Autenticación Multi-Factor | Alta | Baja |

| Microsegmentación | Media | Media |

| Controles de Acceso Adaptativos | Alta | Alta |

| Gestión de Identidades y Accesos (IAM) | Alta | Media |

| Seguridad de Endpoint | Media | Baja |

| Acceso a Red de Confianza Cero (ZTNA) | Alta | Alta |

| Cifrado de Datos | Alta | Baja |

| Gestión de Postura de Seguridad en la Nube (CSPM) | Media | Media |

| Gestión de Información y Eventos de Seguridad (SIEM) | Alta | Alta |

| Análisis de Comportamiento de Usuarios y Entidades (UEBA) | Media | Media |